Si estás investigando protocolos VPN, probablemente te hayas encontrado con WireGuard y OpenVPN. Ambos son opciones populares de código abierto que pueden proporcionarte conexiones seguras y encriptadas a través de internet, pero adoptan enfoques diferentes en cuanto a rendimiento, complejidad del código y facilidad de configuración. WireGuard se enfoca en la velocidad y simplicidad, mientras que OpenVPN apuesta por la flexibilidad y compatibilidad, especialmente para uso empresarial.

Tu elección depende de lo que más te importe:

- Rendimiento y facilidad de implementación (WireGuard): Durante la última década, WireGuard ha sido desarrollado para ser más rápido y ligero que otros protocolos VPN, y aunque originalmente se lanzó solo para Linux, ahora funciona en diferentes plataformas, por lo que puedes usarlo en tus dispositivos Windows, macOS, BSD, iOS o Android. Con solo 4,000 líneas de código, WireGuard facilita la implementación y auditoría de tu red. Y ahora, WireGuard es uno de los protocolos más rápidos, posicionándose regularmente en los primeros lugares en pruebas de velocidad.

- Funciones avanzadas y personalización (OpenVPN): Si necesitas soporte para túneles TCP y UDP, travesía avanzada de firewalls o autenticación robusta basada en certificados, OpenVPN podría ser la solución para ti. Pero, a diferencia de WireGuard, su base de código supera las 70,000 líneas. Esto hará que sea más difícil de auditar, pero estarás mejor equipado para entornos de autenticación complejos.

Si no quieres iniciar una VPN autoadministrada tú mismo, OpenVPN ofrece CloudConnexa, una versión gestionada que elimina la molestia de la configuración. Otros proveedores de VPN como NordLayer y Netbird usan versiones de WireGuard en sus redes. Algunos proveedores de VPN gestionados incluso te permiten elegir tu protocolo, dándote más control sobre cómo opera tu red.

Investigamos tanto WireGuard como OpenVPN, comparando sus velocidades, procesos de configuración y ajustes. Puedes usar nuestras comparaciones para explorar ambos protocolos en detalle — desde velocidad y seguridad hasta configuración e interfaz — para que decidas qué es lo mejor para tu red.

¿Qué opción elegir?

¿Es WireGuard u OpenVPN adecuado para ti?

Elegir entre WireGuard y OpenVPN no se trata de qué protocolo es “mejor”. Se trata de cuál se ajusta a tus necesidades técnicas y organizativas. WireGuard ofrece rendimiento, simplicidad y criptografía moderna. OpenVPN, aunque más pesado, ofrece mayor flexibilidad y compatibilidad más amplia. La siguiente tabla resume las compensaciones para que puedas tomar una decisión informada.

| Prioridad | WireGuard | OpenVPN |

|---|---|---|

| Velocidad | ✅ Implementación optimizada en el kernel | ❌ Espacio de usuario con mayor sobrecarga |

| Facilidad de configuración | ✅ Configuración mínima basada en clave | ❌ Configuración compleja |

| Seguridad | ✅ ChaCha20 (fijo) | ✅ AES-256 (configurable) |

| Personalización y Flexibilidad | ❌ Pila fija | ✅ Altamente personalizable, biblioteca OpenSSL |

| Protocolo de transporte | ❌ Solo UDP (sin túnel TCP nativo) | ✅ Túnel UDP + TCP |

| Travesía de cortafuegos | ❌ Sin soporte TCP nativo | ✅ Puede tunelizar sobre TCP/443 |

| GUI | ❌ GUI de terceros | ✅ GUI y OpenVPN Access Server y CloudConnexa |

| Auditabilidad | ✅ Fácil con 4,000 líneas de código | ❌ Más difícil con más de 70,000 líneas de código |

WireGuard Es Más Rápido

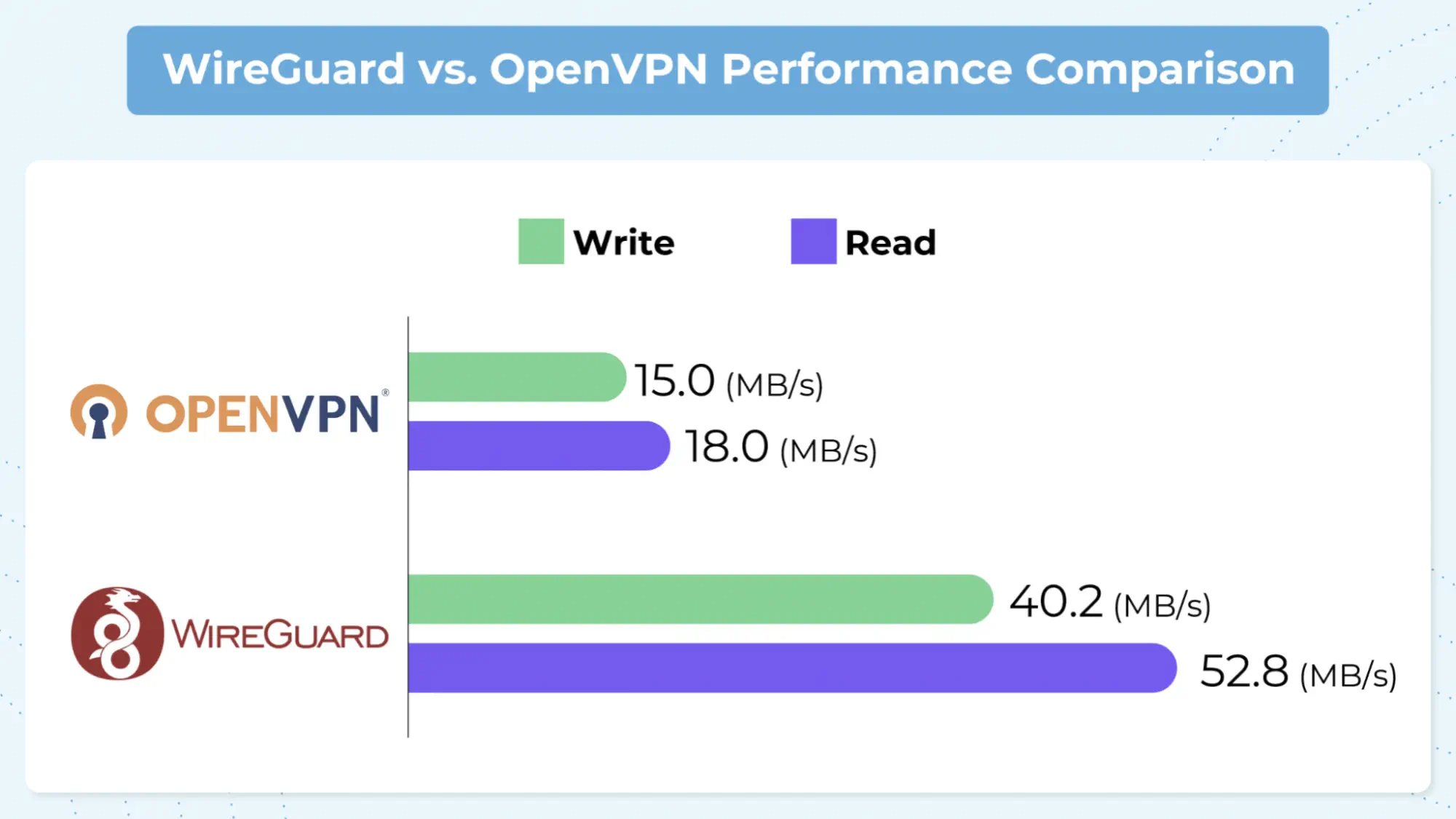

Si priorizas la velocidad pura, entonces WireGuard es la solución clara para ti. En una prueba, tuvo una velocidad de escritura de 40.2 MB/s y una velocidad de lectura de 52.8 MB/s, en comparación con los 15.0 MB/s de escritura y 18.0 MB/s de lectura de OpenVPN. En otra, WireGuard alcanzó un rendimiento de 1011 Mbps frente a los 258 Mbps de OpenVPN.

La mayor parte de la ventaja de rendimiento de WireGuard proviene de su base de código simplificada (~4,000 líneas), primitivas criptográficas modernas, pero especialmente de su capacidad para ejecutarse en el espacio del núcleo. Cuando usas WireGuard como un módulo del núcleo en Linux o Microsoft, recibirás un servicio aún más rápido ya que evitará cambios de contexto costosos y manejará los paquetes con mayor eficiencia.

A diferencia de WireGuard, OpenVPN se ejecuta en el espacio de usuario con una lógica más compleja, lo que introduce latencia y limita el rendimiento.

WireGuard es más fácil de configurar

Aunque todavía necesitas ser algo experto en tecnología para configurar la solución, WireGuard es una buena opción si necesitas un protocolo que sea mayormente simple y fácil de configurar.

Para empezar, solo necesitas descargar el instalador para tu plataforma (como Windows, macOS, Linux, iOS o Android), generar un par de claves y crear un archivo de configuración básico.

Así es como funciona: WireGuard crea una interfaz de red virtual (como wg0) y utiliza un modelo de enrutamiento con claves criptográficas, donde cada par tiene un par único de claves pública/privada. Las claves públicas están asociadas con direcciones IP permitidas, y los paquetes cifrados se enrutan al par correcto basándose en estas asociaciones. El protocolo usa ChaCha20 para cifrado y mantiene la configuración general ligera y eficiente.

En comparación, el proceso de configuración de OpenVPN es más complejo y lleva más tiempo, pero con esa complejidad viene una mayor personalización. Debido a que se basa en el protocolo TLS/SSL para autenticación y cifrado, debes configurar una autoridad certificadora (CA) y generar, firmar y gestionar certificados para servidor y cliente.

Este proceso implica manejar múltiples archivos de configuración, claves privadas, listas de revocación de certificados y configurar la autenticación TLS para evitar el acceso no autorizado.

Los administradores deben tomar múltiples decisiones, incluyendo TCP o UDP, configurar reglas de firewall y enrutamiento, e integrar funciones como autenticación por nombre de usuario/contraseña, compresión o soporte de plugins.

Ambos usan cifrado y criptografía fuertes

Tanto WireGuard como OpenVPN usan cifrado fuerte, pero adoptan enfoques diferentes: WireGuard es más simple y moderno, mientras que OpenVPN ofrece personalización a costa de la complejidad.

WireGuard utiliza un conjunto criptográfico moderno y fijo sin opciones de configuración, lo que facilita la configuración. Usa ChaCha20, un cifrado de flujo de 256 bits conocido por su velocidad y rendimiento, para el cifrado simétrico, Curve25519 para el intercambio de claves, Poly1305 para la autenticación de mensajes y BLAKE2s para el hash. Todos estos protocolos y primitivos son rápidos y seguros.

OpenVPN es altamente configurable y utiliza la biblioteca OpenSSL, que soporta una amplia gama de cifrados y métodos de cifrado, incluyendo AES-256, RSA, SHA-256, Blowfish y más. Esto es útil para organizaciones con requisitos específicos de cumplimiento o personalización.

OpenVPN Ofrece un Soporte Más Amplio para Protocolos de Transporte

Una de las principales ventajas de OpenVPN es su soporte tanto para los protocolos de transporte UDP como TCP. TCP mejora su compatibilidad con redes restrictivas y UDP proporciona un rendimiento óptimo.

En comparación, WireGuard solo utiliza UDP y no soporta TCP de forma nativa. Esto favorece la velocidad y la simplicidad, pero limita su capacidad para conectarse en entornos que bloquean o limitan UDP. Aunque esto hace que WireGuard sea excepcionalmente rápido en condiciones normales, puede requerir herramientas o soluciones adicionales, como túneles sobre TCP mediante otro protocolo, para funcionar de manera confiable detrás de cortafuegos estrictos.

Ambos protocolos ofrecen un amplio soporte multiplataforma. OpenVPN funciona en Windows 10/11 (las versiones más antiguas no están oficialmente soportadas), macOS, Android, iOS, Linux, FreeBSD, OpenBSD y Solaris. WireGuard funciona en Windows 7 y superiores, macOS 12.0 o posterior (para la versión 1.0.16), Android, iOS y las principales distribuciones de Linux como Ubuntu. También soporta FreeBSD y OpenBSD a través de implementaciones en espacio de usuario o módulos del kernel.

OpenVPN ofrece una configuración más personalizada

OpenVPN es más personalizable que WireGuard, con múltiples opciones para configurar la interfaz de tu VPN. Puedes usar una VPN enrutada o puenteada que te permite configurar desde varios métodos de autenticación de clientes (certificados, tarjetas inteligentes y/o credenciales), hasta controles de acceso para usuarios específicos de grupos, y políticas basadas en reglas de firewall.

Además, OpenVPN soporta tanto TCP como UDP, así como conexiones proxy y técnicas de ofuscación de tráfico, lo que lo hace ideal para evadir cortafuegos o operar en entornos restrictivos.

También soporta cualquier cifrado compatible con la biblioteca OpenSSL, lo que significa que los administradores pueden elegir entre varios algoritmos de encriptación para cumplir con políticas de seguridad o requisitos regulatorios.

Este nivel de flexibilidad hace que OpenVPN sea una mejor opción para configuraciones empresariales complejas, entornos con alta demanda de cumplimiento, o situaciones donde se requiere un control granular sobre el túnel VPN.

En comparación, WireGuard utiliza un conjunto criptográfico fijo que prioriza la velocidad y la seguridad. Si bien esto soporta su configuración simple y alto rendimiento, no ofrece ni de cerca la misma flexibilidad que OpenVPN.

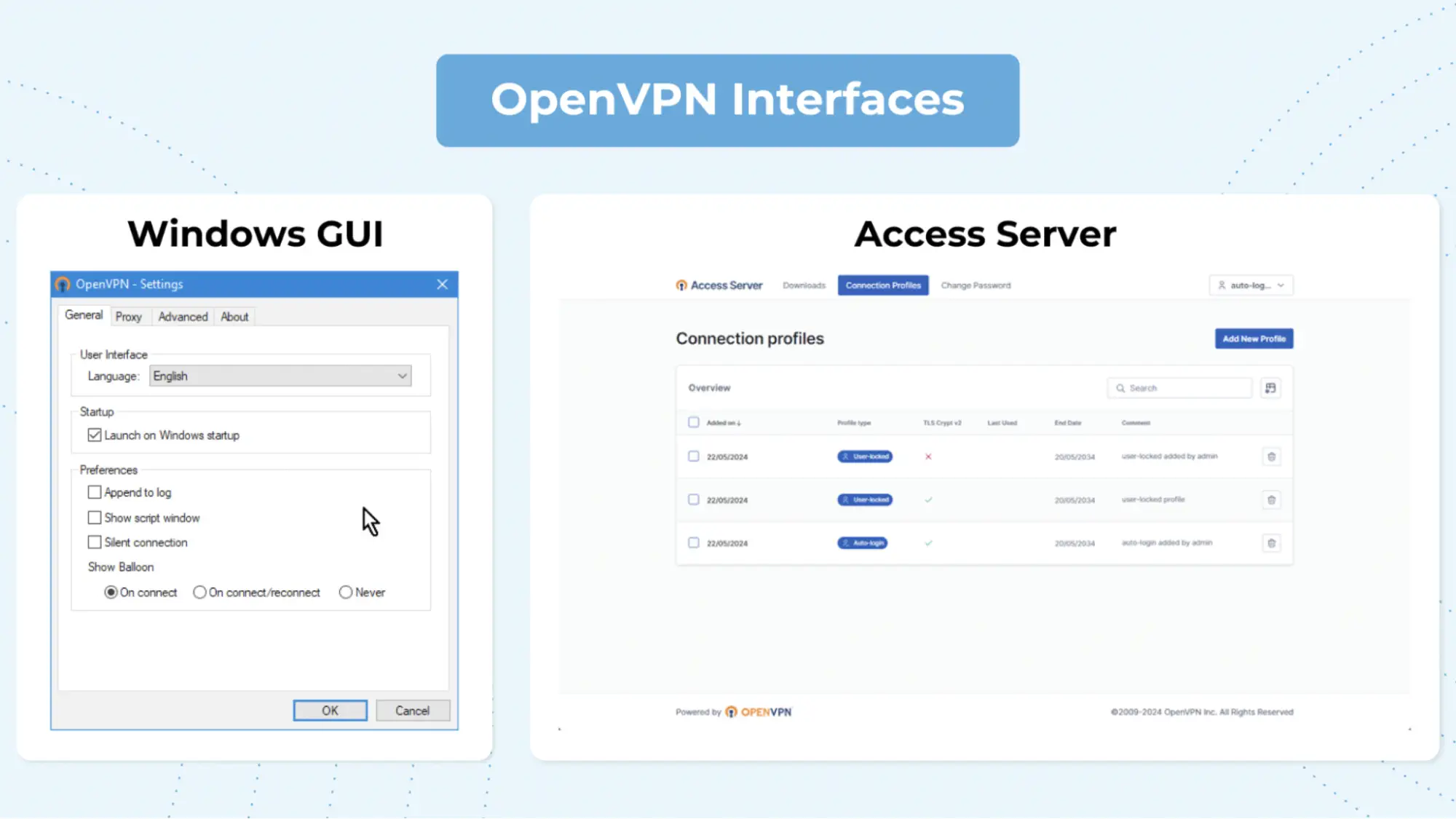

OpenVPN Tiene una Mejor Interfaz Gráfica de Usuario (GUI)

OpenVPN ofrece una GUI que puedes instalar en Windows para gestionar las conexiones VPN, permitiendo a los usuarios importar archivos de configuración .ovpn, conectarse a servidores VPN y ver el estado de la conexión a través de una interfaz sencilla.

En macOS, la Edición Comunitaria de OpenVPN no incluye un instalador nativo ni una aplicación gráfica, por lo que necesitas un cliente de terceros, como Tunnelblick (gratuito) o Viscosity (de pago), para usar OpenVPN con GUI.

Para una solución más amigable, OpenVPN también ofrece Access Server, un producto de pago que incluye un portal de administración basado en la web, gestión de autenticación de usuarios y generación automática de configuración para clientes. Es gratuito para hasta dos conexiones VPN simultáneas, requiriendo licencia para usuarios adicionales.

Access Server también soporta clientes multiplataforma y simplifica el despliegue para usuarios no técnicos.

WireGuard tiene GUIs mínimas para uso del cliente, pero herramientas GUI del lado del servidor como WG-Easy o WireGuard-UI son construidas por la comunidad. Por ejemplo, WireGuard Easy (WG-Easy) proporciona una UI web simple para implementaciones en Linux que simplifica la configuración y puede desplegarse mediante Docker. WireGuard-UI es otra interfaz popular para gestionar la configuración de WireGuard.

WireGuard es más fácil de auditar

Debido a que la base de código de WireGuard tiene solo unas 4,000 líneas en comparación con las más de 70,000 de OpenVPN, es significativamente más fácil de revisar, verificar y auditar en busca de vulnerabilidades de seguridad. Este minimalismo reduce la superficie de ataque y hace que sea más probable que los errores o fallas se encuentren y corrijan rápidamente.

En contraste, la base de código más grande y antigua de OpenVPN, junto con su flexibilidad y dependencia de bibliotecas externas como OpenSSL, hace que las auditorías completas sean más lentas y complejas. También hace que OpenVPN sea más propenso a vulnerabilidades, las cuales ha experimentado a lo largo de los años.

¿Qué opción elegir?

El veredicto final: WireGuard vs. OpenVPN

Entonces, ¿cuál de los dos es mejor para ti? Bueno, ambos son grandes contendientes. La elección correcta para tu negocio realmente depende de tus necesidades de seguridad específicas. Para resumir rápidamente:

- WireGuard es mejor si deseas un rendimiento rápido con una sobrecarga mínima.

- OpenVPN es mejor si necesitas máxima flexibilidad, compatibilidad con sistemas antiguos o personalización a nivel empresarial.

Otros protocolos VPN para conocer

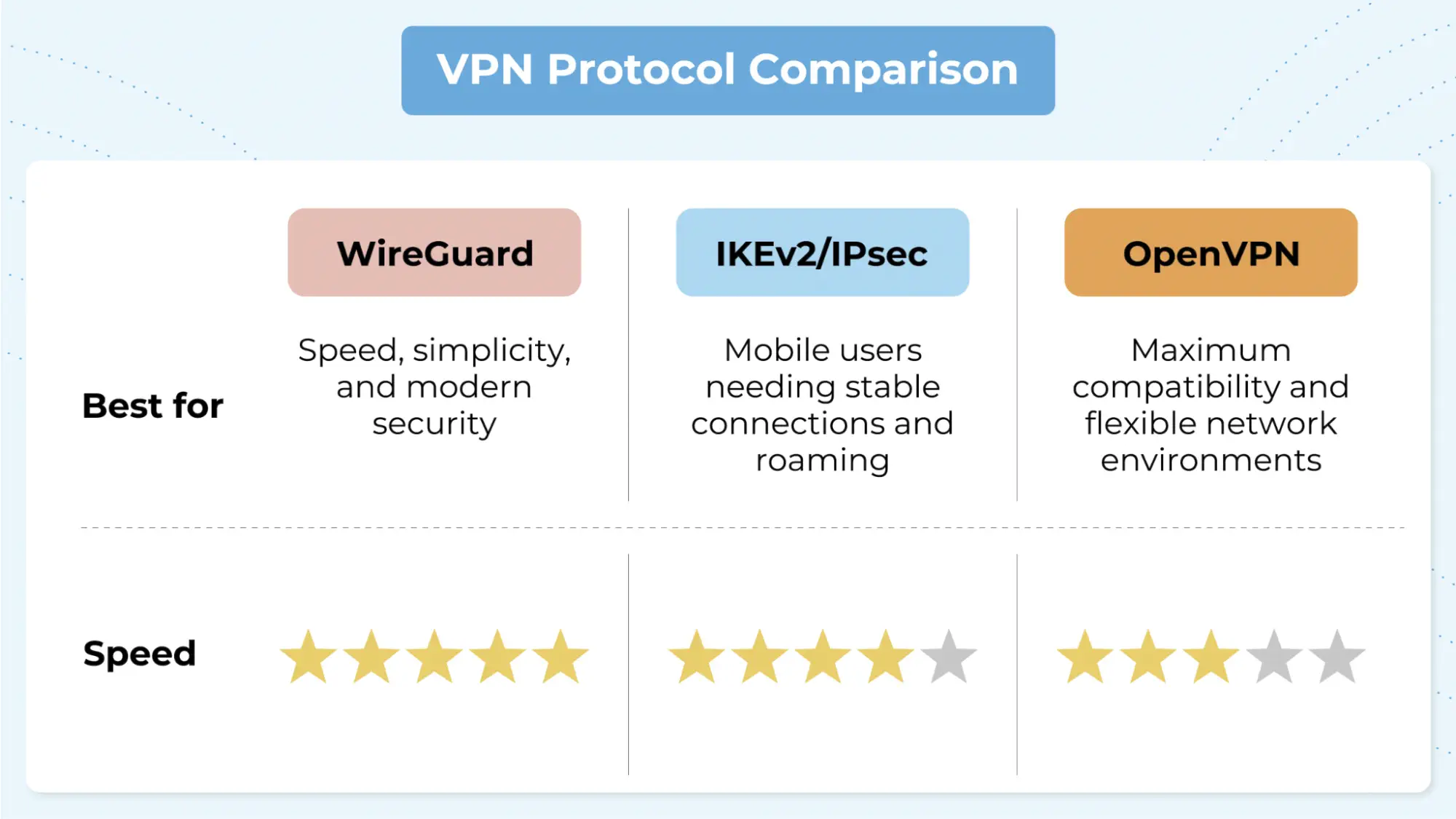

Aunque WireGuard y OpenVPN son dos de los protocolos más populares hoy en día, existen varios otros en uso, cada uno con sus fortalezas y limitaciones. Algunos son más adecuados para sistemas antiguos o ciertos entornos empresariales, mientras que otros ofrecen una integración más profunda con sistemas operativos nativos o tipos específicos de redes.

IKEv2/IPSec

El protocolo Internet Key Exchange versión 2 (IKEv2) se combina comúnmente con el protocolo IPSec. IKEv2 maneja el intercambio de claves y la configuración del túnel, mientras que IPSec se encarga del cifrado y la autenticación.

Es una opción más rápida que alternativas como L2TP/IPSec y ofrece una seguridad sólida utilizando cifrados como AES y Camellia, y algoritmos de cifrado de 256 bits.

También es muy estable, manteniendo conexiones entre diferentes redes, como cableadas a inalámbricas, lo que lo convierte en una buena solución para móviles. Las versiones más recientes de Windows, iOS y macOS incluso tienen soporte nativo para IKEv2.

Sin embargo, es una opción de código cerrado, por lo que los usuarios no pueden inspeccionar el código. Además, utiliza los puertos UDP 500 y 4500, que pueden estar bloqueados por cortafuegos.

IKEv2/IPSec es ideal para usuarios móviles, viajeros frecuentes y cualquiera que necesite una VPN estable, rápida y segura que pueda reconectarse fácilmente con redes cambiantes. Los proveedores de VPN gestionados que soportan IKEv2/IPSec incluyen NordVPN y Surfshark.

SSTP

Secure Socket Tunneling Protocol (SSTP) es un protocolo VPN desarrollado por Microsoft que cifra el tráfico utilizando SSL/TLS a través del puerto TCP 443. Debido a que usa el mismo puerto que HTTPS, SSTP puede evitar la mayoría de los firewalls y restricciones de red, lo que lo hace útil en entornos restrictivos.

SSTP ofrece un cifrado fuerte (a menudo utilizando AES-256) y está estrechamente integrado con Windows, donde es compatible de forma nativa. Funciona con otros sistemas operativos cuando se configura correctamente, aunque es mejor para la arquitectura de Windows.

Sin embargo, es propietario, de código cerrado y está principalmente optimizado para Windows, lo que limita su compatibilidad multiplataforma.

SSTP es ideal para usuarios en redes restrictivas que utilizan sistemas basados en Windows y necesitan una VPN que pueda pasar a través de firewalls. No es ampliamente utilizado por los proveedores de VPN, que prefieren los protocolos IKEv2, OpenVPN y WireGuard.

L2TP/IPSec

Al igual que IKEv2, el Protocolo de Tunelización de Capa 2 (L2TP) a menudo se combina con el protocolo IPSec para manejar la encriptación y autenticación. Es un protocolo antiguo que no se usa ampliamente. Microsoft está eliminando protocolos VPN obsoletos como L2TP y PPTP en futuras versiones de servidor.

Aunque L2TP es compatible con plataformas antiguas, es más lento que protocolos más nuevos como IKEv2 o WireGuard. Puede ser adecuado para usuarios en sistemas antiguos, pero en última instancia, se recomienda usar un protocolo VPN más moderno y rápido.

Servicios VPN Gestionados Usando WireGuard u OpenVPN

Muchos proveedores modernos de VPN y herramientas empresariales ofrecen soluciones gestionadas basadas en WireGuard u OpenVPN, brindando a los usuarios lo mejor de ambos mundos — protocolos fuertes con configuración simplificada y herramientas de administración.

Proveedores que Soportan Tanto WireGuard como OpenVPN

NordVPN/NordLayer: NordLayer soporta OpenVPN y NordLynx (basado en WireGuard). La función VPN de NordLayer es una VPN siempre activa que ofrece muchas características como túnel dividido, una extensión para navegador, listas blancas de IP y conectores de sitio. Además de actuar como una VPN, proporciona una serie de otras soluciones de seguridad de red, como acceso a red Zero Trust que permite un control de acceso más avanzado, protección contra amenazas e inteligencia de amenazas.

Proton VPN: Proton VPN soporta los protocolos OpenVPN, Stealth y WireGuard. Son una opción de código abierto con una estricta política de no registros. Las características de seguridad incluyen bloqueo de malware y anuncios, protección contra fugas DNS y Tor sobre VPN.

Surfshark: Surfshark también soporta WireGuard, IKEv2 y OpenVPN. Cuenta con túnel dividido, servidores ofuscados, un interruptor de corte, función de IP rotatoria y más.

Soluciones Centrada en WireGuard

Netbird: NetBird es una VPN basada en WireGuard que ofrece opciones tanto autogestionadas como gestionadas. Su código de código abierto tiene una licencia permisiva BSD-3, lo que permite a las empresas adaptarlo a sus necesidades y usarlo en despliegues autogestionados. El plan empresarial permite la provisión de usuarios y grupos desde IdP, aprobaciones de dispositivos, controles de dispositivos, verificaciones de postura, registro de accesos y conexiones, y transmisión de eventos de actividad.

Tailscale: Tailscale es una VPN en malla basada en WireGuard que es fácil de configurar y desplegar. Si deseas usar el protocolo WireGuard con menos configuración manual y no requieres un conjunto robusto de características, Tailscale es una excelente opción.

Soluciones Centrada en OpenVPN

- OpenVPN CloudConnexa: CloudConnexa es el servicio VPN en la nube de OpenVPN. Es fácil de desplegar y administrar, ofreciendo identidad del dispositivo y aplicación de verificación, túnel dividido, filtrado de contenido, políticas basadas en identidad y más.

¿Qué opción elegir?

Elige un protocolo VPN que funcione para ti

Tanto WireGuard como OpenVPN son protocolos excelentes con fortalezas distintas, y tu elección realmente depende de tu nivel de comodidad y necesidades. Si quieres un rendimiento rápido sin complicaciones, WireGuard podría ser la opción adecuada. Pero si estás lidiando con sistemas antiguos o normas de cumplimiento estrictas, OpenVPN te brinda la flexibilidad y el control que necesitas.

Ambos son grandes opciones, pero al final, la elección correcta depende de lo que necesites de tu software. Comprender las compensaciones entre estos protocolos te ayuda a tomar la decisión más segura y eficiente para tu red.