Las VPN, o redes privadas virtuales, aseguran que las empresas puedan conectar de forma segura a sus empleados, oficinas y recursos en la nube creando túneles cifrados entre puntos finales. Los dos tipos principales de VPN se definen por lo que conectan:

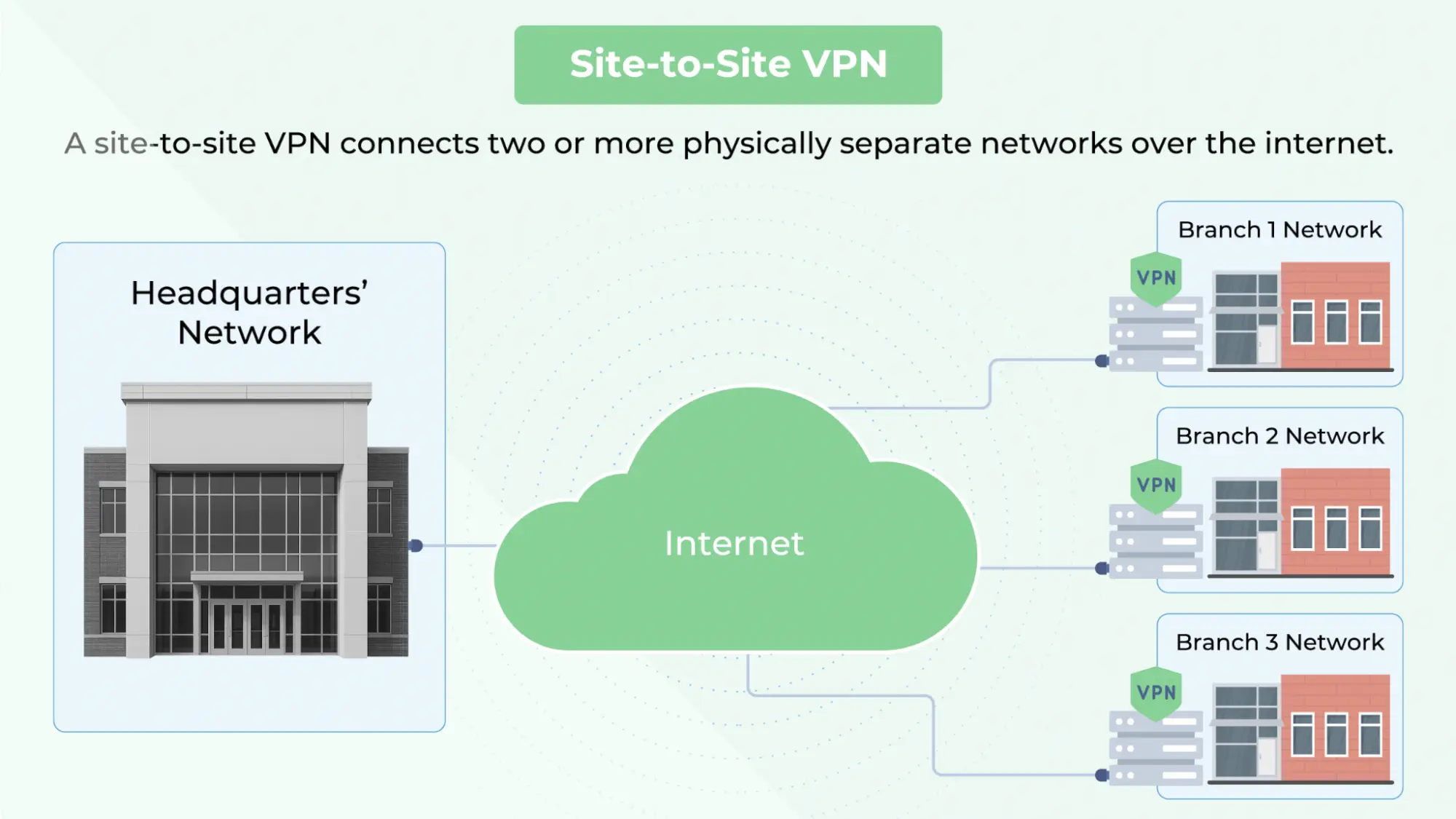

- Una VPN sitio a sitio conecta una red con otra.

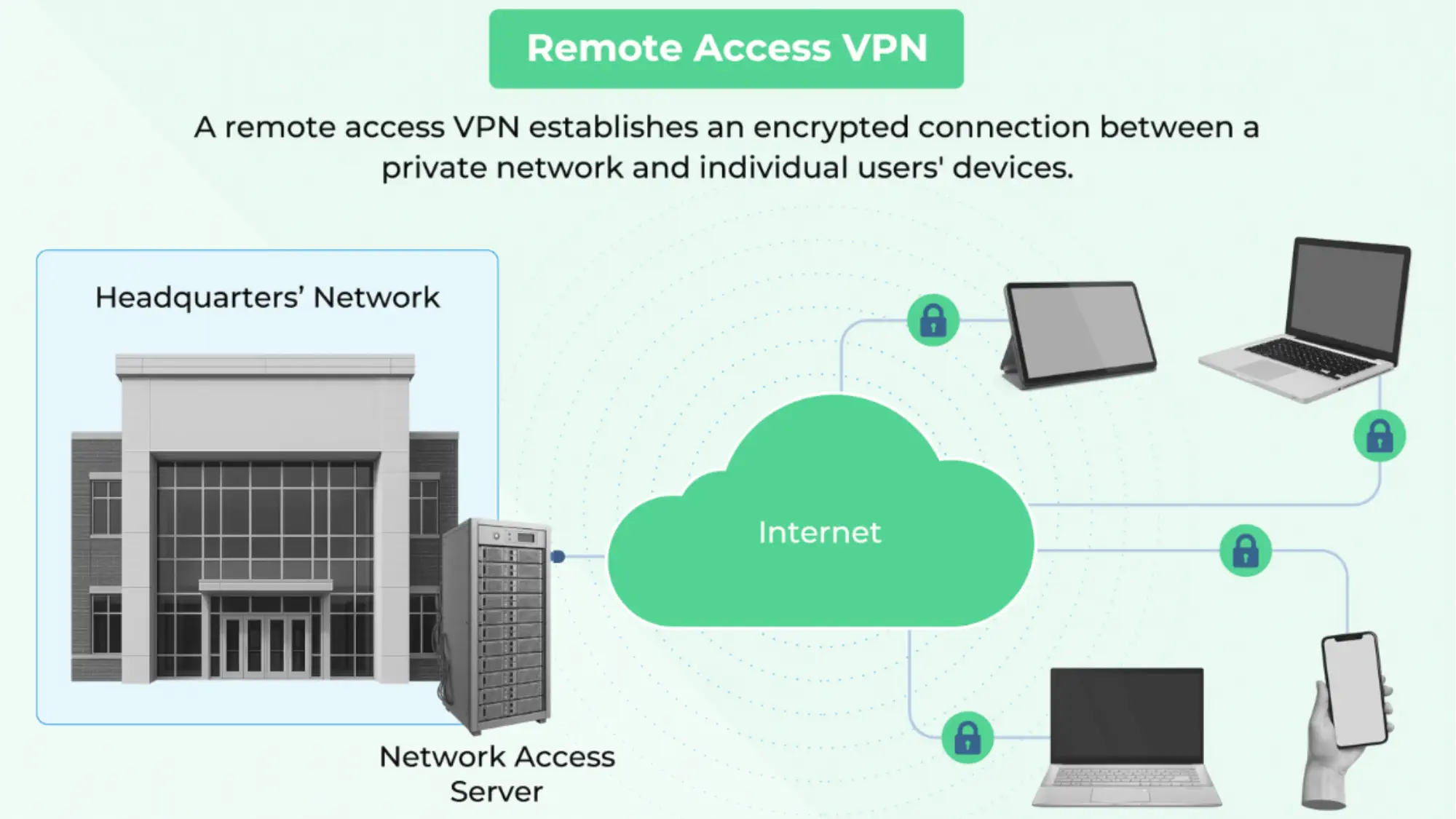

- Una VPN de acceso remoto conecta dispositivos individuales a una red.

Pero elegir la VPN correcta significa mucho más que seleccionar el tipo adecuado de conexión. Los protocolos, que son las reglas para la transmisión de datos, los modelos de implementación, como en las instalaciones o entregados en la nube, y las topologías de red impactarán la velocidad, el control y la seguridad. Por ejemplo, un protocolo ligero como WireGuard puede ayudar a mejorar la velocidad, pero tus resultados también dependerán de tu infraestructura y de qué tan cerca estén tus servidores VPN de tus usuarios.

En este artículo, exploramos los diferentes tipos de VPN y cómo funcionan para que puedas tomar decisiones informadas sobre la mejor configuración para tu empresa.

Tipos de VPN para Conectar Redes y Dispositivos

Las VPN tienen dos categorías diferentes: sitio a sitio y acceso remoto. El tipo de conexión que elijas establecerá la base de lo que asegures, ya sean redes o dispositivos individuales. La mayoría de los proveedores modernos de VPN para negocios no se limitan a una sola categoría de VPN. Por ejemplo, NordLayer puede proporcionar acceso remoto para empleados, un túnel VPN sitio a sitio para sucursales y políticas de Zero Trust para un control de acceso detallado.

En el cuadro a continuación, desglosamos los tipos más comunes de VPN y los subtipos dentro de cada uno.

| Tipo de VPN | Tipo de conexión | Mejor para | Subtipos | Protocolos comunes |

|---|---|---|---|---|

| Sitio a sitio | Red a red | Múltiples sucursales u oficinas de negocios | Intranet, extranet | Principalmente IPsec/IKEv2 |

| Acceso remoto | Dispositivo a red | Trabajadores remotos y contratistas | Basado en cliente, sin cliente | OpenVPN, WireGuard, IPsec/IKEv2, SSTP |

VPN de sitio a sitio: conexiones seguras de red a red

Ideal para: Empresas con múltiples oficinas o centros de datos

Las VPNs sitio a sitio se utilizan para conectar dos o más redes físicamente separadas a través de internet, estableciendo túneles cifrados entre enrutadores o cortafuegos en diferentes sitios. Utilizando un modelo de concentrador y radio, estas VPNs son una buena opción para organizaciones que tienen ubicaciones variadas con la necesidad de una comunicación segura y siempre activa entre redes.

Estas VPNs comúnmente utilizan el conjunto de seguridad del protocolo de internet (IPsec), con el intercambio de claves de internet versión 2 (IKEv2) gestionando el intercambio de claves y la configuración del túnel. El tipo de implementación se divide en dos categorías: basada en intranet (sitios internos) y basada en extranet (entre organizaciones).

VPN Basada en Intranet

Qué hace: Una VPN basada en intranet crea túneles cifrados que conectan múltiples redes de área local internas (LAN), como la sede central, oficinas sucursales y centros de datos, para formar una red de área amplia (WAN).

Cómo funciona: Cada LAN utiliza un enrutador o cortafuegos compatible con VPN para ejecutar un túnel IPsec. El tráfico entre sitios se cifra y descifra en el borde de la red.

Casos de uso

- Conectar de forma segura oficinas sucursales para compartir recursos

- Integrar múltiples centros de datos para respaldo y recuperación ante desastres

- Centralizar la gestión de la red

- Apoyar el cumplimiento normativo con tráfico interoficina cifrado

VPN Basada en Extranet

Qué hace: Una VPN basada en extranet establece conexiones seguras y cifradas entre la red interna de una organización y redes externas de socios (como proveedores, vendedores o socios comerciales), permitiendo acceso controlado a recursos específicos sin exponer toda la red interna.

Cómo funciona: Un gateway VPN (enrutador o cortafuegos) en cada organización establece un túnel IPsec entre redes. El acceso se restringe solo a los recursos o aplicaciones necesarias para la parte externa, utilizando reglas de cortafuegos, segmentación de red y controles de autenticación.

Casos de uso:

- Habilitar integraciones B2B a largo plazo entre socios logísticos o proveedores

- Cifrar intercambios de datos sensibles de comercio electrónico entre plataformas o servicios de cumplimiento

- Permitir el acceso selectivo a recursos, como sistemas de pedidos o paneles de control

VPN de acceso remoto: conexiones seguras de dispositivo a red

Ideal para: Equipos distribuidos, trabajadores remotos y contratistas

Las VPN de acceso remoto establecerán túneles encriptados entre dispositivos y su red a través de un navegador web o software cliente. Estas VPN son esenciales si su empresa tiene equipos remotos o híbridos, ya que permiten a los usuarios acceder a los recursos de la empresa desde cualquier lugar mientras mantienen la seguridad. Los protocolos populares utilizados con estas VPN incluyen OpenVPN, WireGuard, IKEv2 y SSTP, pero tenga en cuenta que cada uno tiene compensaciones en cuanto a velocidad, encriptación, paso por firewall y complejidad de despliegue. El rendimiento general de las VPN de acceso remoto dependerá de factores de infraestructura como la distribución de los PoP del proveedor y la configuración del endpoint.

VPN basada en cliente

Qué hace: Las VPN basadas en cliente crean una conexión segura entre el dispositivo de un usuario y una red corporativa mediante software cliente. Esto permite que empleados remotos, contratistas o usuarios móviles accedan a recursos internos como si estuvieran físicamente en el sitio.

Cómo funciona: El usuario inicia el software cliente en su dispositivo, lo que inicia un proceso de autenticación, a menudo con autenticación multifactor (MFA) o inicio de sesión único (SSO) a través de integraciones con proveedores de identidad. Una vez autenticado, el cliente establece un túnel seguro hacia un servidor VPN en la red corporativa. Todos los datos encriptados viajan a través del túnel VPN, protegiéndolos de intercepciones sobre redes no confiables.

Algunas herramientas modernas como Tailscale usan una topología de malla, permitiendo que los dispositivos se conecten directamente entre sí sin depender de un servidor VPN central. Esto puede reducir la latencia y simplificar el acceso a recursos distribuidos, especialmente en entornos de desarrollo.

Casos de uso

- Permitir que el personal o contratistas se conecten de manera segura a la red corporativa desde casa, hoteles o Wi-Fi público

VPN sin cliente

Qué hace: Una VPN sin cliente permite a los usuarios acceder a aplicaciones web internas mediante un portal en un navegador sin instalar software VPN. Las VPN sin cliente son ideales para acceder a aplicaciones basadas en la web, pero generalmente no soportan acceso a recursos que no sean basados en navegador, como unidades compartidas o APIs internas.

Cómo funcionan: Las VPN sin cliente utilizan protocolos de capa de sockets seguros (SSL) o seguridad de la capa de transporte (TLS) para encriptar el tráfico basado en web a través de sesiones de navegador. Cuando un usuario se conecta, el gateway VPN actúa como un proxy inverso, autenticando al usuario y presentando un portal basado en web con enlaces a los recursos internos autorizados.

Casos de uso:

- Permitir un acceso seguro basado en navegador para contratistas, socios o usuarios BYOD

- Proporcionar acceso rápido y limitado para usuarios ad hoc o temporales

Tanto las VPN site-to-site como las de acceso remoto pueden desplegarse usando diferentes modelos de alojamiento, que incluyen on-premises, orientadas a la nube o híbridas. El método de despliegue que utilice impactará cómo se configura, gestiona y escala la VPN.

Modelos de Implementación de VPN: Evaluando Control y Escalabilidad

Puedes categorizar las VPN según cómo se conectan, pero su modelo de implementación también juega un papel importante a la hora de encontrar la opción adecuada para tu empresa. Elegir el modelo de implementación de VPN correcto depende de cuánto infraestructura quieras gestionar, dónde se encuentran tus usuarios y recursos, y cuánto control o personalización necesites.

Comprender estas tres principales arquitecturas de implementación te ayudará a elegir la configuración de VPN adecuada para tu infraestructura.

| Modelo de implementación | Tiempo de configuración | Nivel de gestión | Mejor opción |

|---|---|---|---|

| En las instalaciones | Largo | Alto | Empresas con requisitos estrictos de seguridad o cumplimiento |

| Entregado en la nube | Corto | Bajo | Equipos remotos o híbridos; organizaciones que buscan despliegue rápido y escalabilidad |

| Híbrido | Medio | Medio | Organizaciones que necesitan conectar de forma segura recursos locales y en la nube; aquellas con cargas de trabajo mixtas entre legado y nube |

El modelo de implementación determina cómo se aloja su VPN, no qué tipo de conexión soporta. Por ejemplo, puede implementar tanto VPN de acceso remoto como VPN site-to-site usando infraestructura local, a través de gateways en la nube, o mediante configuraciones híbridas.

VPN Local

Las VPN locales se alojan y gestionan dentro de la infraestructura de su organización. Usted controla el software, el hardware y todas las políticas de enrutamiento, autenticación y cifrado. Tienen un costo inicial de configuración más alto y requieren experiencia interna, pero en última instancia le brindan más control.

Cuándo usar:

- Opera principalmente en centros de datos o redes locales.

- Necesita control total para cumplimiento.

- El tráfico de su VPN nunca debe salir del perímetro de su red.

VPN Entregada en la Nube

A diferencia de las VPN locales, las VPN entregadas en la nube son alojadas y gestionadas por un proveedor externo. Sus usuarios se conectan a través de los puntos de presencia globales o PoPs del proveedor, quien maneja el cifrado, la autenticación, el enrutamiento del tráfico y la optimización del rendimiento. Aunque las VPN entregadas en la nube son mucho más fáciles de configurar y ofrecen algunas ventajas de rendimiento gracias a la infraestructura global del proveedor, pueden ofrecer menos personalización y control en comparación con implementaciones autogestionadas o de código abierto.

Cuándo usar:

- Tiene una fuerza laboral distribuida o un equipo híbrido.

- No desea gestionar infraestructura.

- Necesita un despliegue rápido y escalable con controles centralizados.

VPNs Híbridas

Las VPNs híbridas conectan infraestructura local y entornos en la nube usando túneles seguros. Ofrecen el control y la fiabilidad de las VPNs tradicionales locales, junto con la escalabilidad y flexibilidad de las soluciones basadas en la nube.

Las empresas suelen usar VPNs híbridas cuando tienen sistemas heredados que no pueden migrar a la nube pero aún necesitan soportar trabajadores remotos. También son útiles para organizaciones que operan en entornos híbridos o multinube y requieren políticas de seguridad consistentes en ambos.

Cuándo usar:

- Sus aplicaciones y recursos están divididos entre servidores locales y la nube.

- Necesita acceso y aplicación de políticas consistentes en ambos entornos.

- Está en transición de infraestructura tradicional a flujos de trabajo nativos en la nube.

Protocolos VPN Comunes: Rendimiento, Seguridad y Compensaciones de Compatibilidad

Un protocolo VPN es un conjunto de reglas que determinan cómo se cifra, autentica y transmite la información entre tu dispositivo y el servidor VPN. El protocolo que elijas determinará la velocidad y seguridad de tu red, así como la capacidad para evitar restricciones de red. Cada protocolo listado aquí está diseñado con diferentes fortalezas y compensaciones.

- OpenVPN es un protocolo de código abierto popular que ofrece cifrado fuerte y opciones significativas de personalización a través de la biblioteca OpenSSL. Funciona tanto sobre TCP como UDP, lo que lo hace útil para evitar cortafuegos, y es una buena opción para implementaciones donde la flexibilidad y la seguridad son prioritarias.

- WireGuard es un protocolo moderno y de alta velocidad diseñado para rendimiento y simplicidad. Utiliza algoritmos criptográficos modernos como ChaCha20 para el cifrado y Poly1305 para la autenticación, optimizando tanto la velocidad como la seguridad.

- IKEv2/IPsec es una combinación de protocolos estable y segura, bien adaptada para dispositivos móviles y túneles sitio a sitio. Ofrece reconexión automática al cambiar de red y está integrado en la mayoría de los sistemas operativos principales.

- SSTP es un protocolo nativo de Windows que utiliza SSL/TLS para tunelizar el tráfico sobre el puerto 443, ayudando a evitar cortafuegos estrictos. Aunque SSTP es compatible de forma nativa en Microsoft Windows, puede utilizarse en otras plataformas con herramientas de terceros, aunque el soporte puede ser inconsistente.

- L2TP/IPsec es un protocolo heredado que añade cifrado IPsec a los túneles del protocolo de tunelización de capa 2 (L2TP). Está soportado en muchos dispositivos pero es más lento debido a la doble encapsulación y generalmente se considera obsoleto. Debe usarse solo con sistemas antiguos que no puedan soportar alternativas modernas.

Cómo elegir y configurar la VPN adecuada para su negocio

Seleccionar la VPN adecuada no se trata solo de elegir un proveedor o configuración. Se trata de entender cómo el tipo de conexión, el modelo de implementación y el protocolo influirán en su rendimiento, seguridad y control. Siga los pasos a continuación para elegir y configurar la VPN adecuada para su empresa.

Identifique qué necesita conectar.

Sitio a sitio: Sucursales o redes en la nube conectadas

Usuarios remotos: Usuarios remotos a recursos internos

Modelo híbrido o ZTNA: Múltiples tipos de usuarios, aplicaciones y redes

Evalúe su modelo de implementación.

On-prem: Se requiere control y personalización total

En la nube: Facilidad de uso y despliegue rápido

Híbrido: Integrando infraestructura heredada con aplicaciones en la nube

Relacione los protocolos con sus prioridades.

OpenVPN o IKEv2/IPsec: Seguridad y flexibilidad

WireGuard: Velocidad y simplicidad

SSTP: Ecosistema Windows

L2TP/IPsec: Soporte heredado

Elija la topología correcta.

Hub-and-spoke: Control centralizado

Malla: Acceso peer-to-peer, ligero

Aplique controles de acceso.

Agregue segmentación a nivel de dispositivo, verificaciones de estado o acceso específico por aplicación con proveedores de identidad y políticas de control de acceso.

Cuándo avanzar más allá de las VPN

Aunque las VPN son excelentes para asegurar el acceso a datos, sus limitaciones se han vuelto más evidentes a medida que las organizaciones adoptan modelos de trabajo en la nube, distribuidos e híbridos. Las VPN tradicionales a menudo otorgan a los usuarios un acceso amplio a la red, aumentando el riesgo de movimientos laterales en caso de credenciales comprometidas y dificultando la aplicación de políticas de seguridad granulares a nivel de aplicación. También puede enfrentar algunos problemas de rendimiento como latencia y limitaciones de ancho de banda, especialmente al conectar usuarios globales o acceder a aplicaciones basadas en la nube.

Como resultado, muchas empresas están trabajando para adoptar alternativas modernas como Zero Trust Network Access (ZTNA), que traslada el control de acceso desde la capa de red al nivel de usuario y aplicación. ZTNA funciona verificando continuamente la identidad del usuario y la postura del dispositivo, otorgando acceso sólo a aplicaciones específicas y no a toda la red. Esto ayuda a reducir la superficie de ataque y mejora el cumplimiento. Si su empresa requiere controles de acceso más granulares, integración fluida con la nube o necesita apoyar una fuerza laboral remota en rápida expansión, podría ser momento de avanzar más allá de las VPN tradicionales hacia soluciones como ZTNA, SASE o SDP. Estas soluciones están diseñadas para satisfacer las demandas de entornos dinámicos y distribuidos actuales.

Las alternativas modernas a las VPN incluyen:

- ZTNA: Esta solución incluye acceso basado en la identidad y el contexto, verificación continua y aplicación granular de políticas.

- SASE: Esta solución combina ZTNA, gateways web seguros y otros servicios de seguridad entregados desde la nube para una protección integral.

Proveedores a Considerar

Con más empresas que necesitan acceso seguro a recursos en la nube, locales e híbridos, los proveedores de servicios ahora ofrecen más que solo túneles VPN tradicionales. La mayoría de las soluciones principales combinan VPN, Acceso a Redes de Confianza Cero (ZTNA) y controles de acceso avanzados, que brindan seguridad granular consciente de la identidad y conectividad remota sin interrupciones. Aquí están algunos de los proveedores más reconocidos.

| Proveedor | Ideal para | Características clave |

|---|---|---|

| NordLayer | Pequeñas y medianas empresas que están migrando de VPNs heredadas y buscan una solución fácil de implementar | Ofrece híbrido VPN + ZTNA, además de capacidades de detección y respuesta ante amenazas, y opciones de implementación a nivel de navegador |

| Tailscale | Equipos que necesitan una VPN en malla rápida y acceso peer-to-peer | Construido sobre WireGuard; extremadamente fácil de implementar |

| Twingate | Equipos y organizaciones nativas de la nube que buscan ZTNA ligero con mínima infraestructura | Acceso específico por aplicación, políticas basadas en identidad, y configuración rápida sin abrir puertos de firewall |

| Cloudflare Access | Organizaciones que buscan acceso consciente de identidad a aplicaciones internas sin depender de túneles VPN tradicionales | ZTNA sin agente, basado en navegador, que se integra con todos los principales IdP; aprovecha la red global de borde de Cloudflare |

| Harmony SASE (Perimeter 81) | Organizaciones medianas que necesitan gestión centralizada y funciones de seguridad más avanzadas | Integra VPN, ZTNA, SWG, FWaaS y protección avanzada contra amenazas en una sola plataforma |

¿Qué opción elegir?

Asegure el futuro de su negocio con soluciones de acceso remoto seguro

Elegir el tipo correcto de servicio VPN o solución de acceso remoto seguro es esencial para proteger sus datos. Las VPN tradicionales siguen siendo la base de la protección de la conectividad, pero las soluciones empresariales modernas pueden requerir una solución avanzada como ZTNA o SASE. Al tener en cuenta sus requisitos de conectividad, postura de seguridad y escalabilidad futura, puede seleccionar una VPN segura que sea la mejor para usted y su negocio.