Elegir la solución adecuada de acceso a la red de confianza cero (ZTNA) es diferente para cada organización. Debe sopesar múltiples factores, incluidos los recursos internos, las limitaciones presupuestarias y la capacidad de escalar. En esta guía, desglosaremos qué buscar en un proveedor de ZTNA y destacaremos 10 soluciones principales para ayudarle a tomar una decisión informada.

¿Qué opción elegir?

Qué buscar en una solución ZTNA

La seguridad Zero Trust asume que ningún usuario o dispositivo debe ser confiable por defecto. Una plataforma ZTNA robusta aplica esto con características clave como autenticación multifactor (MFA), gestión de identidad y protección de endpoints. Al comparar proveedores, priorice lo siguiente:

- Aplicación de políticas centradas en la identidad y microsegmentación: Busque proveedores que integren estrechamente la gestión de identidad y acceso (IAM), inicio de sesión único (SSO) y autenticación multifactor (MFA), ya que estos controles son esenciales para verificar la identidad del usuario y limitar el acceso.

- Comunicaciones seguras a través de redes: Asegúrese de que los proveedores ofrezcan características como aislamiento del navegador remoto, pasarelas web seguras y firewall-como-servicio (FWaaS) para proteger los datos en entornos cloud, SaaS y locales.

- Monitoreo en tiempo real y políticas de acceso adaptativas: Elija herramientas que se integren con SIEM, XDR o plataformas de inteligencia de amenazas. Estas permiten la aplicación dinámica de políticas y la detección temprana de anomalías o amenazas.

- Integración y facilidad de implementación: ZTNA debe funcionar con sus proveedores de identidad existentes (por ejemplo, Azure AD, Okta), herramientas de endpoints e infraestructura PKI. El soporte para implementaciones por fases es valioso al reemplazar VPNs o al asegurar entornos híbridos.

- Cumplimiento y gobernanza:El registro detallado de accesos, el historial de aplicación de políticas y las capacidades de reporte son esenciales para cumplir con requisitos normativos como HIPAA, GDPR, FedRAMP y SOC 2.

- Costo total de propiedad:Evalúe no solo las licencias sino también si la plataforma incluye capacidades centrales o depende de herramientas de terceros. La facturación basada en uso o los niveles gratuitos pueden reducir el costo inicial, pero debe garantizarse la escalabilidad y cobertura de características a medida que crecen las necesidades.

Los Mejores Proveedores de ZTNA

Elegir un proveedor de ZTNA no es un enfoque único para todos. Algunos de estos proveedores son excelentes soluciones para principiantes, mientras que otros se dirigen a empresas a nivel empresarial. Hemos resumido las fortalezas y limitaciones de cada proveedor para ayudarte a elegir la mejor opción.

| Proveedor | Ideal para | Fortalezas | Limitaciones |

|---|---|---|---|

| NordLayer | Pequeñas y medianas empresas que necesitan un ZTNA rápido y fácil de usar | Despliegue y gestión fáciles con controles granular de IAM; segmentación a nivel de aplicación; soporta verificaciones de postura del dispositivo y políticas de acceso adaptativas | Las funciones avanzadas requieren planes de nivel superior; detección de amenazas y análisis limitados en comparación con herramientas empresariales |

| GoodAccess | Pequeñas empresas que buscan un despliegue rápido y con poca TI | Gateway de IP estática; túneles cifrados; MFA; verificaciones de postura del dispositivo; filtrado DNS y registro de sesiones | Análisis e inteligencia de amenazas limitados; pequeña presencia global |

| Twingate | Organizaciones pequeñas a medianas que quieren un despliegue rápido sin cambios en la red | Despliegue simplificado; acceso basado en identidad robusto; registros de acceso detallados; implementación rápida | Sin opción sin cliente; funciones empresariales y cobertura global limitadas |

| Cloudflare Access | Organizaciones que necesitan un ZTNA de baja latencia y escalable | Opción sin cliente; plan gratuito disponible; escalable a SASE | Soporte limitado para aplicaciones locales/antiguas sin configuración adicional; algunas funciones avanzadas requieren empaquetamiento |

| Cisco Universal ZTNA | Empresas que ya usan herramientas Cisco y buscan integración completa | Integración profunda en el ecosistema Cisco; opción sin cliente; puntuación de riesgo basada en IA | Complejo de desplegar y gestionar, ideal para entornos centrados en Cisco |

| Netskope One Private Access | Empresas que aseguran aplicaciones modernas y antiguas con ZTNA unificado y SD-WAN | Soporte para aplicaciones web y no web; opción sin cliente; escalable a SASE | Requiere adopción de más módulos de Netskope para funcionalidad completa; menos ideal para despliegues simples o independientes |

| Zscaler Private Access | Empresas que necesitan un ZTNA maduro con segmentación potenciada por IA | Segmentación de aplicaciones mediante IA; soporta aplicaciones modernas y antiguas; inspección de tráfico en línea | Complejo de configurar; precio alto; algunas limitaciones en reglas y políticas en entornos complejos |

| Palo Alto Prisma Access | Empresas que buscan una pila SSE/SASE completa con ZTNA | ZTNA, SWG, CASB y FWaaS integrados; análisis de comportamiento impulsado por IA; soporta dispositivos gestionados y no gestionados | Complejo y costoso; diseñado para organizaciones con más de 200 usuarios; más efectivo cuando se combina con otras soluciones Palo Alto |

| Fortinet Universal ZTNA | Clientes existentes de Fortinet que desean un ZTNA fluido | Integración nativa con Fortinet Security Fabric; fuertes verificaciones de postura y seguridad | Compatibilidad limitada con herramientas de terceros; modelo iniciado por cliente puede no adaptarse a todos los entornos |

| Cato Universal ZTNA | Organizaciones que desean un ZTNA nativo en la nube integrado en una plataforma SASE de un solo proveedor | ZTNA totalmente nativo de SASE; opción sin cliente; pila de seguridad unificada | Menos ideal para configuraciones pesadas on-premise o híbridas |

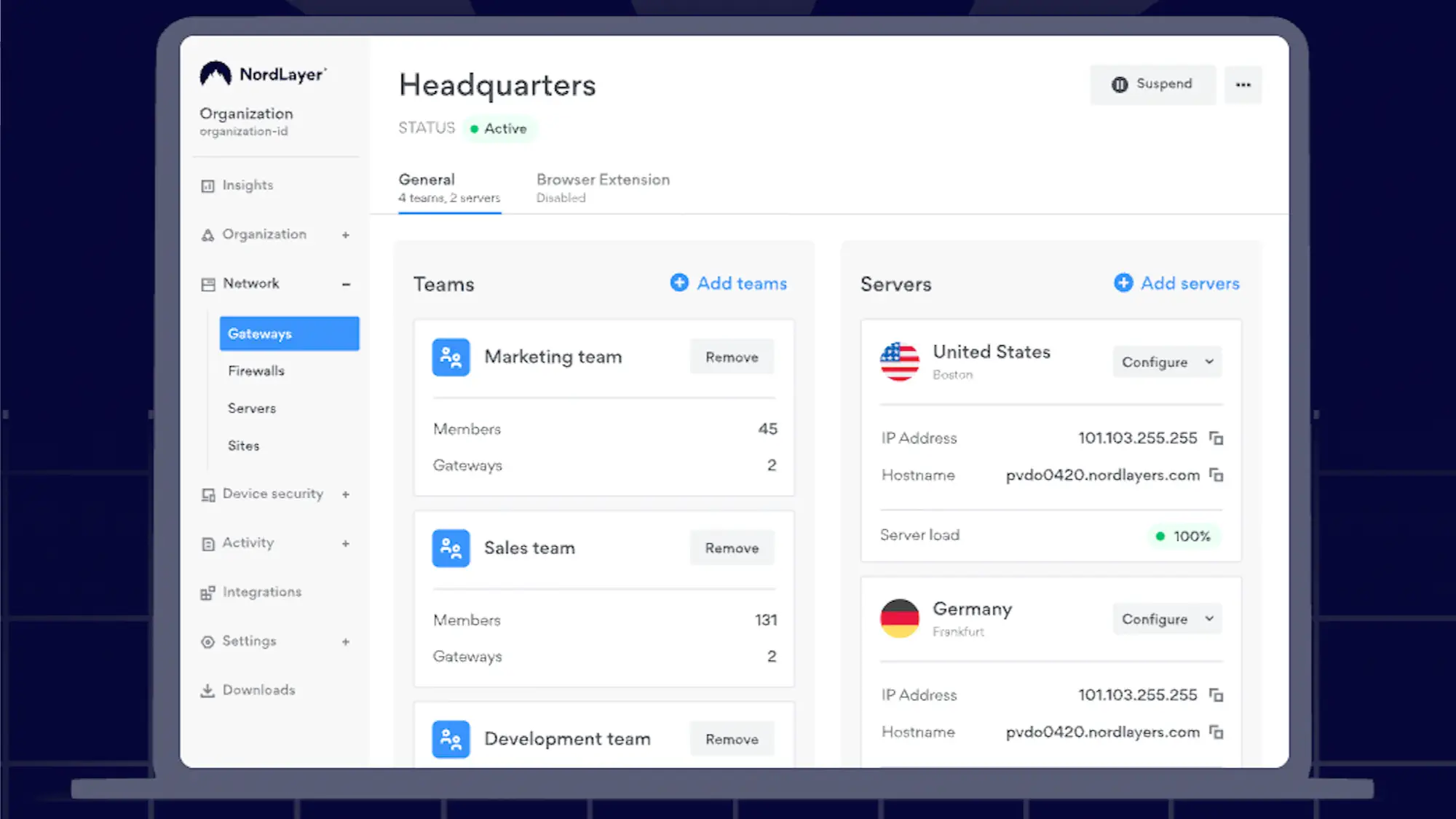

NordLayer

Mejor para: PYMES o equipos distribuidos que buscan una solución ZTNA fácil de usar, rentable y que se pueda implementar rápidamente sin una gran carga de TI

NordLayer es una solución de acceso seguro fácil de implementar, diseñada con la arquitectura de Confianza Cero en mente. Esta solución es ideal para organizaciones que están dejando atrás las VPN tradicionales y buscan un mejor control de acceso, verificación de identidad y segmentación sin tener que remodelar su infraestructura existente ni implementar un despliegue completo de SASE.

NordLayer permite un control de acceso granular con soporte para funciones de gestión de identidad y acceso (IAM) como autenticación de dos factores (2FA), inicio de sesión único (SSO), inicio de sesión biométrico y provisión automática de usuarios. Como parte de sus capacidades ZTNA, proporciona segmentación a nivel de aplicación, evaluación de la postura del dispositivo y acceso remoto seguro, asegurando que solo te conectes a los recursos específicos a los que estás autorizado. La plataforma también monitorea continuamente la actividad de la sesión y permite a los administradores establecer reglas adaptativas de acceso basadas en el rol del usuario, la confianza en el dispositivo y la ubicación.

El plan Core comienza en $11/usuario/mes, mientras que funciones avanzadas como Firewall como Servicio (FWaaS), bloqueo de amenazas y verificaciones de seguridad del dispositivo requieren tarifas adicionales o planes de nivel superior. Con su implementación ligera, panel centralizado y experiencia de usuario sólida, NordLayer es ideal para equipos con un departamento de TI reducido.

Pros

- Fácil de implementar y gestionar

- Controles sólidos de identidad y acceso desde el primer momento

- Escalable tanto para pequeñas como para grandes empresas

Contras

- Detección y análisis de amenazas limitados en comparación con proveedores ZTNA de nivel empresarial

- Requiere costos adicionales o planes premium para algunas funciones clave (FWaaS, confianza en el dispositivo)

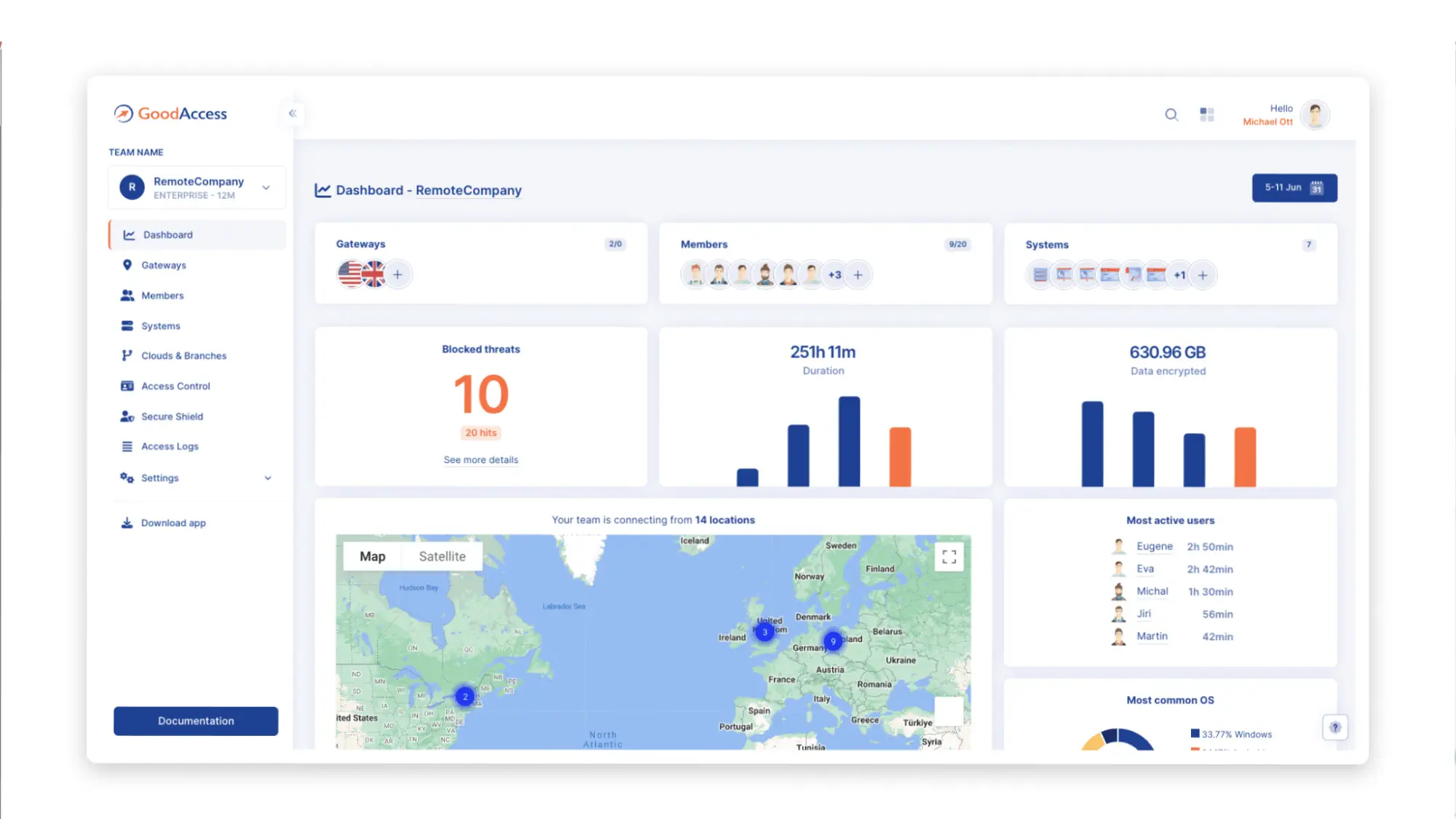

GoodAccess

Mejor para: Empresas pequeñas y medianas que buscan una solución ZTNA en la nube sencilla y asequible

GoodAccess es una plataforma ZTNA completamente entregada en la nube, diseñada para un despliegue rápido sin necesidad de expertos en TI especializados. Combina capacidades tradicionales de VPN como puertas de enlace IP estáticas y túneles cifrados con acceso basado en identidad, SSO, MFA y evaluaciones del estado del dispositivo para ofrecer una experiencia Zero Trust accesible para pymes. En cuanto a los planes de pago, puedes usar el Nivel Premium, que incorpora SSE, SDP y ZTNA, y comienza en $11/usuario/mes.

GoodAccess combina reglas de acceso conscientes de la aplicación con integraciones de identidad a través de Azure AD, Okta, Google Workspace mediante SSO, aprovisionamiento SCIM y verificaciones del estado del dispositivo. Esta solución también incluye bloqueo de amenazas mediante filtrado DNS, registro de sesiones, listas blancas de IP y túneles divididos. GoodAccess también tiene una interfaz intuitiva y es fácil de desplegar, lo que la convierte en una excelente solución de nivel inicial.

Una desventaja de GoodAccess es que carece de inteligencia avanzada de amenazas de nivel empresarial, análisis más profundos y flexibilidad para despliegues híbridos a gran escala que se encuentran en productos empresariales.

Ventajas

- Despliegue rápido sin necesidad de expertos

- Puertas de enlace IP estáticas que se pueden usar para listas blancas de IP

- Bloqueo de amenazas incorporado mediante filtro DNS y panel de control centralizado en la nube

Desventajas

- Personalización y funciones avanzadas limitadas en comparación con plataformas empresariales

- Aproximadamente solo 35 puertas de enlace en la nube en todo el mundo

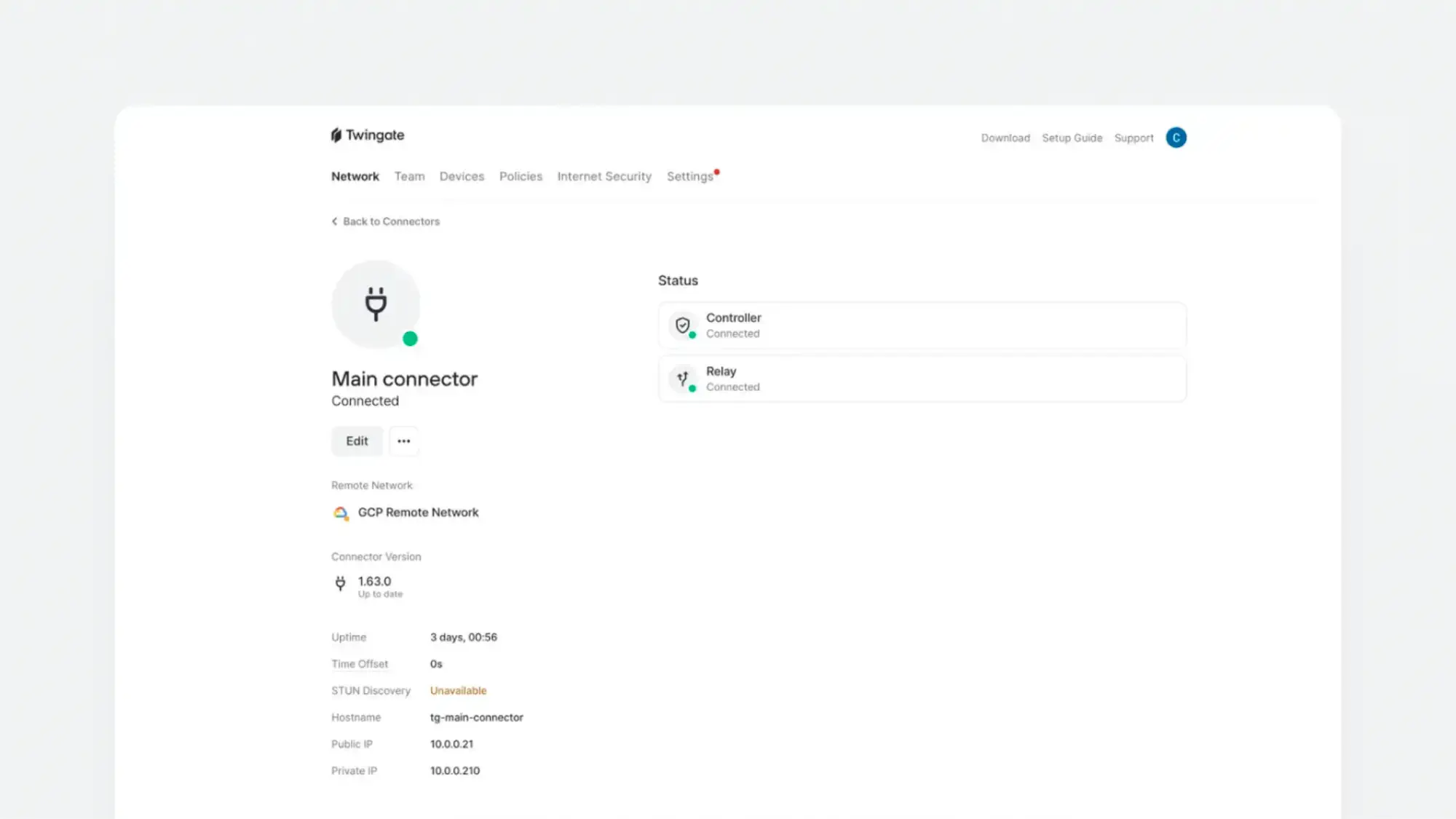

Twingate

Mejor para: Pequeñas y medianas empresas que buscan una solución ZTNA ligera con despliegue rápido

Twingate es una buena solución para organizaciones orientadas a la nube que desean una alternativa escalable, asequible y de bajo mantenimiento a las VPN tradicionales. Esta solución permite una conectividad directa punto a punto cifrada entre usuarios y recursos protegidos mediante conectores y relés, proporcionando acceso basado en identidad y contexto a los recursos corporativos.

Diseñado para una incorporación rápida y mínima dependencia de TI, puede esperar un despliegue rápido sin cambios en la red. Twingate también ofrece filtrado DNS, filtrado de contenido e inteligencia de red para una mayor seguridad. En cuanto a los planes de pago, los planes Básicos para Equipos comienzan en $5/usuario/mes, y los planes Empresariales con filtrado DNS y controles de prevención de pérdida de datos comienzan en $10/usuario/mes.

Aunque Twingate es asequible y fácil de implementar, puede que no siempre sea compatible con otras áreas de su pila tecnológica. Por ejemplo, si tiene VPN, filtrado DNS o ciertos tipos de software de seguridad en su pila tecnológica, podría entrar en conflicto con Twingate y causar problemas. Además, Twingate no cuenta con una opción sin cliente y no está bien soportado en regiones como China, Cuba, Ucrania, Irán, Corea del Norte y Siria.

Pros

- Despliegue rápido y fácil

- Precio asequible

- Tecnología siempre activa, minimizando la interacción requerida del usuario

Contras

- Carece de características a nivel empresarial

- Presencia global limitada

- Características e integraciones limitadas en el plan Equipos

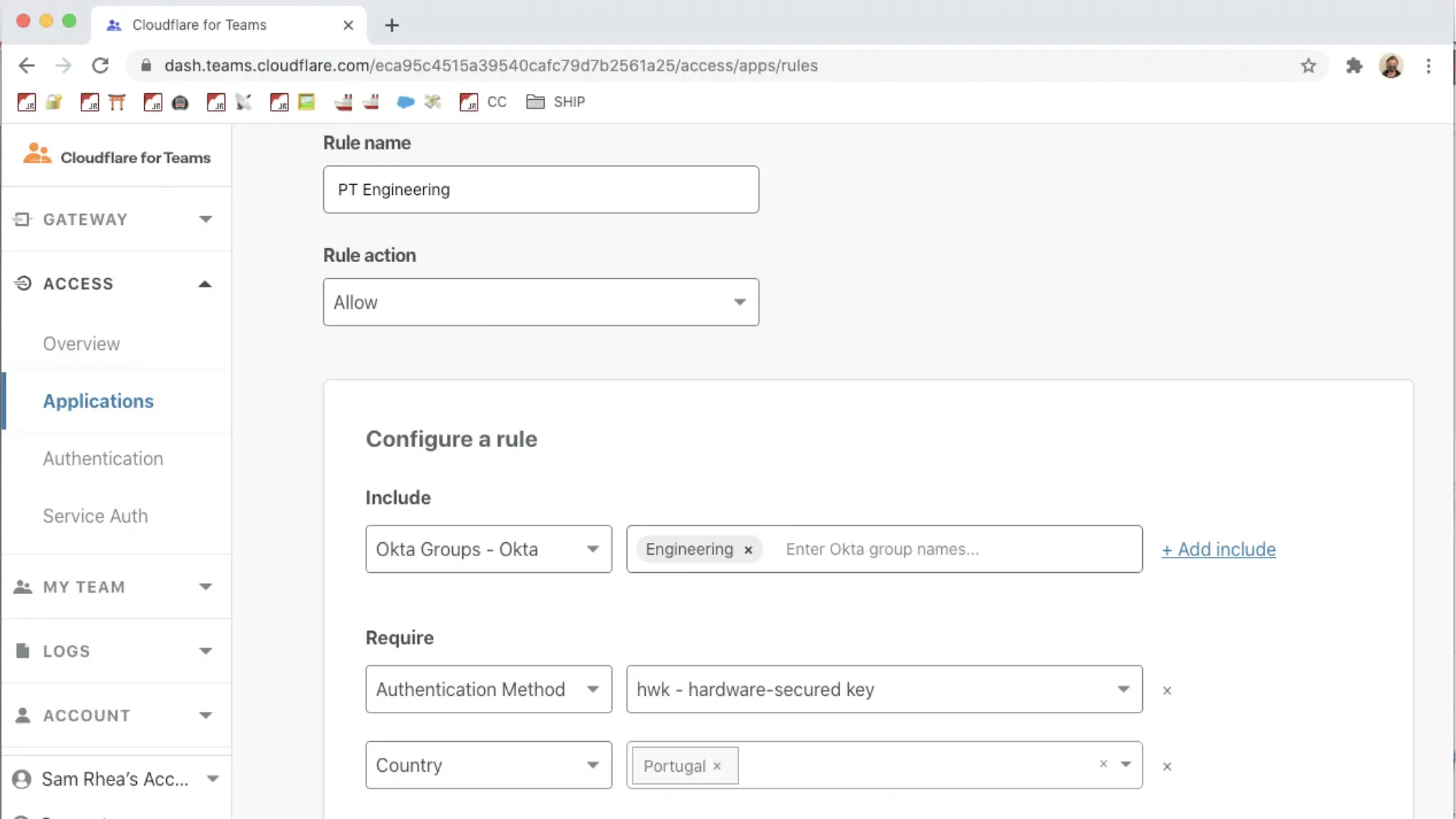

Cloudflare Access

Ideal para: Organizaciones que buscan una plataforma ZTNA de alto rendimiento y escalable que se integre perfectamente con proveedores de identidad

Cloudflare Access es una solución ZTNA nativa en la nube que reemplaza las VPN heredadas con políticas de acceso específicas para aplicaciones y conscientes de la identidad. Esta solución funciona en la red global de Cloudflare, que incluye más de 300 ciudades, reduciendo la latencia.

Cloudflare Access se integra con los principales proveedores de identidad como Okta, Azure AD y Google Workspace, y permite políticas de acceso por usuario y por aplicación sin necesidad de un cliente VPN. Si necesitas verificaciones de estado del dispositivo, registro de sesiones e integración con Cloudflare Gateway, puedes esperar esto junto con una protección más amplia contra amenazas y funcionalidad de Secure Web Gateway (SWG). Cloudflare Access también cuenta con un nivel gratuito de hasta 50 usuarios, permitiéndote probar algunas de sus funcionalidades y decidir si es la opción adecuada para tu negocio. Además, con el tiempo, puedes escalar a otros productos de Cloudflare.

Sin embargo, aunque es ideal para proteger aplicaciones web y SaaS, su soporte para escenarios complejos en local o híbridos requiere configuración adicional o políticas separadas en Gateway. Cloudflare ha mejorado esto con recientes actualizaciones, pero aún hay oportunidad para ampliar sus capacidades.

Ventajas

- Se integra fácilmente con proveedores de identidad populares

- Baja latencia gracias a la red EDGE de Cloudflare

- Puede escalar hasta un producto SASE a través de Cloudflare One

Desventajas

- Puede requerir productos adicionales de Cloudflare o actualizaciones para algunas funciones avanzadas

- Puede requerir un ajuste para soporte de aplicaciones heredadas o en local

Cisco Universal ZTNA

Mejor para: Empresas, especialmente aquellas que están invertidas en el ecosistema más amplio de Cisco, que desean una solución ZTNA escalable con opciones de acceso sin cliente y con cliente, y visibilidad integrada de amenazas

Cisco Universal ZTNA combina múltiples tecnologías de Cisco como Duo, Secure Access, Identity Intelligence para ofrecer una solución unificada de Zero Trust. Soporta políticas de acceso adaptativas y continuas basadas en la identidad del usuario, la postura del dispositivo, la ubicación, el comportamiento y señales de riesgo en tiempo real.

Duo se encarga de la autenticación multifactor fuerte y la confianza del usuario, mientras que Secure Access proporciona conectividad segura sin cliente o basada en agente tanto para aplicaciones SaaS como privadas. Cisco Identity Intelligence añade toma de decisiones basada en riesgos impulsada por IA, incorporando análisis de comportamiento para detectar anomalías y aplicar autenticación adicional cuando sea necesario. La plataforma también se integra con Cisco XDR y Secure Firewall para la correlación avanzada de amenazas y la aplicación de políticas, ofreciendo visibilidad y control de pila completa.

Aunque el amplio ecosistema de Cisco es una fortaleza, también puede ser una desventaja, ya que puede ser necesario comprometerse con múltiples productos de Cisco. Además, equipos de TI más pequeños o empresas con entornos de múltiples proveedores pueden encontrar el despliegue y la gestión más complejos en comparación con productos ZTNA independientes.

Pros

- Soporte para dispositivos gestionados y no gestionados

- Decisiones de acceso basadas en el riesgo en tiempo real con inteligencia de identidad impulsada por IA

- Acceso tanto sin cliente como basado en agente para mayor flexibilidad

Contras

- Más complejo de configurar y gestionar que soluciones ZTNA independientes

- Mejor adaptado para organizaciones centradas en Cisco

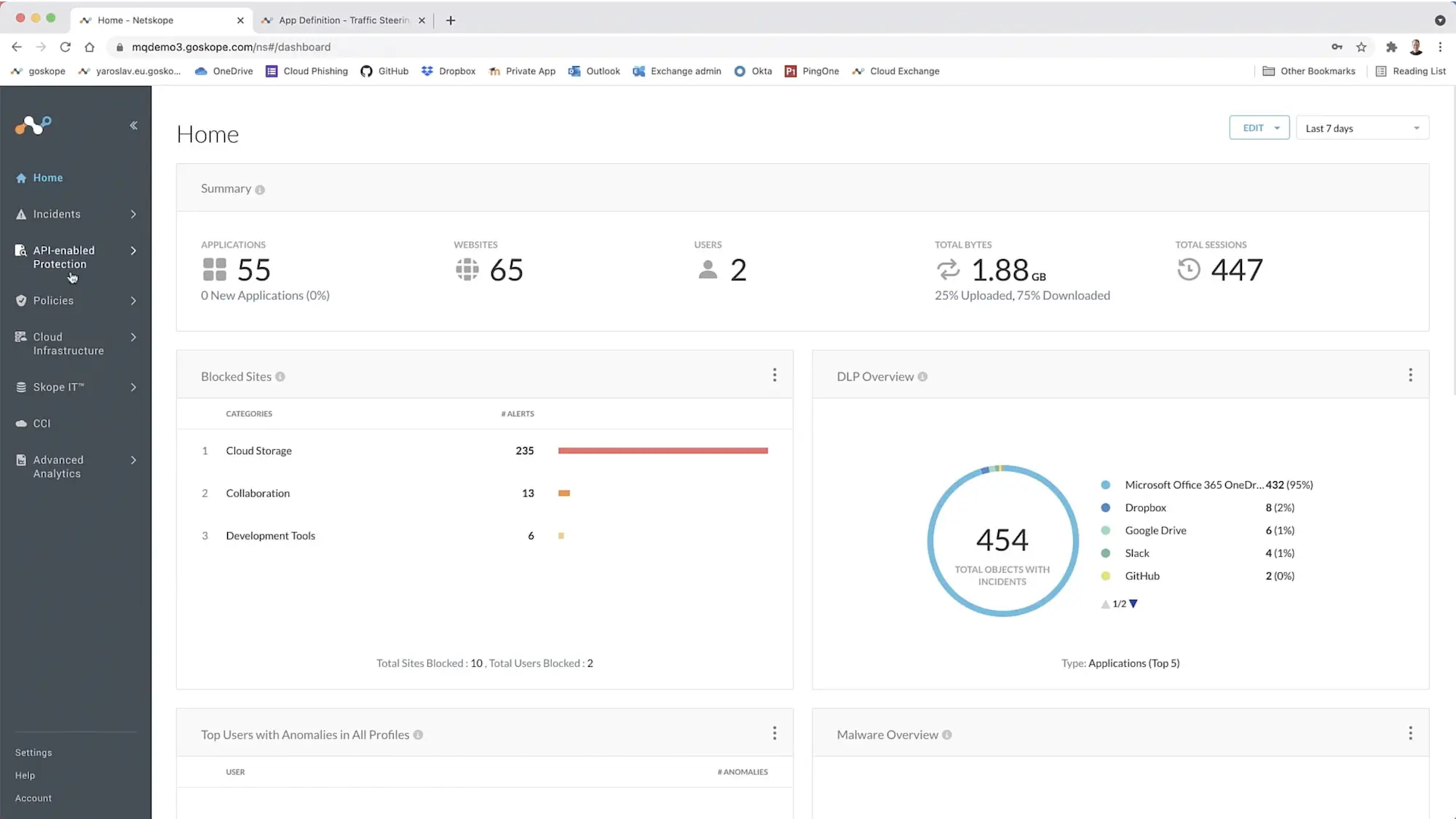

Netskope One Acceso Privado

Mejor para: Empresas que buscan un ZTNA completo con acceso sin cliente y con cliente, y soporte para aplicaciones heredadas

Netskope One Private Access unifica las capacidades de ZTNA y SD-WAN, reemplazando las VPN heredadas tanto para aplicaciones modernas como para las antiguas. Al utilizar la red global Netskope NewEdge para optimizar el rendimiento y reducir la latencia, esta solución protege aplicaciones web y no web en flujos iniciados tanto por el servidor como por el cliente. Esto incluye conectividad segura para aplicaciones privadas como VOIP on-premises y asistencia remota.

Netskope One Private Access aplica acceso con privilegios mínimos y consciente del contexto, verificando la identidad del usuario, la postura del dispositivo y señales de riesgo antes de otorgar acceso, sin exponer las aplicaciones privadas a internet pública. Esta solución ofrece flexibilidad para BYOD, contratistas o puntos finales no gestionados, soportando accesos basados en cliente y sin cliente. Funciones como DLP, UEBA y visibilidad unificada forman parte del ecosistema más amplio de Netskope One SASE, lo que significa que funcionalidades más avanzadas pueden requerir la adopción de módulos adicionales como SWG o CASB.

Aunque Netskope One Private Access cuenta con muchas funcionalidades, requiere alineación con la pila Netskope One SASE. Esto hace que esta solución sea menos adecuada para empresas que necesitan herramientas ZTNA simples e independientes.

Ventajas

- Un verdadero reemplazo de VPN que soporta aplicaciones web y no web

- Proporciona rendimiento global de baja latencia con Netskope NewEdge

- Permite arquitectura de seguridad unificada a través de Netskope One

Desventajas

- La complejidad operativa puede ser alta

- Menos adecuado para organizaciones que buscan herramientas ZTNA livianas o puntuales

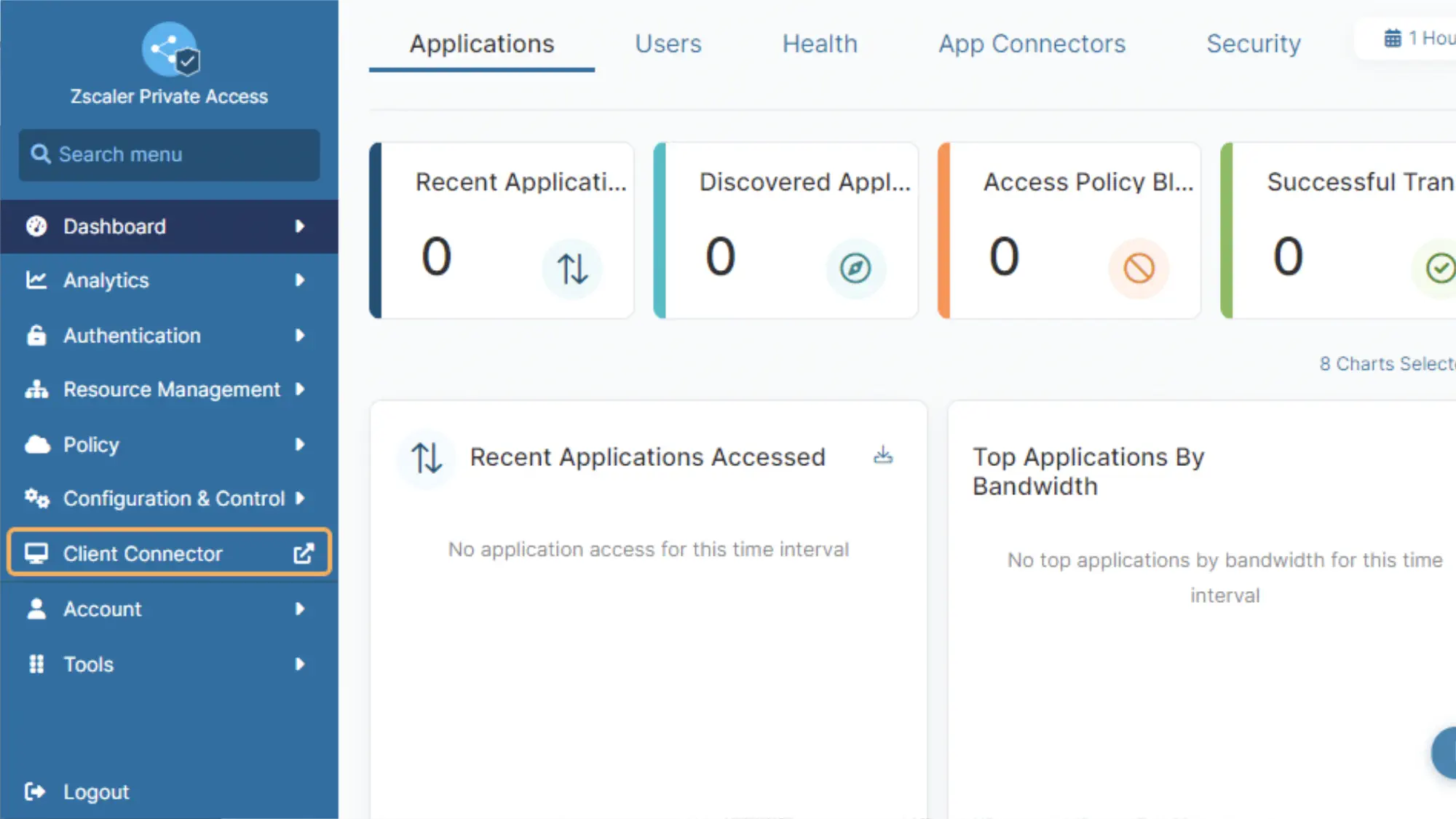

Zscaler Private Access

Ideal para: Empresas que necesitan una solución ZTNA madura con soporte para aplicaciones web y no web, segmentación impulsada por IA e inspección de amenazas en línea

Zscaler Private Access (ZPA) es un ZTNA que utiliza segmentación de aplicaciones impulsada por IA para generar segmentos y políticas recomendadas. Con más de 160 ubicaciones globales en el borde, ZPA ofrece acceso de baja latencia en muchas áreas y puede escalar para apoyar fuerzas de trabajo distribuidas.

Esta solución soporta conectores basados en cliente y acceso a navegador intermediado. ZPA utiliza Zero Trust Exchange para proporcionar inspección de tráfico en línea, DLP y capacidades de engaño contra amenazas. También minimiza la superficie de ataque ocultando aplicaciones privadas detrás del Exchange. Si deseas usar la plataforma SASE de Zscaler, puedes combinar ZTNA, SWG, CASB y firewall como servicio en una pila de seguridad unificada.

Aunque ZPA ofrece escalabilidad líder en la industria y flexibilidad en el acceso a aplicaciones, puede ser bastante complejo, especialmente con modelos de implementación híbridos y al momento de solucionar problemas. Además, aunque los precios son personalizados según tus necesidades y no están disponibles en planes, se reporta que son más altos que los de la competencia.

Ventajas

- Soporta aplicaciones modernas y heredadas

- Plataforma altamente escalable y madura

- Inspección completa de tráfico en línea y protección avanzada contra amenazas

Desventajas

- Configuración y gestión de políticas complejas

- Limitaciones restrictivas de reglas para empresas complejas

- Alto costo

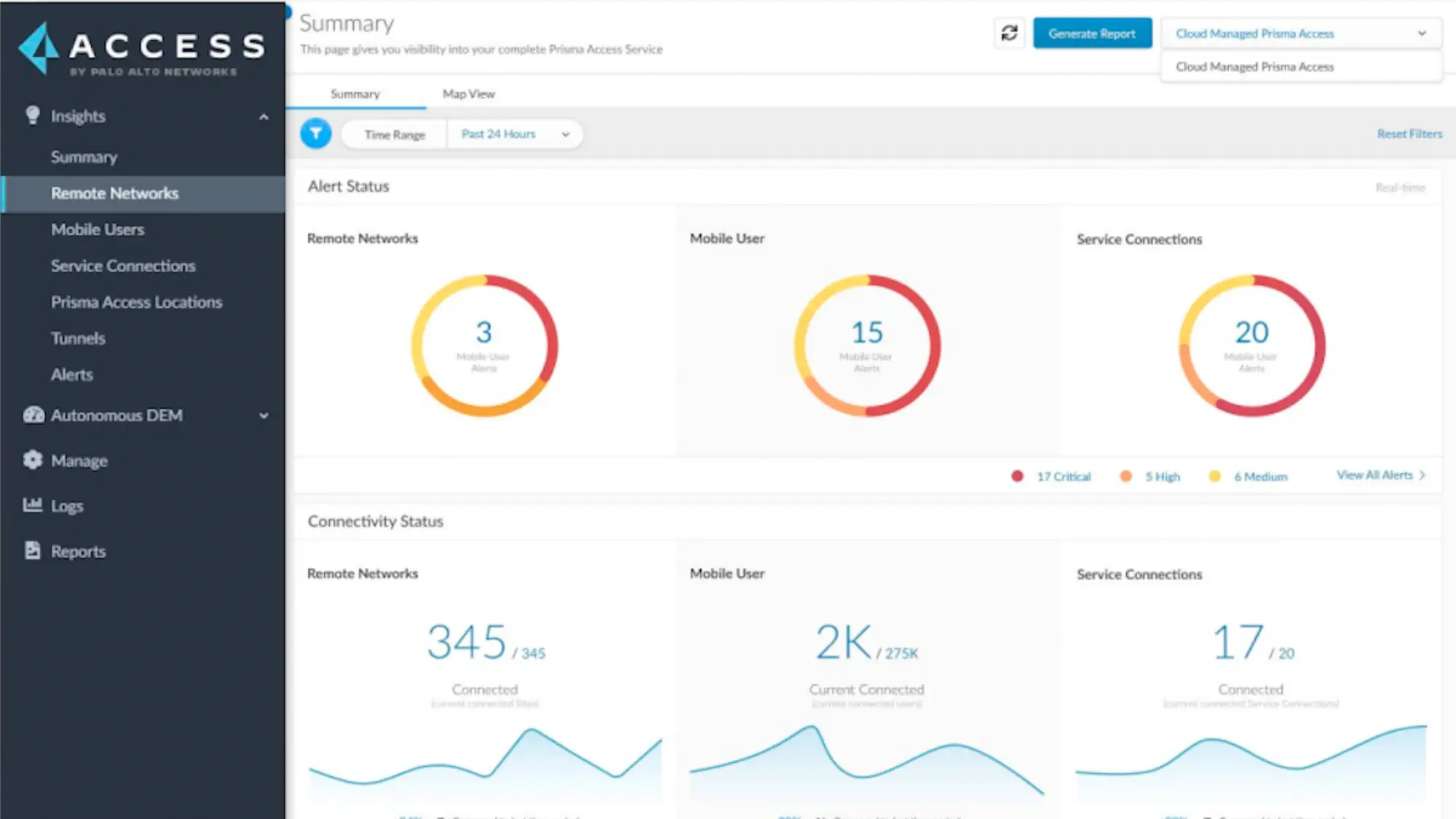

Palo Alto Prisma Access

Ideal para: Empresas que buscan una solución ZTNA y SSE completa con capacidades de prevención de amenazas

Prisma Access es una plataforma SSE que incluye ZTNA, FWaas, SWG y CASB. Puedes añadir Prisma SD-WAN para una solución SASE completa. Puedes asegurar el acceso a aplicaciones privadas, SaaS e Internet mientras aplicas una política consistente utilizando la identidad del usuario, la postura del dispositivo, el comportamiento de la aplicación y señales de riesgo.

Prisma Access soporta acceso tanto basado en agentes como basado en navegador a aplicaciones, haciendo que sea adecuado para dispositivos gestionados y no gestionados. Se integra con el ecosistema más amplio de Palo Alto, incluyendo Cortex XDR y Panorama, para proporcionar prevención avanzada de amenazas y protección. El Autonomous Digital Experience Management es un complemento que asegura que el rendimiento de la aplicación y la experiencia del usuario se monitoreen y optimicen continuamente.

Prisma Access es más poderoso cuando se usa con el ecosistema más amplio de Palo Alto, lo que puede aumentar los costos o añadir complejidad a la implementación. Usar la plataforma en su máxima capacidad puede requerir cierta experiencia avanzada en ciberseguridad. Debes tener en cuenta que los mínimos de usuarios suelen ser más altos que los competidores, con licencias que a menudo comienzan en 200 usuarios.

Pros

- Soporte basado en agente y sin agente para dispositivos gestionados y no gestionados

- Análisis de comportamiento impulsado por IA

- ZTNA y SASE integrados con prevención avanzada de amenazas

Contras

- Más efectivo cuando se combina con otras soluciones de Palo Alto

- Puede ser complejo de configurar para equipos pequeños o entornos híbridos

- Puede enfrentar precios altos, especialmente a gran escala o con módulos adicionales

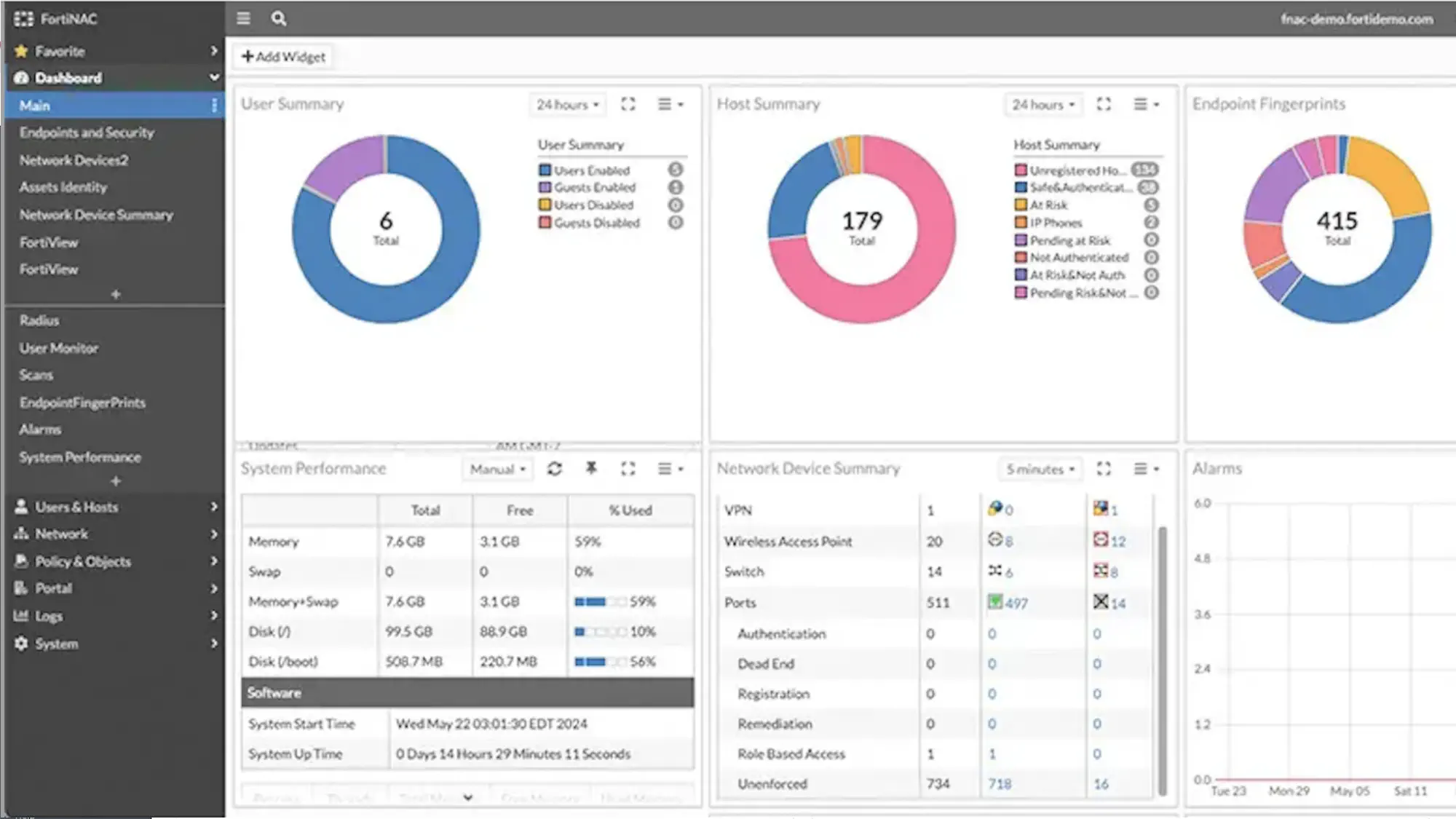

Fortinet Universal ZTNA

Mejor para: Organizaciones que ya utilizan Security Fabric de Fortinet y buscan una integración ZTNA sin interrupciones

La solución de Acceso a Red de Confianza Cero de Fortinet está integrada directamente en FortiClient y FortiOS, extendiendo el control de acceso basado en identidad a usuarios y dispositivos remotos sin requerir un producto ZTNA separado. Fortinet ZTNA forma parte del mayor Fortinet Security Fabric, lo que significa que será más fácil para usted ampliar la funcionalidad de ZTNA si ya es un cliente existente de Fortinet.

Fortinet ZTNA utiliza un modelo “iniciado por el cliente”, donde el agente FortiClient en el dispositivo del usuario solicita acceso a través de la puerta de enlace FortiGate ZTNA. Este modelo permite que las políticas de seguridad unificadas se apliquen tanto a usuarios internos como externos usando la gestión centralizada de Fortinet a través de FortiManager. Se integra con FortiAuthenticator y FortiToken para MFA y verificación de identidad y soporta chequeos continuos de estado antes de otorgar acceso a las aplicaciones. Fortinet también dispone de una nueva opción de acceso a aplicaciones web sin agente.

La oferta ZTNA de Fortinet es más beneficiosa para usted si ya está invertido en su ecosistema. Tenga en cuenta que si utiliza cortafuegos o herramientas de terceros, puede enfrentar limitaciones de integración.

Ventajas

- Integración nativa con FortiGate Security Fabric

- Chequeos continuos de postura e identidad

- Capacidad para escalar a una solución completa SASE

Desventajas

- Mejor adaptado a entornos Fortinet existentes

- Operatividad limitada con infraestructura de terceros

- Limitaciones del modelo iniciado por el cliente en algunos casos de uso

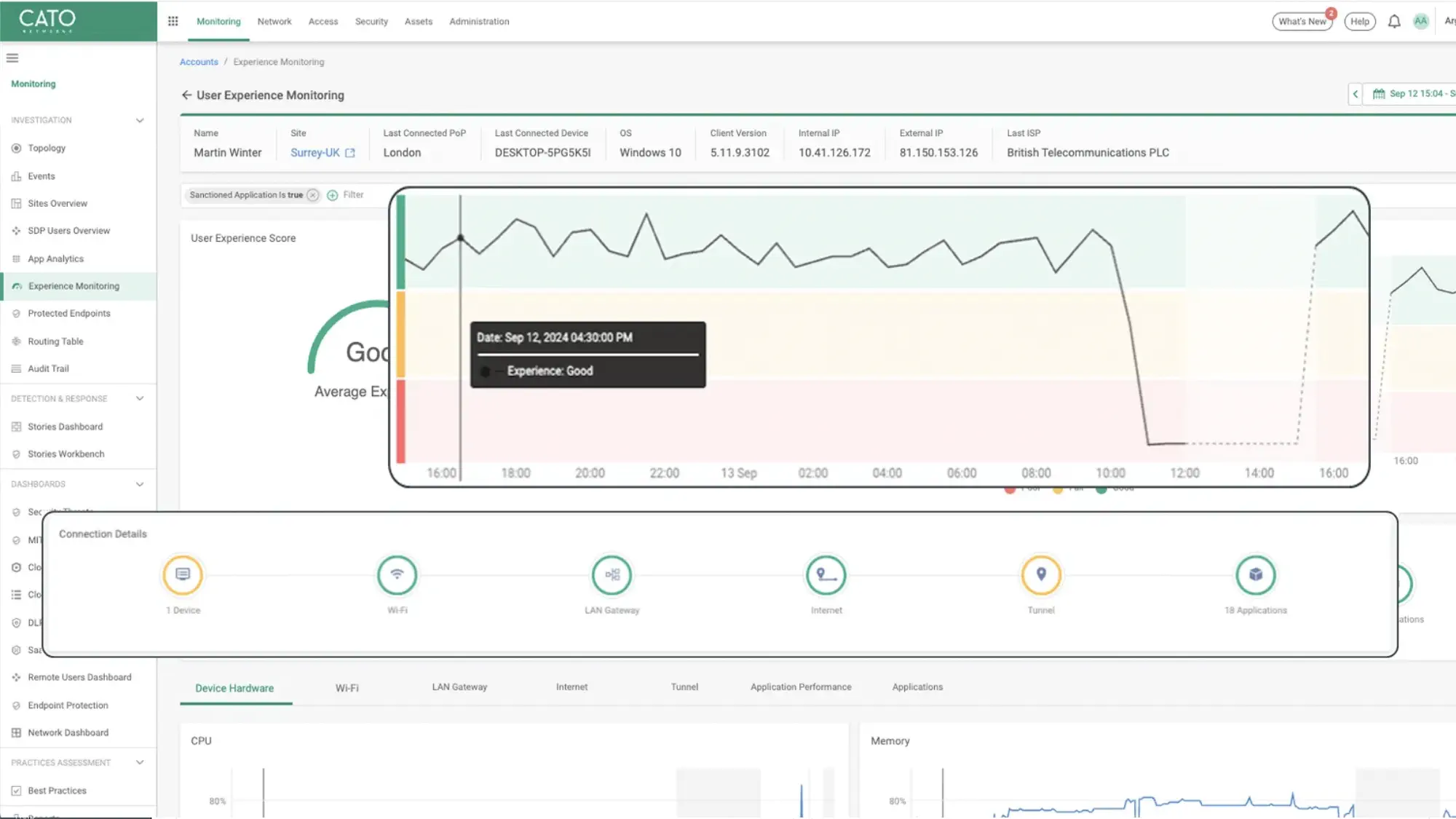

Cato Universal ZTNA

Mejor para: Organizaciones que buscan una solución ZTNA nativa en la nube integrada en una plataforma global SASE

Cato SASE Cloud fue construido desde cero, sin depender de un firewall, SD-WAN o producto VPN existente. Esto significa que todos los componentes se gestionan a través de una única interfaz con una UI intuitiva.

El ZTNA de Cato admite tanto acceso basado en agente como acceso sin cliente a aplicaciones privadas, lo que lo hace adecuado para escenarios gestionados y BYOD. Las decisiones de acceso se basan en la identidad del usuario, la postura del dispositivo, la geolocalización, la hora de acceso y otros factores contextuales. Además, la pila de seguridad de Cato, que incluye SWG, CASB, IPS y DLP, se aplica al tráfico ZTNA para una aplicación coherente de políticas en todos los usuarios y tipos de tráfico.

La solución ZTNA de Cato es ideal para empresas que buscan simplificar las operaciones de red y seguridad a través de un solo proveedor. Sin embargo, debido a que Cato fue diseñado como un producto independiente, puede presentar problemas de compatibilidad con servicios y soluciones existentes.

Ventajas

- Tiene opciones autogestionadas o gestionadas por Cato

- Fácil de desplegar y administrar sin necesidad de hardware

- Admite acceso ZTNA basado en agente y sin cliente

Desventajas

- Menos adecuado para organizaciones con infraestructura local pesada o centros de datos híbridos

- Puede no ofrecer tanto control como las soluciones ZTNA autohospedadas para entornos altamente regulados

¿Qué opción elegir?

Cómo Elegir el Proveedor de Zero Trust Adecuado

Una vez que hayas revisado las principales plataformas ZTNA, el siguiente paso es mapear las necesidades de tu organización con la solución adecuada. Toma en cuenta cada uno de los siguientes aspectos al elegir la opción que mejor se adapte a tu organización.

- Inventaria lo que necesita ser protegido. Comienza mapeando las aplicaciones, entornos y datos que necesitas asegurar. Considera casos de uso como acceso remoto, BYOD (trae tu propio dispositivo) o proveedores externos.

- Comprende los requisitos de acceso. Determina si los usuarios necesitan acceso a aplicaciones basadas en la nube, servidores locales o sistemas heredados, y si requieres soluciones sin agente.

- Evalúa la compatibilidad con el ecosistema del proveedor. Los proveedores ZTNA suelen integrarse con proveedores de identidad, gestión de endpoints, SIEMs y otras herramientas de seguridad. Debes evaluar si el proveedor soporta tu stack existente.

- Determina los recursos internos requeridos. Las actualizaciones de políticas, monitoreo y respuesta a incidentes son necesarias para mantener la seguridad. Deberías evaluar las capacidades de automatización, analítica de seguridad y recursos de soporte de los proveedores para asegurar que tu equipo pueda gestionar la solución eficazmente.

- Evalúa el costo total de propiedad. Considera el costo de la capacitación, soporte, actualizaciones de infraestructura y cualquier complemento o módulo requerido. Los planes gratuitos o de bajo costo pueden ser atractivos, pero asegúrate que incluyan las características y escalabilidad que necesitas.

- Considera las metas futuras. Algunos proveedores de ZTNA ofrecen herramientas independientes; otros pueden evolucionar hacia plataformas SASE completas. Piensa en tu hoja de ruta a largo plazo, no solo en metas a corto plazo, al elegir un proveedor.

La seguridad Zero Trust es cada vez más importante a medida que las organizaciones adoptan servicios en la nube y apoyan fuerzas laborales dispersas. Los proveedores varían ampliamente en profundidad de características, precios y facilidad de uso. Elegir el proveedor ZTNA adecuado será diferente para cada organización, dependiendo de tu infraestructura, postura de seguridad y objetivos estratégicos. Al evaluar cuidadosamente tus necesidades y cómo cada solución encaja en tu arquitectura más amplia, puedes seleccionar un proveedor que no solo fortalezca tu seguridad hoy, sino que apoye tu hoja de ruta a largo plazo.