Según Gallup, el 27% de los empleados trabaja completamente de forma remota, y el 51% tiene un entorno de trabajo híbrido. El aumento de una fuerza laboral remota junto con entornos de red diversos ha hecho necesaria una cambio en la forma en que las organizaciones abordan la seguridad.

Los perímetros tradicionales de red simplemente no son lo suficientemente flexibles para satisfacer las demandas de entornos de red mixtos y basados en la nube, por lo que las soluciones modernas de acceso remoto seguro son esenciales.

Muchas de estas soluciones modernas de acceso remoto seguro, como las herramientas de escritorio remoto, ZTNA, SSE y SASE, siguen los principios de Zero Trust para proporcionar verificación continua, acceso con privilegios mínimos y una mejor protección contra amenazas en evolución.

Sigue leyendo para aprender más sobre los tipos de soluciones de acceso remoto seguro, qué buscar en una solución y la mejor opción para las necesidades de tu organización. Si ya tienes un conocimiento básico de las diferentes soluciones, salta a nuestra comparación de soluciones específicas a continuación.

¿Qué opción elegir?

Tipos de Tecnologías de Acceso Remoto Seguro

Las soluciones de acceso remoto seguro vienen en varias formas, cada una con diferentes fortalezas dependiendo de la configuración de su red, prioridades de seguridad y necesidades de escalabilidad. Aquí hay una breve descripción de los tipos principales para ayudarle a elegir la opción adecuada.

| Tipo de Solución | Definición | Ideal para | Fortalezas | Desafíos | Productos |

|---|---|---|---|---|---|

| Software de Acceso Remoto | Control remoto de dispositivos físicos a través de internet | Soporte TI, empleados híbridos que necesitan acceso a dispositivos específicos | Fácil de implementar, rentable | Pocos controles de acceso a la red | Splashtop ScreenConnect |

| VPN Empresarial | Túneles cifrados que conectan usuarios a la red | PYMES que necesitan acceso seguro y sencillo a aplicaciones | Fácil de implementar, cifrado fuerte | Controles de usuario menos granulares | NordLayer Netbird Cisco Secure Client |

| Acceso a Red Zero Trust (ZTNA) | Control de acceso basado en identidad y contexto | Empresas que desean controles más estrictos y adoptan Zero Trust | Control de acceso fino, postura de seguridad fuerte | Un poco más complejo de implementar y gestionar | Twingate Zscaler Private Access Palo Alto Prisma Access |

| Security Service Edge (SSE) | Servicios en la nube solo de seguridad (ZTNA, CASB, SWG) | Organizaciones híbridas y basadas en la nube que quieren seguridad basada en identidad | Visibilidad del endpoint, seguridad en la nube | No proporciona conectividad de red | Zscaler Security Service Edge Cisco Secure Access |

| Secure Access Service Edge (SASE) | Plataforma integrada de redes y seguridad | Empresas distribuidas que necesitan seguridad fuerte | Política centralizada, seguridad fuerte | Implementación compleja y costosa | Harmony SASE Palo Alto Prisma SASE |

Software de acceso remoto: Herramientas de escritorio remoto permiten a los usuarios acceder y controlar dispositivos individuales de forma segura como si estuvieran presentes físicamente. Son ideales para soporte TI, solución remota de problemas y acceso a recursos locales. Aunque no gestionan el acceso a nivel de aplicación o red como ZTNA o SASE, son ligeros, fáciles de desplegar y rentables para pymes y equipos con necesidades simples de acceso remoto. Sin embargo, pueden enfrentar desafíos de compatibilidad entre diferentes sistemas operativos y les cuesta escalar eficientemente en entornos grandes o complejos.

VPN empresarial: Las VPN empresariales modernas van más allá de la arquitectura tradicional de concentrador y radio, utilizando redes malladas o gateways basados en la nube para crear túneles cifrados entre usuarios y recursos. Protegen los datos en tránsito, ocultan direcciones IP y pueden soportar túneles divididos y segmentación de acceso. Aunque las VPN ofrecen un método de acceso remoto familiar, pueden ofrecer controles de usuario y visibilidad menos granulares que otras soluciones. Suelen ser ideales para pymes o equipos que necesitan una opción más sencilla y rápida de desplegar con cifrado fuerte. Sin embargo, pueden entrar en conflicto con otras soluciones de seguridad como firewalls, y pueden ser difíciles de gestionar y escalar eficazmente en equipos grandes.

Acceso a red de confianza cero (ZTNA): Una solución ZTNA asegura el acceso mediante la verificación continua de la identidad del usuario, la salud del dispositivo y factores contextuales, sin asumir nunca confianza. Es ideal para organizaciones que adoptan un modelo de confianza cero y que necesitan controles de acceso detallados para fuerzas de trabajo distribuidas.

Borde de servicio de seguridad (SSE): Una solución SSE se centra en la capa de seguridad, ofreciendo ZTNA, broker de seguridad de acceso a la nube (CASB) y gateway web seguro (SWG) sin los componentes de red. Es adecuada para organizaciones que priorizan el acceso basado en identidad, la seguridad en la nube y la visibilidad de endpoints en un entorno remoto primero.

Borde de servicio de acceso seguro (SASE): Una solución SASE combina capacidades de red (como SD-WAN) con seguridad entregada en la nube (como ZTNA y firewall como servicio) en una sola plataforma. Es una buena opción para grandes empresas o híbridas que buscan aplicación centralizada de políticas, alta escalabilidad y simplificación en la gestión de la pila de seguridad.

Cada tipo de solución ofrece una mezcla diferente de características, por lo que es importante entender las necesidades de tu negocio y elegir la opción que mejor se adapte. Esta sección siguiente te ayuda a evaluar tus opciones listando las características clave a considerar.

Características Esenciales de la Solución de Acceso Remoto Seguro

Cada tecnología de acceso remoto seguro, ya sea una VPN moderna, ZTNA, SSE o SASE, ofrece una combinación diferente de controles y capacidades de seguridad. Entender las características principales detrás de estas soluciones puede ayudarte a evaluar qué tan bien se alinean con tus objetivos de seguridad, el entorno de red y los flujos de trabajo de los usuarios.

Aunque las ofertas varían según el proveedor, las soluciones más efectivas logran un equilibrio entre una fuerte protección y una experiencia de usuario fluida. A continuación, se presentan las características esenciales a considerar.

Autenticación de Usuario y Controles de Acceso

MFA/2FA: Requiere múltiples formas de verificación de identidad, como una contraseña y un código de una aplicación móvil

SSO: Permite a los usuarios iniciar sesión una vez para acceder a múltiples aplicaciones, centralizando la autenticación y facilitando la aplicación de políticas de acceso fuertes

IAM: Administra quién puede acceder a qué, a menudo con permisos basados en roles y monitorización de actividades

Seguridad del Dispositivo

Seguridad en endpoint: Protege los dispositivos de los usuarios contra malware e intrusiones

Cifrado de extremo a extremo: Asegura los datos en tránsito.

Pasarelas privadas y VPNs: Enruta el tráfico a través de túneles cifrados para la protección de datos y para ocultar las direcciones IP

Verificaciones de postura del dispositivo: Valida la seguridad del dispositivo

Despliegue e Integración

Soporte para entornos híbridos: Funciona en redes cloud y on-premises

Facilidad de integración con herramientas existentes: Se integra con las herramientas existentes en tu red para proporcionar acceso y asegurar tu pila tecnológica

Opciones de despliegue con o sin agente: Soporta acceso sin agente para BYOD y dispositivos no gestionados, y acceso con agente para control, visibilidad y aplicación de políticas más profundas en endpoints gestionados

Escalabilidad: Escala eficazmente a medida que tu organización crece sin añadir una carga significativa

Monitoreo y Controles Administrativos

Monitoreo de usuarios en tiempo real y detección de anomalías: Proporciona visibilidad y señala comportamientos inusuales rápidamente

Registro exhaustivo: Rastrea la actividad del usuario para auditorías, cumplimiento y optimización

Gestión centralizada de políticas: Permite a los administradores aplicar políticas de acceso de manera eficiente

Provisionamiento automatizado: Concede y revoca accesos basados en roles de usuario para reducir el trabajo administrativo manual

Herramientas de acceso remoto basadas en la nube

Las herramientas de acceso remoto basadas en la nube son esenciales para una amplia variedad de usuarios, incluyendo equipos de soporte técnico, trabajadores remotos, freelancers, proveedores de servicios gestionados (MSP) y educadores.

Estas herramientas permiten un acceso seguro y en tiempo real a computadoras y redes desde prácticamente cualquier lugar, lo que las hace invaluables para la resolución de problemas, el acceso a archivos o la ejecución de software que solo está disponible en las máquinas de oficina.

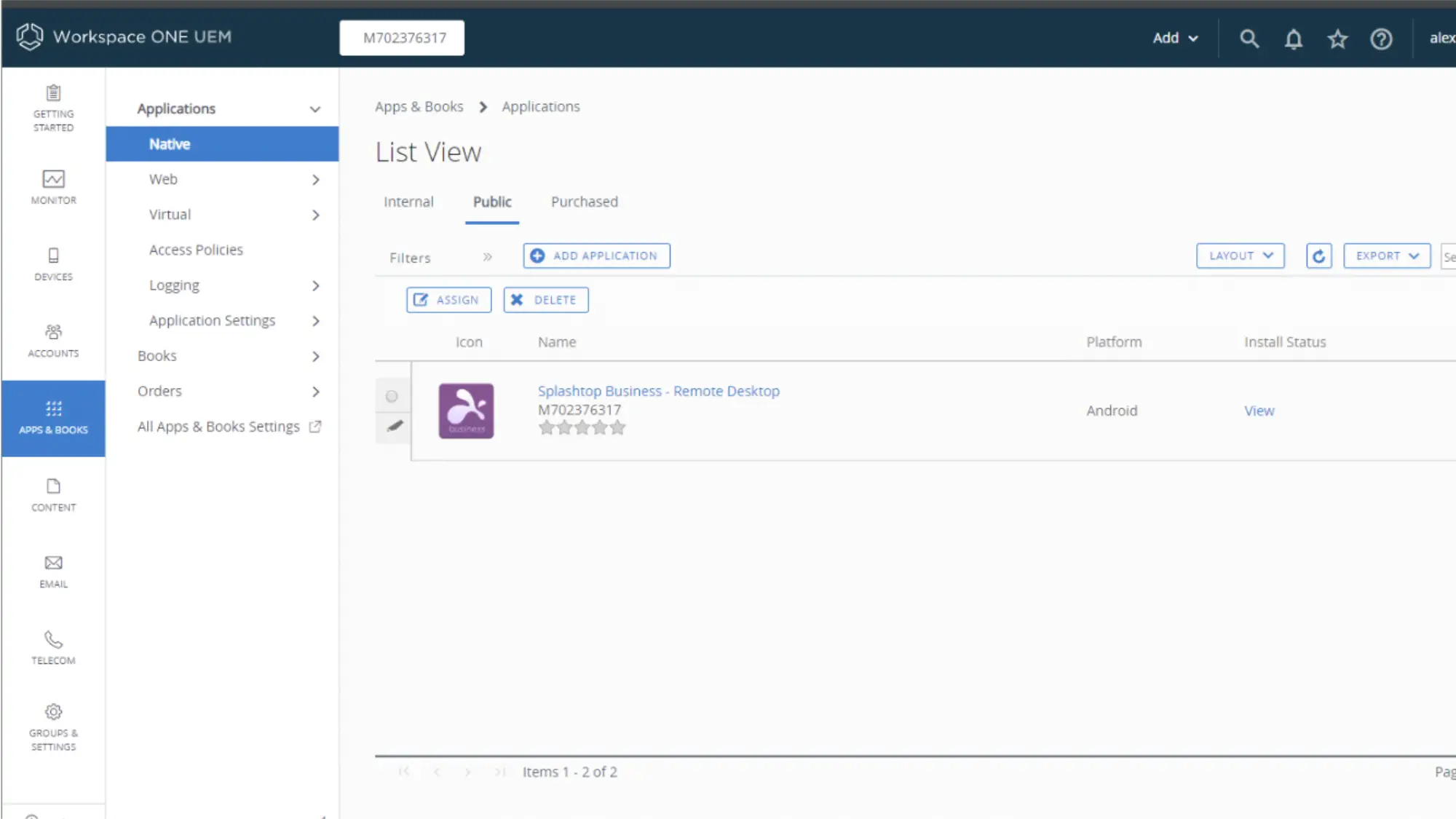

1. Acceso remoto Splashtop

Mejor para: Organizaciones de todos los tamaños, especialmente los departamentos de soporte técnico de TI y equipos de soporte remoto, que necesitan acceso rápido y seguro a nivel de dispositivo en lugar de controles completos a nivel de red o capa de aplicación

Ventajas:

- Velocidades de conexión rápidas y consistentes

- Fácil de implementar y usar

- Soporta acceso seguro sin agente a sistemas internos mediante Splashtop Connector

- Grabación de sesiones disponible para auditoría y cumplimiento

Desventajas:

- Funciones básicas de acceso seguro (como SSO y Connector) restringidas al nivel Enterprise

- La seguridad en el endpoint es un complemento con costo adicional

- Carece de funciones avanzadas de ZTNA como análisis de comportamiento

Splashtop es un proveedor de software de acceso y soporte remoto conocido por conexiones de escritorio remoto a nivel de dispositivo. Es relativamente asequible, con un costo de $8.25/mes/usuario para el plan Pro y $13/mes/usuario para el plan Performance.

Fácil de implementar y usar, Splashtop ofrece velocidades de conexión rápidas y constantes en diversos entornos de red, asegurando una experiencia laboral productiva en ubicaciones remotas. El Splashtop Connector en el Plan Enterprise agrega funcionalidad para acceso seguro sin agente a sistemas internos vía RDP o VNC y la plataforma cuenta con amplias capacidades de integración, permitiendo a las organizaciones mantener sus flujos de trabajo existentes junto con ella. Los requisitos de seguridad y cumplimiento se abordan mediante la grabación de sesiones, que permite una auditoría detallada y responsabilidad.

Pero la plataforma tiene sus defectos. La funcionalidad SSO de Splashtop solo está disponible a través de integraciones y exclusivamente para suscriptores empresariales, limitando las opciones de autenticación para organizaciones más pequeñas. Además, la seguridad en el endpoint solo está disponible como complemento con un costo adicional, lo que puede incrementar la inversión total requerida por las organizaciones.

Splashtop carece de funciones asociadas comúnmente con plataformas ZTNA y SASE, como el enmascaramiento de IP, controles a nivel de red y soporte de IP fija. Más significativamente, muchas funciones esenciales de acceso remoto seguro solo están disponibles para los niveles de suscripción empresarial, creando una clara división funcional entre clientes empresariales y no empresariales y excluyendo a muchos suscriptores de la funcionalidad completa.

Splashtop ofrece acceso remoto rápido, seguro y sencillo a dispositivos individuales, con opciones de nivel empresarial para quienes necesitan capacidades avanzadas. No es un reemplazo para plataformas ZTNA o SASE, pero es una solución práctica y asequible para organizaciones que priorizan el acceso seguro a dispositivos sobre la segmentación de red.

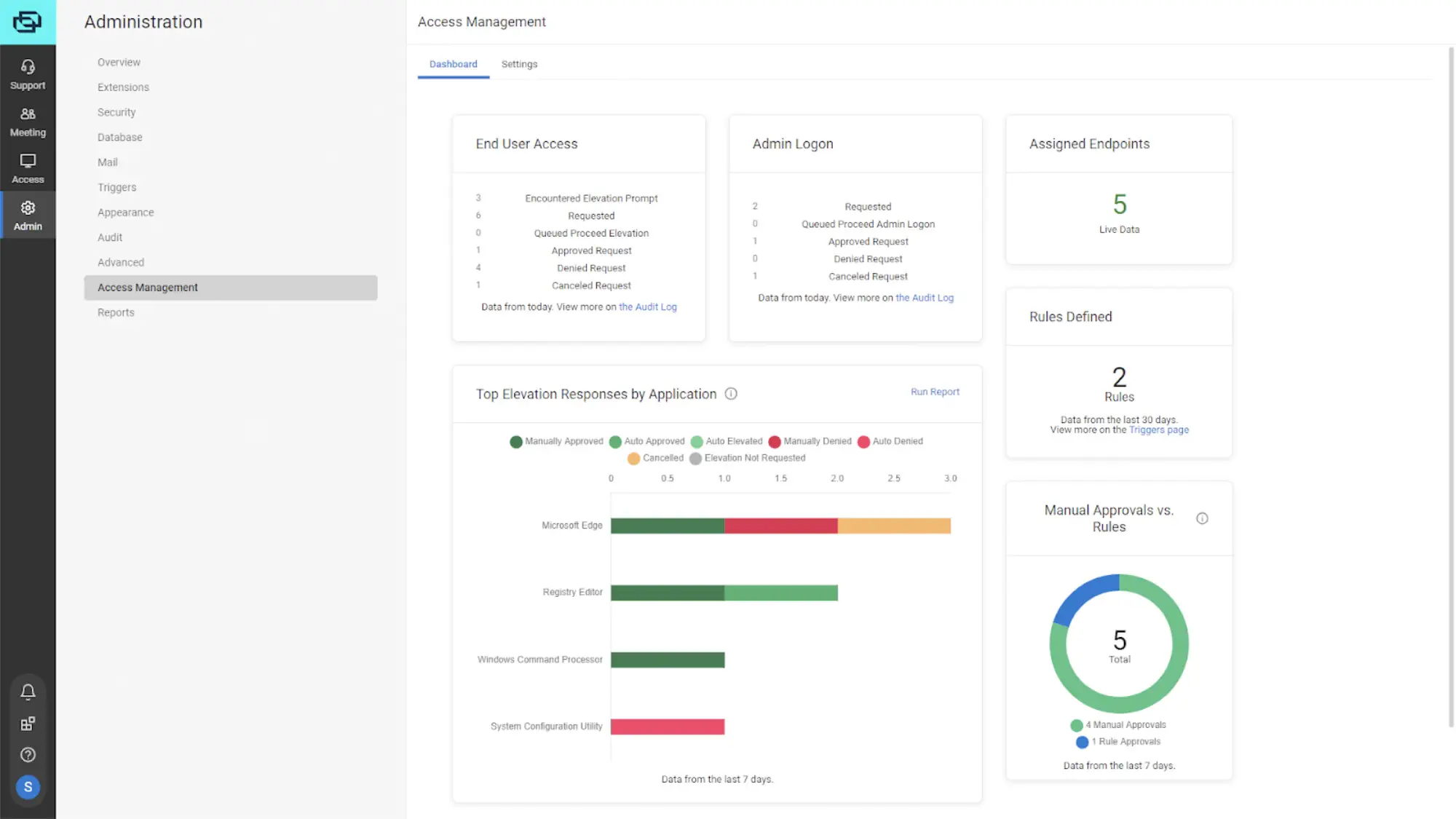

2. ScreenConnect por ConnectWise

Mejor para: Organizaciones medianas a grandes que necesitan una plataforma de acceso remoto segura, altamente personalizable, con autoalojamiento y controles administrativos robustos

Ventajas:

- Permisos granulares y controles de acceso basados en roles

- Fuerte registro de auditoría y capacidades de registro de sesiones

- Ofrece autoalojamiento opcional para mayor control

Desventajas:

- Mínimo de 25 agentes con saltos costosos entre niveles

- Necesidad de integraciones de terceros para algunas funciones de seguridad clave como detección de amenazas y análisis de registros

- Requiere recursos internos para supervisión y configuración

- Algunos usuarios reportan retrasos o velocidades más lentas

ScreenConnect Remote Access es una plataforma de acceso remoto flexible diseñada para equipos de IT y MSPs para gestionar dispositivos de forma segura desde cualquier lugar, con planes desde $41/mes para 25 agentes.

Se destaca por sus permisos avanzados, auditoría detallada, personalización profunda y soporte para automatización. La función Backstage permite a los técnicos realizar solución de problemas desde la línea de comandos en segundo plano sin interrumpir al usuario, mientras que Toolbox agiliza los flujos de trabajo permitiendo el despliegue rápido de scripts y archivos precargados.

La automatización de seguridad es sólida, con disparadores tanto prediseñados como personalizados que alertan sobre eventos anómalos como inicios de sesión inválidos o anomalías en sesiones. Los registros de auditoría detallados, incluidos datos de geolocalización y grabación automática de sesiones, proporcionan una fuerte trazabilidad para cumplimiento y detección de amenazas. ScreenConnect también soporta una personalización profunda de la marca e interfaz, junto con autoalojamiento opcional y acceso sin agente, útil para gestionar dispositivos como routers vía SSH o Telnet.

Aunque la solución es personalizable, requiere una supervisión interna significativa y recursos de gestión IT para mantener la funcionalidad óptima. También tiene un mínimo de 25 agentes, por lo que no es óptima para pequeñas empresas. Además, su modelo de licenciamiento puede resultar caro para empresas en crecimiento debido a grandes saltos entre niveles de agentes (por ejemplo, de 100 a 250). Y algunas medidas de seguridad, como SSO, solo se ofrecen mediante integraciones con herramientas de terceros.

ScreenConnect es ideal para equipos IT medianos a grandes o MSPs que necesitan personalización potente, auditoría de seguridad fuerte y la flexibilidad del autoalojamiento, especialmente con recursos internos para gestionar la plataforma.

VPNs para Empresas

Las VPN empresariales ofrecen una forma sencilla de establecer conexiones remotas seguras entre empleados y recursos corporativos. Con características como controles centralizados de acceso a la red, IPs dedicadas y monitoreo de actividad, las VPN empresariales garantizan que solo los usuarios autorizados puedan acceder a la red interna.

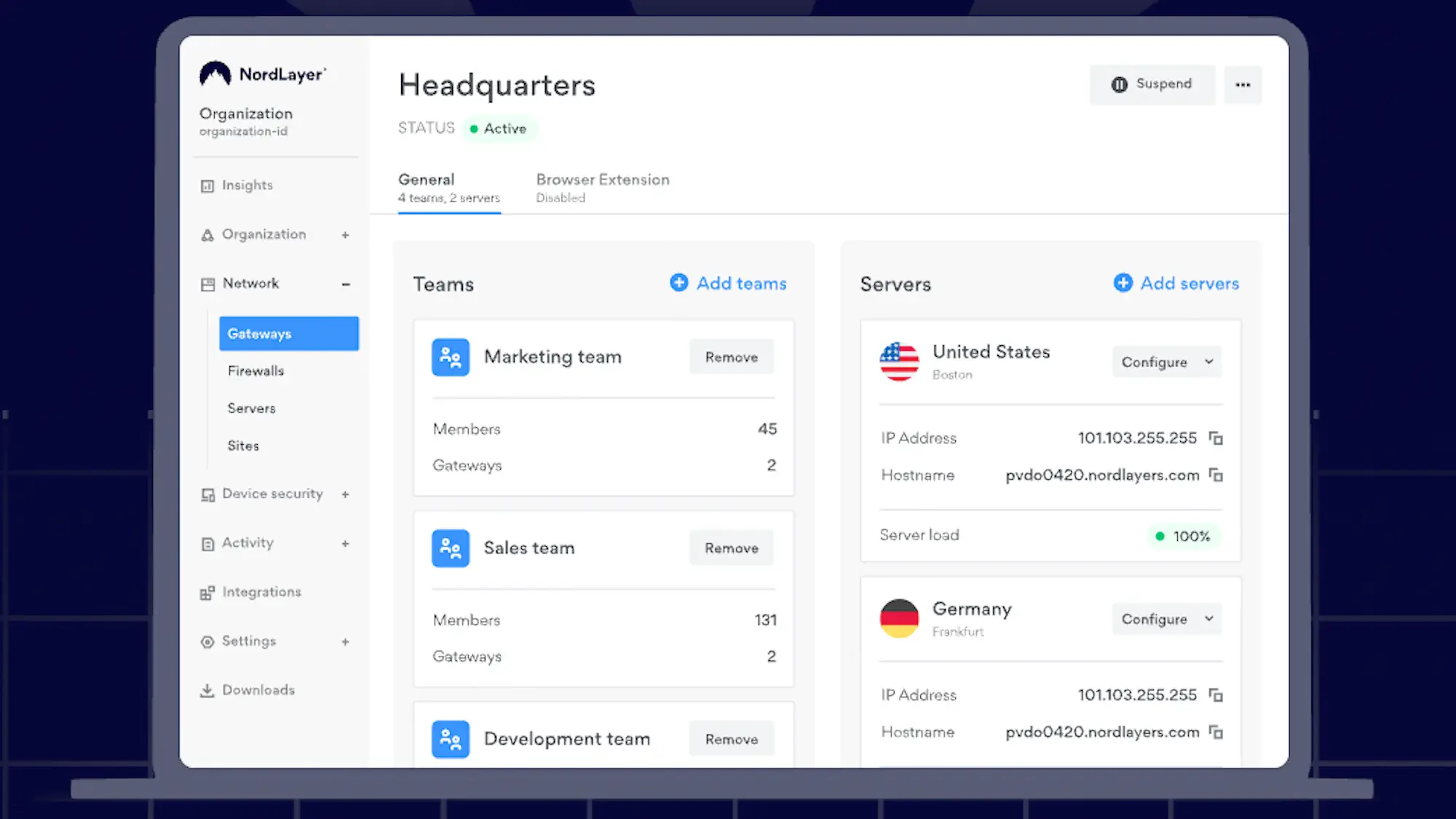

3. NordLayer por NordVPN

Mejor para: Organizaciones pequeñas a medianas que necesitan una solución fácil de usar que puedan implementar y mantener fácilmente

Ventajas:

- Facilidad de uso

- Velocidad de conexión rápida y constante

- Precios flexibles y transparentes

- Integraciones perfectas

Desventajas:

- No ofrece una implementación verdaderamente sin agente

- Monitoreo de actividad menos completo que algunas otras soluciones

- La provisión y desaprovisionamiento automático solo está disponible a través de integraciones

NordLayer es una solución integral de acceso remoto seguro que es fácil de usar y simple de implementar. Los precios comienzan en $10/usuario/mes para el plan Lite, $14/usuario/mes para el Core, y $18/usuario/mes para el Premium cuando se factura mensualmente.

En esencia, funciona como una VPN empresarial moderna, pero incorpora características de seguridad a nivel de red para proporcionar una protección más robusta. NordLayer soporta túneles cifrados, conexiones sitio a sitio y segmentación de red, lo que permite a los equipos de TI restringir el acceso de usuarios basado en equipo, ubicación o función. También ofrece características como autenticación biométrica 2FA, integración SSO y capacidades de bloqueo de amenazas para ayudar a las organizaciones a implementar principios de Zero Trust.

Acceso Remoto Inteligente que crea una LAN virtual, permite la comunicación segura de dispositivo a dispositivo y el intercambio de archivos entre ubicaciones, ideal para la colaboración remota sin sacrificar los estándares de seguridad.

El mapa interactivo de puerta de enlace compartida de la plataforma proporciona a los administradores mayor visibilidad y una gestión de red simplificada. Los administradores pueden ver fácilmente los puntos de conexión, monitorear patrones de tráfico e identificar posibles problemas antes de que se conviertan en problemas. Tener este nivel de visibilidad es crucial para mantener la seguridad en entornos complejos y reduce significativamente la carga de gestión en comparación con soluciones VPN más tradicionales.

A pesar de un rendimiento sólido en general, la infraestructura de soporte de NordLayer presenta algunas limitaciones. Los usuarios reportan que los canales de soporte estándar pueden ser lentos o ineficaces y a menudo deben acudir directamente a sus representantes de cuenta para obtener ayuda oportuna y efectiva.

A diferencia de algunos competidores, NordLayer no ofrece opciones de implementación verdaderamente sin agente, lo que requiere que los usuarios descarguen e instalen el software de NordLayer en sus dispositivos para el acceso remoto. Sin embargo, están desarrollando un Navegador Empresarial para ayudar a mejorar el control y la seguridad general, y cuentan con extensiones de navegador para Chrome, Firefox, Microsoft Edge y Brave.

NordLayer ofrece monitoreo de actividad que muestra acciones de los usuarios y actividad de conexión, pero los informes son menos detallados que en algunas otras soluciones. Una función integrada que falta en la solución integral de NordLayer es la provisión y desaprovisionamiento automáticos, aunque ofrecen esta funcionalidad a través de integraciones con herramientas para que los equipos no la extrañen.

Con mínimos bajos de usuarios, precios flexibles y un rendimiento fuerte incluso bajo alta carga, NordLayer es especialmente adecuado para pequeñas y medianas empresas que buscan salvaguardas de seguridad escalables y fáciles de usar.

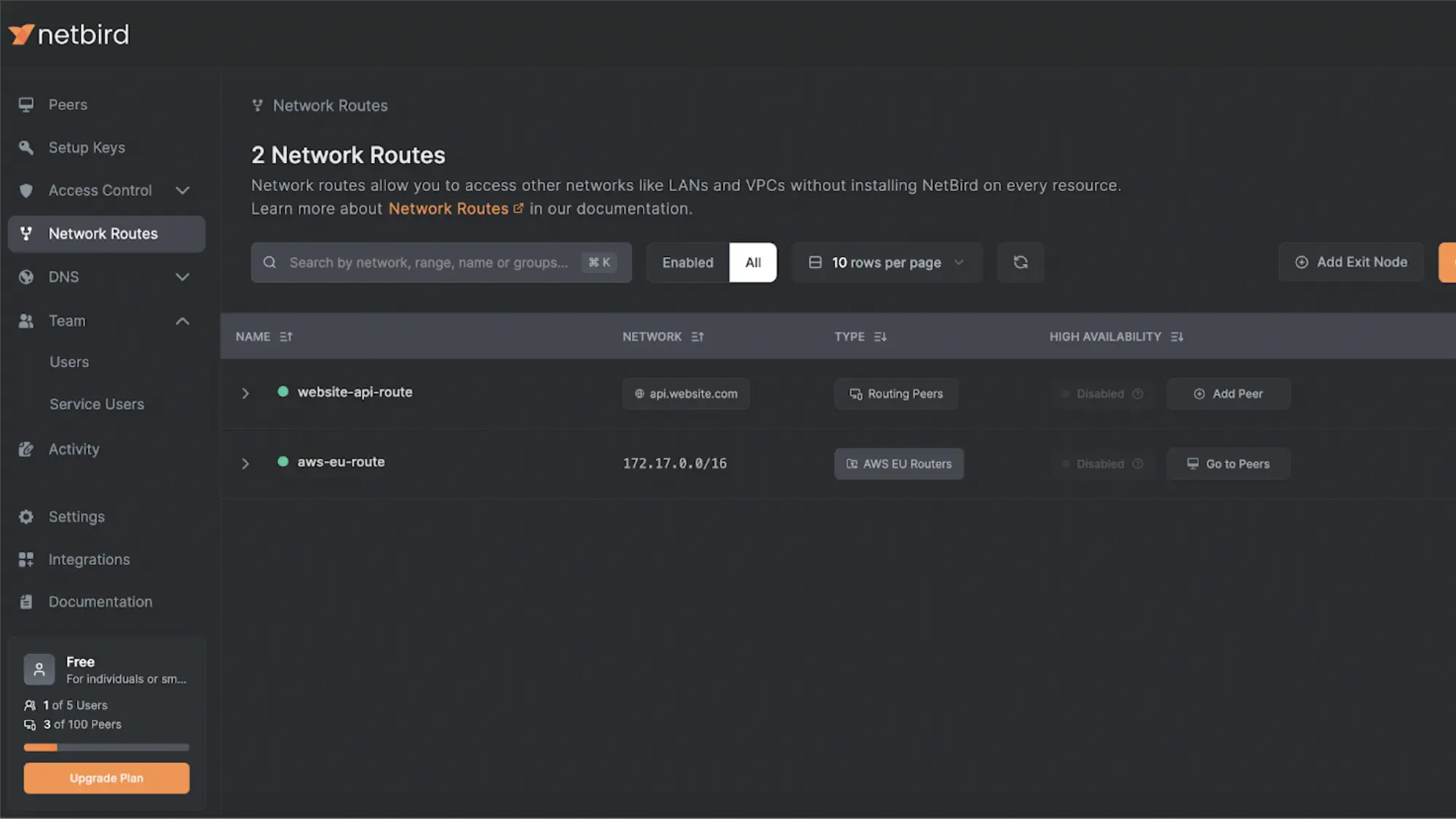

4. Netbird

Ideal para: Organizaciones pequeñas a medianas que necesitan una solución rentable, fácil de usar y que no requieren registro integrado, informes o detección de amenazas

Ventajas:

- Nivel de suscripción gratuito para equipos pequeños

- Opciones autoalojadas y basadas en la nube

- Enmascaramiento de IP predeterminado

Desventajas:

- Requiere cierto conocimiento técnico para personalización avanzada

- Carece de registro robusto de actividad de usuarios y reportes centralizados

- No ofrece implementación sin agente

- Integraciones limitadas comparado con otras soluciones

Netbird es una solución de acceso seguro basada en WireGuard que crea una red mallada entre dispositivos, permitiendo comunicación segura de igual a igual sin depender de puertas de enlace centralizadas. La plataforma incluye un nivel de suscripción gratuito que soporta equipos pequeños, haciéndola accesible para startups y pequeñas empresas con presupuestos limitados en seguridad. Los planes para equipos son de $5/usuario/mes y para negocios de $12/usuario/mes.

Su naturaleza de código abierto permite a los equipos autoalojar y personalizar la plataforma según sus necesidades, mientras la versión predeterminada alojada en la nube ofrece una experiencia de incorporación sencilla con configuración mínima.

Netbird soporta control de acceso mediante grupos y reglas de permisos y gestiona automáticamente las claves y el recorrido NAT, reduciendo el esfuerzo manual generalmente requerido con WireGuard. El enmascaramiento de IP predeterminado de Netbird mejora la privacidad y seguridad durante las conexiones remotas sin necesidad de configuración adicional. Los usuarios reportan consistentemente que la plataforma es fácil de usar, con una interfaz intuitiva.

Aunque la configuración básica es sencilla, los casos de uso avanzados requieren configuración manual. Además, las capacidades de monitoreo de seguridad de la plataforma son limitadas, con monitoreo de usuarios, detección de amenazas e informes disponibles solo a través de integraciones de SIEM de terceros y no como características integradas. Debido a que no tiene muchas integraciones con proveedores de identidad, los equipos pueden necesitar manejar el aprovisionamiento manualmente o mediante API.

A diferencia de algunos competidores, Netbird no soporta implementación sin agente, necesitando la instalación de software en todos los dispositivos que requieren acceso seguro, lo que puede aumentar la carga administrativa y complicar el soporte para entornos BYOD.

Netbird es una solución rentable para equipos enfocados en ingeniería que quieren conectividad rápida, segura y de igual a igual. Su base de código abierto y su interfaz sencilla la hacen una opción atractiva para equipos cómodos gestionando infraestructura básica pero que buscan una alternativa a OpenVPN.

5. Cisco Secure Client (Anteriormente AnyConnect)

Mejor para: Empresas que necesitan una solución integral y cuentan con soporte IT interno, preferiblemente con experiencia en Cisco, para manejar la implementación y gestión

Ventajas:

- Conjunto sólido e integral de características de seguridad

- Integración fluida con el ecosistema de seguridad de Cisco

- Opciones de acceso con y sin cliente

Desventajas:

- Muchas funciones disponibles solo a través de suscripciones adicionales a herramientas de Cisco

- Configuración compleja

Cisco Secure Client es una VPN empresarial modular que ofrece conexiones confiables de forma consistente en entornos de red mixtos, convirtiéndola en una opción confiable para empresas con fuerzas laborales remotas e híbridas. La solución es fácil de instalar y gestionar de forma centralizada.

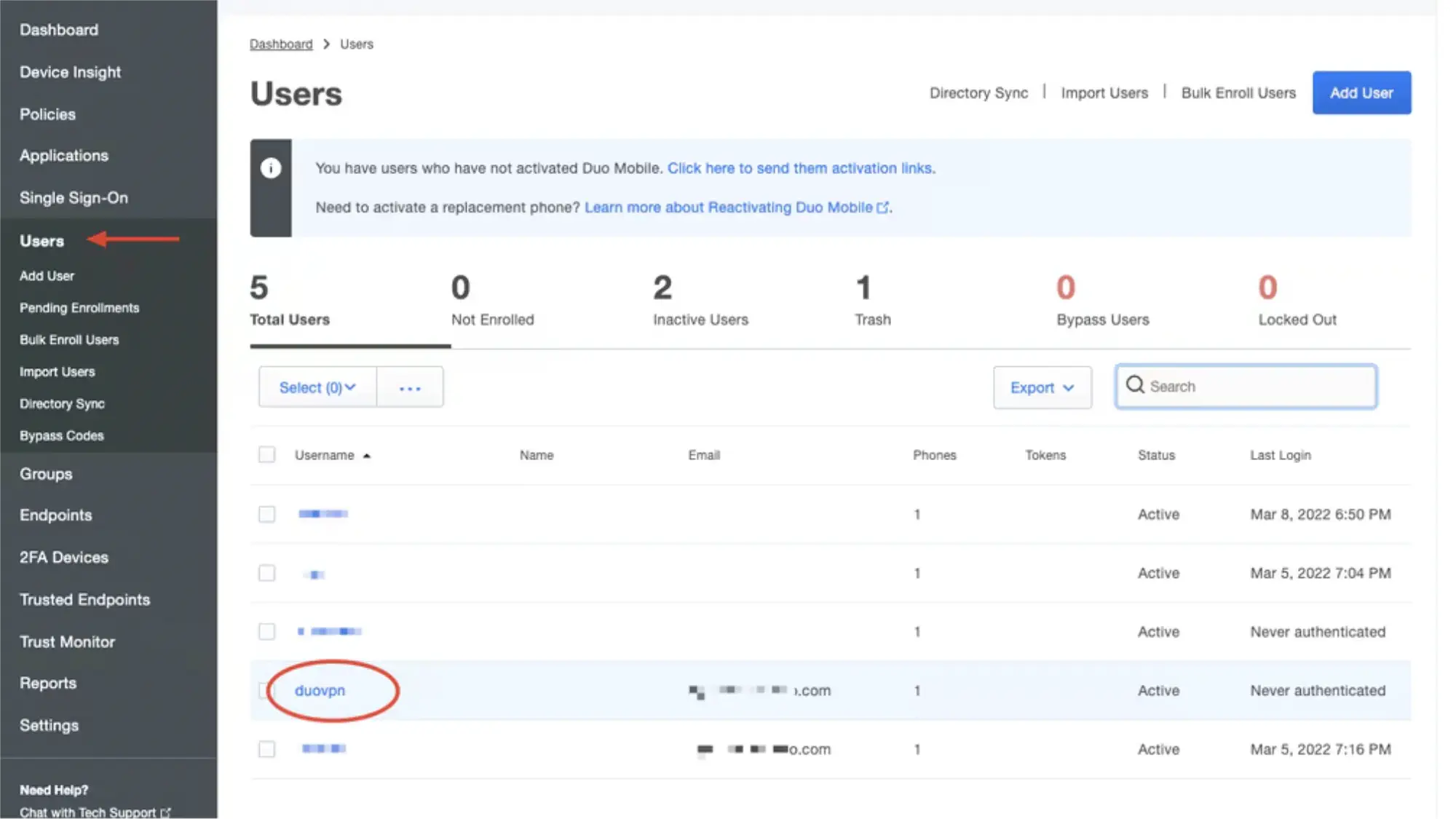

Secure Client está diseñado para integrarse con el ecosistema de seguridad más amplio de Cisco, creando un enfoque de seguridad unificado en lugar de soluciones puntuales dispares. Por ejemplo, Cisco Duo agrega capacidades ZTNA, apoyando el acceso consciente del contexto y de privilegios mínimos. Cisco Umbrella y Secure Endpoint aplican protección a nivel DNS, bloqueo de tráfico malicioso y monitoreo del comportamiento del endpoint.

Estas integraciones permiten una protección integral mientras mantienen la visibilidad en toda la infraestructura de red, ideal para organizaciones ya invertidas en el ecosistema Cisco. Aunque la estructura modular permite armar una solución que se adapte a tus necesidades, muchas funciones esenciales requieren suscripciones adicionales.

El seguimiento del comportamiento del usuario está disponible solo a través de Cisco Secure Network Analytics con costo adicional. De igual forma, la autenticación multifactor y las capacidades de inicio de sesión único requieren una suscripción separada a Cisco DUO, lo que aumenta la inversión total. La provisión y desaprovisionamiento automáticos también están disponibles únicamente mediante una suscripción adicional a Cisco Identity Services Engine (ISE).

A pesar de una base confiable, los usuarios reportan experiencias mixtas con velocidades y confiabilidad de conexión en ciertos entornos de red y compatibilidad limitada con sistemas operativos antiguos.

La implementación inicial tiende a ser compleja, requiriendo a menudo recursos dedicados de IT o servicios profesionales para optimizar los mejores resultados.

Cisco Secure Client ofrece acceso de nivel empresarial para usuarios remotos con sólidas características de seguridad y un extenso ecosistema de otras herramientas que se integran perfectamente. Sin embargo, los costos escalonados de suscripciones y licencias aumentan rápidamente, especialmente para empresas pequeñas y medianas. Además, los equipos más pequeños pueden no contar con los recursos para implementar y optimizar la herramienta para obtener el mejor rendimiento.

Soluciones de Acceso a Red de Confianza Cero (ZTNA)

Las soluciones ZTNA aplican el principio de “nunca confiar, siempre verificar.” En lugar de otorgar a los usuarios un acceso amplio a la red como los VPN, las ZTNA conectan a los usuarios autenticados a aplicaciones específicas sin exponer la red. Esto reduce la cantidad de posibles vulnerabilidades y es una opción ideal para organizaciones que adoptan Confianza Cero en entornos híbridos o nativos en la nube.

6. Twingate

Mejor para: Organizaciones que necesitan una solución ZTNA rápida y fácil de implementar

Ventajas:

- Controles de acceso granular a nivel de recursos

- No requiere reconfiguración de la red

- Experiencia de usuario fluida

Desventajas:

- El registro de actividad es limitado sin integraciones

- No cuenta con una solución sin agente

- Algunas funciones avanzadas están limitadas a niveles de precio superiores

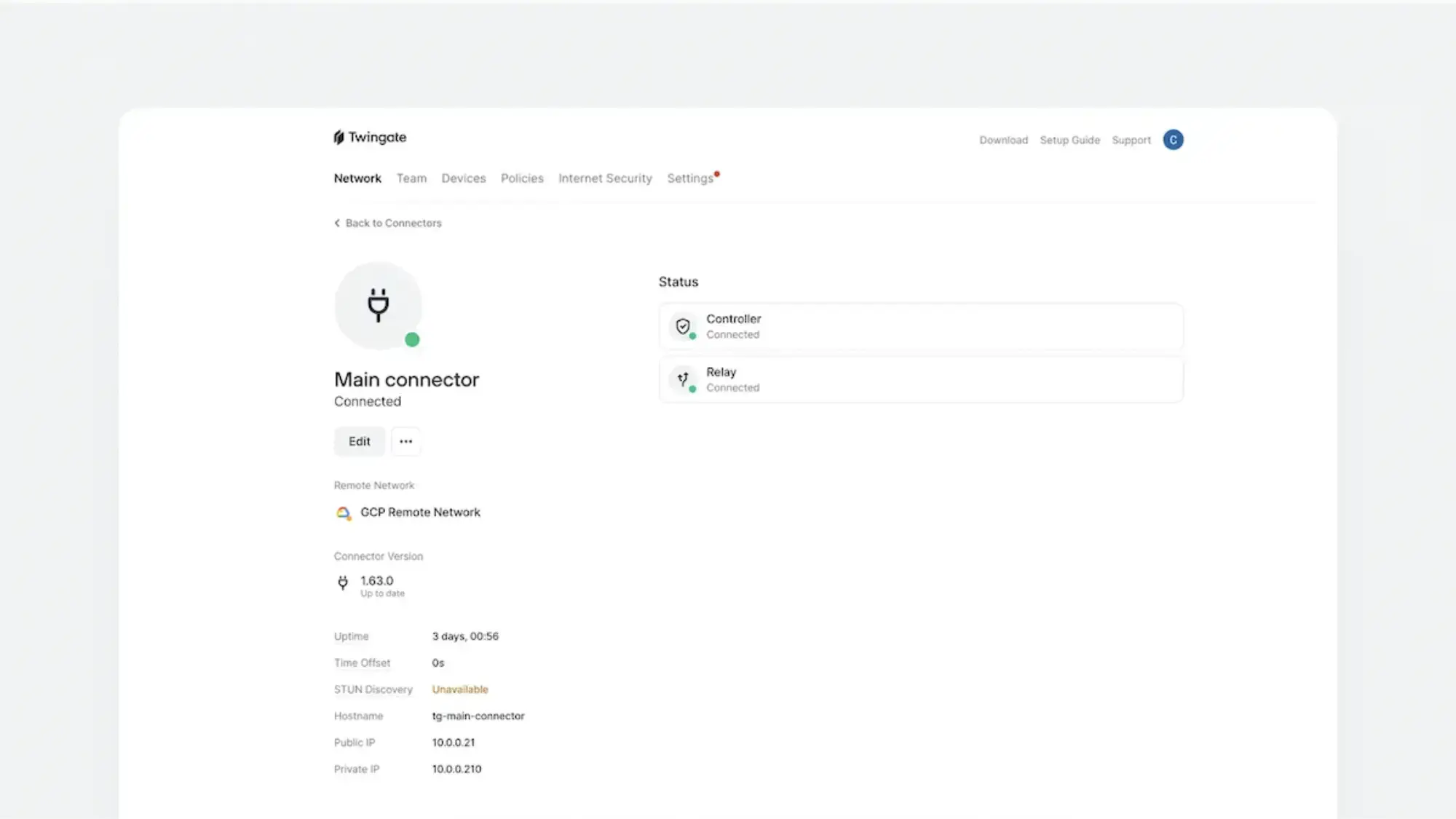

Twingate ofrece una solución moderna de acceso remoto seguro que reemplaza las VPN tradicionales con un enfoque Zero Trust, autenticando usuarios y dispositivos antes de otorgar acceso a recursos individuales. Una de sus fortalezas principales es la capacidad de desplegarse sin tocar la infraestructura de red existente. Los administradores pueden implementar Twingate con cambios mínimos, lo que lo hace ideal para equipos con ancho de banda limitado en TI.

Twingate utiliza proveedores de identidad como Okta, Google Workspace o Azure AD para aplicar acceso basado en roles y ofrece controles de acceso detallados que permiten a los equipos definir quién puede acceder a qué, hasta el nivel de servicio individual.

Su enrutamiento inteligente optimiza la velocidad y la confiabilidad al dirigir el tráfico por el camino más rápido disponible, haciendo que sea notablemente más fluido que las VPN tradicionales. La interfaz fácil de usar facilita la gestión de recursos, conectores y políticas.

Sin embargo, las capacidades de monitoreo y retención de registros son limitadas. Para obtener análisis más profundos, Twingate recomienda enviar los registros a herramientas externas como Datadog o AWS S3. La retención de registros depende del plan, con planes Starter que solo conservan registros por 24 horas y planes Business que los conservan por 30 días.

Los planes de nivel inferior tampoco soportan muchas integraciones ni cuentan con funciones de seguridad de internet como DNS, además no ofrecen políticas de acceso basadas en usuarios, limitadas en tiempo o solo por dispositivo. La mayoría de las características de seguridad deben añadirse a los planes Business y Enterprise por un costo adicional.

En general, Twingate es un ZTNA moderno y fácil de usar que funciona bien para equipos en crecimiento que necesitan acceso remoto seguro sin renovar completamente sus redes existentes.

7. Acceso Privado de Zscaler

Mejor para: Empresas tecnológicamente avanzadas que requieren acceso Zero Trust escalable y funciones de seguridad robustas

Ventajas:

- Capacitación gratuita en ciberseguridad

- Informes de cumplimiento simplificados

- Análisis impulsados por IA y protección contra amenazas

Desventajas:

- Configuración inicial compleja

- Alto costo total de propiedad

- Opiniones mixtas sobre el rendimiento y la fiabilidad

- Requiere complementos e integraciones de terceros para capacidades más avanzadas

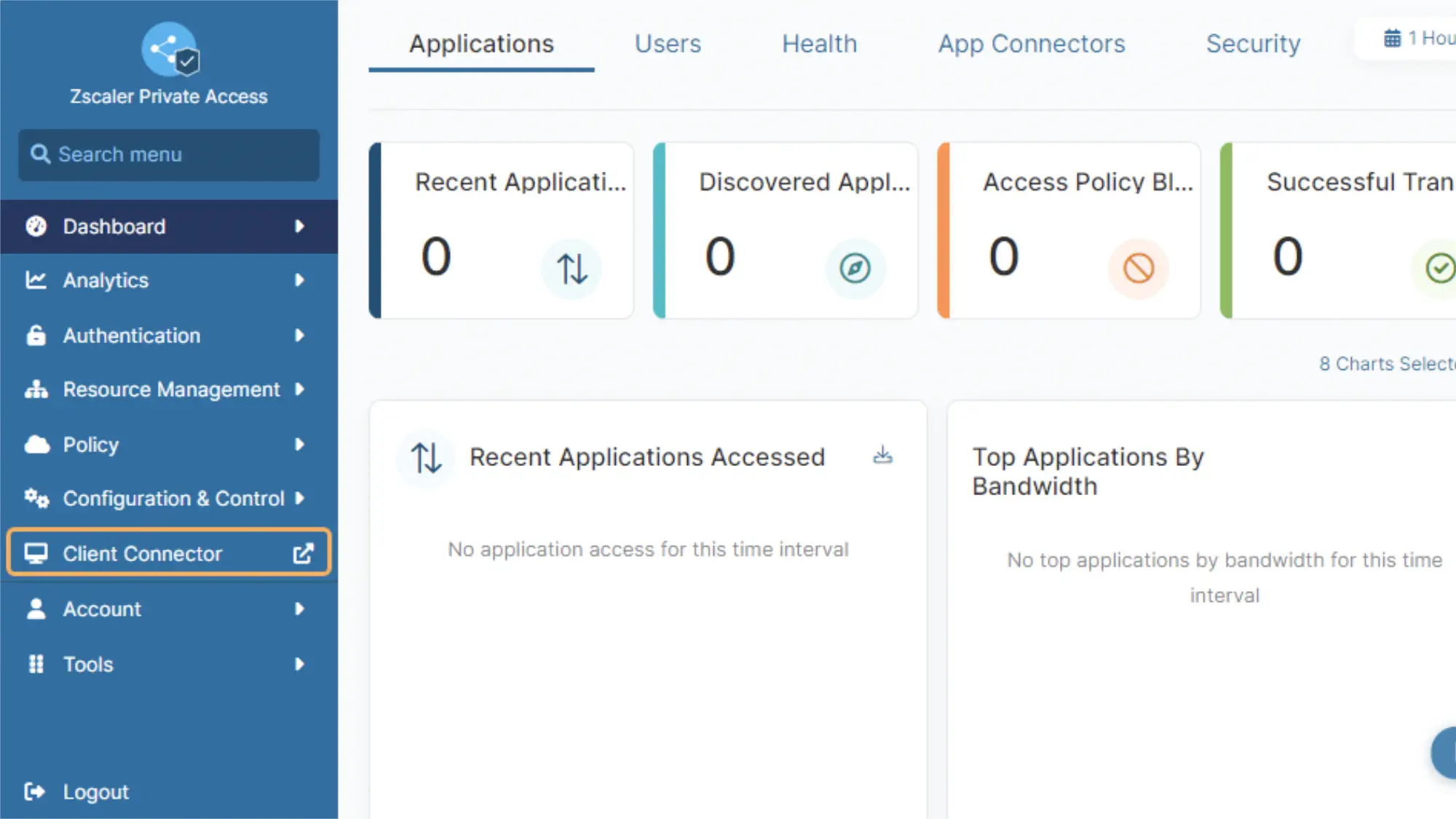

Zscaler Private Access (ZPA) es un ZTNA que utiliza la segmentación de aplicaciones impulsada por IA para generar segmentos y políticas recomendados. ZPA es valorado por sus avanzadas capacidades Zero Trust, particularmente por su capacidad para simplificar el cumplimiento a través de registros de auditoría y reportes detallados, ayudando a las empresas a cumplir con marcos como GDPR y HIPAA.

Sus análisis impulsados por IA y protección contra amenazas en tiempo real también son citados frecuentemente como ventajas importantes por usuarios en industrias reguladas. Además, Zscaler Academy ofrece capacitación gratuita en ciberseguridad que ayuda a los equipos de TI a maximizar su inversión en la plataforma y mejorar la postura general de seguridad.

Pero Zscaler tiene sus inconvenientes. Una limitación significativa de ZPA es que las capacidades de detección de anomalías solo están disponibles como un servicio separado con un costo adicional, lo que requiere que las organizaciones aumenten su inversión para una seguridad integral. De manera similar, la funcionalidad IAM sólo se ofrece mediante integraciones con proveedores externos como Okta, añadiendo complejidad y costos adicionales.

Varios usuarios reportan que la solución es costosa en comparación con alternativas, especialmente considerando todos los complementos necesarios para un conjunto completo de funciones. Los desafíos en la implementación son comunes: los usuarios describen el proceso de configuración como complejo y que consume mucho tiempo, y las opiniones son mixtas respecto a la facilidad de uso incluso después de las configuraciones iniciales.

En general, Zscaler ZPA ofrece acceso Zero Trust de nivel empresarial con sólidas funciones de cumplimiento, protección contra amenazas y valiosos recursos de formación. También permitirá que su empresa escale eventualmente a una solución SASE completa. Sin embargo, su alto costo, complejidad de implementación, dependencia de complementos y experiencia de usuario inconsistente pueden hacerlo una opción menos atractiva para empresas medianas o equipos que buscan simplicidad.

Soluciones SSE y SASE

SSE (Security Service Edge) se enfoca en capacidades de seguridad entregadas desde la nube como gateways web seguros, brokers de seguridad de acceso a la nube (CASB), acceso a red Zero Trust (ZTNA) y firewall como servicio.

SASE (Secure Access Service Edge) amplía esto añadiendo una capa de red, típicamente SD-WAN, para crear un marco unificado de conectividad segura y de alto rendimiento.

Estas soluciones simplifican la aplicación de políticas consistentes y conscientes del contexto a través de usuarios, dispositivos y aplicaciones en la nube, permitiendo a las organizaciones modernizar el acceso y la seguridad.

8. Harmony SASE de Checkpoint

Ideal para: Empresas medianas que necesitan una solución fácil de usar con características de seguridad fundamentales

Ventajas:

- Fácil de implementar y usar

- Opciones de acceso basadas en agente y navegador

Desventajas:

- Soporte al cliente deficiente

- Características de seguridad menos avanzadas que las de la competencia

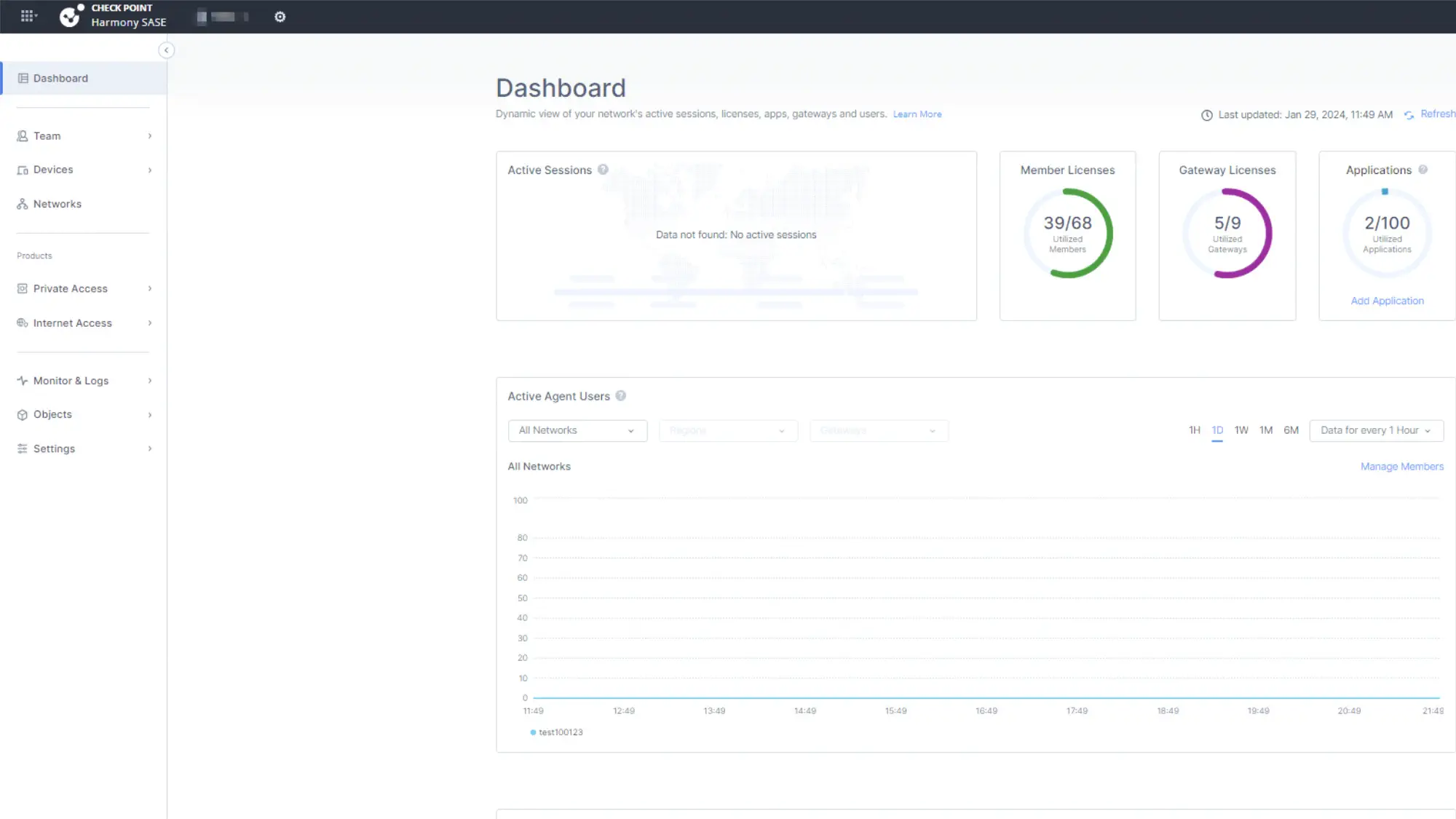

Harmony SASE (anteriormente Perimeter 81) es una solución SASE de nivel inicial diseñada para facilidad de uso y despliegue rápido, lo que la convierte en una opción sólida para empresas medianas o equipos de TI reducidos. Ofrece acceso tanto basado en agente como en navegador, permitiendo a las organizaciones asegurar conexiones remotas en dispositivos gestionados y no gestionados.

La plataforma incluye funcionalidades básicas de SASE como ZTNA, firewall como servicio y filtrado web, aunque algunas características avanzadas, como la protección de endpoints, requieren integraciones con terceros.

Aunque no es tan robusto ni personalizable como algunas soluciones a nivel empresarial, Harmony SASE ofrece una interfaz limpia, gestión de políticas sencilla y modelos de despliegue flexibles que atraen a equipos sin experiencia profunda en seguridad.

Sin embargo, los usuarios han reportado soporte al cliente inconsistente y limitaciones en la seguridad de endpoints dentro de la plataforma, lo que puede ser un factor a considerar para entornos más complejos. Aun así, para organizaciones que priorizan la simplicidad y las características básicas de Zero Trust, Harmony SASE ofrece un camino accesible y manejable para asegurar el acceso remoto.

9. Prisma Access de Palo Alto Networks

Mejor para: Empresas con requisitos de seguridad complejos que cuentan con la experiencia interna de TI para implementar y mantener la solución

Ventajas:

- Detección y prevención de amenazas de grado empresarial

- Análisis de comportamiento impulsado por IA

- Acceso basado en agente y navegador

Desventajas:

- Configuración, implementación y optimización complejas

- Alto costo

- Mínimo de 200 usuarios para la mayoría de las licencias

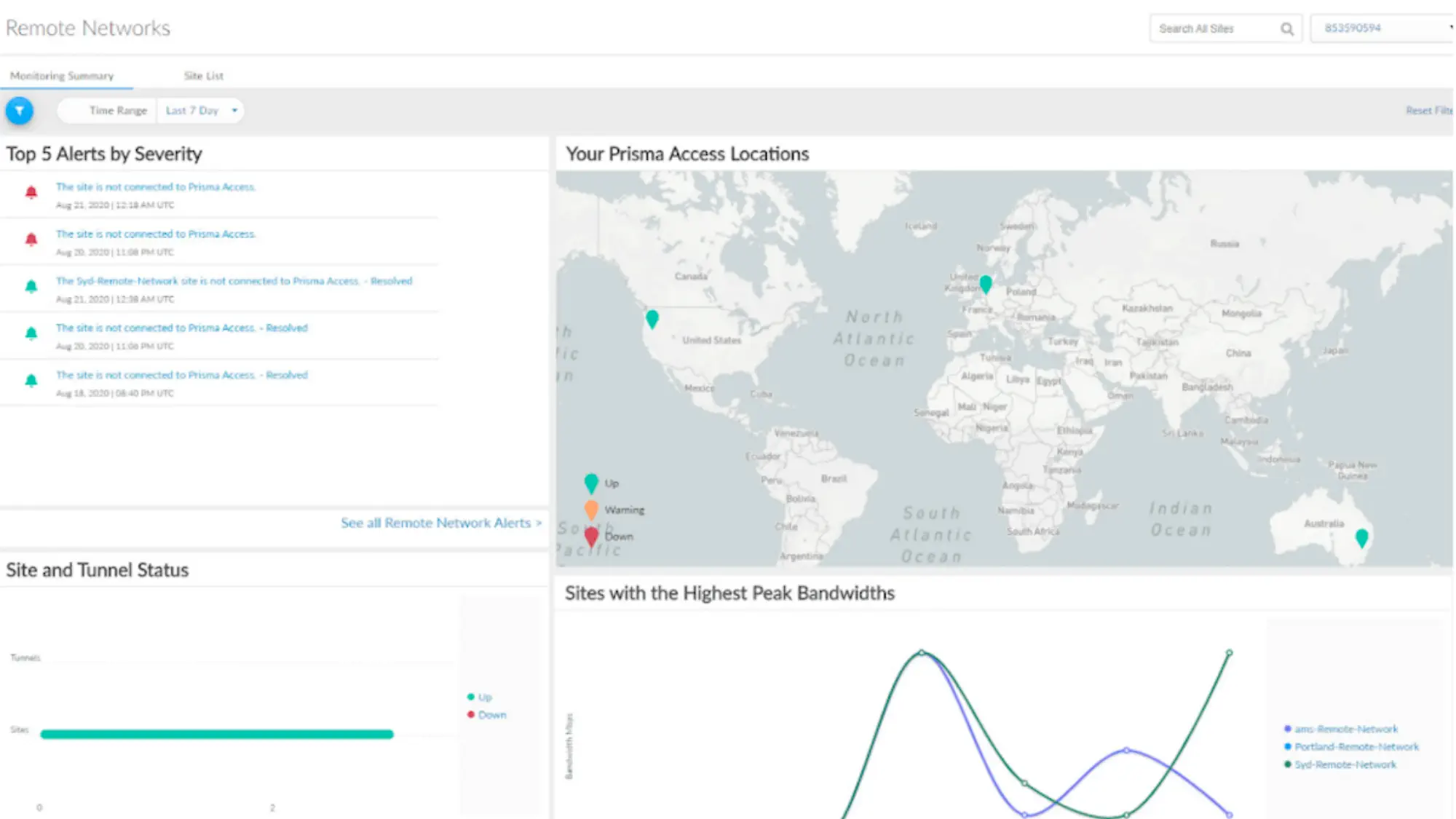

Prisma Access integra Zero Trust Network Access (ZTNA), firewall como servicio (FWaaS), seguridad DNS y prevención avanzada de amenazas en una única plataforma escalable. Ofrece un control de políticas excepcionalmente granular con la capacidad distintiva de personalizar el registro para cada política de seguridad, permitiendo a las organizaciones ajustar finamente su monitoreo.

La plataforma se integra con una amplia variedad de herramientas de terceros y proveedores de identidad, permitiendo a las organizaciones mantener su ecosistema de seguridad existente mientras mejoran las capacidades de acceso remoto.

Prisma Access aprovecha el aprendizaje automático y la nube de inteligencia de amenazas de Palo Alto (AutoFocus y WildFire) para identificar y bloquear amenazas conocidas y desconocidas en tiempo real. También se integra con otras soluciones de Palo Alto Networks como Cortex XDR y Panorama para gestión unificada de políticas y detección y respuesta extendidas (XDR).

Aunque Prisma Access es más potente que muchos otros competidores, también es mucho más complejo de configurar y administrar, requiriendo profesionales de red experimentados. Y algunas funciones solo están disponibles mediante integraciones. Por ejemplo, funciones de autenticación como MFA y SSO solo están disponibles a través de integraciones de terceros como Okta.

Su estructura de precios es premium y los mínimos de licencias son de 200 usuarios, por lo que está dirigido a empresas más grandes que a pequeñas empresas. A medida que se agregan diferentes funciones y soluciones, el costo total de propiedad aumenta.

Prisma Access es ideal para empresas que necesitan acceso seguro entregado en la nube a gran escala y desean unificar la conectividad remota con una pila de seguridad integral. Es una solución extremadamente sólida, aunque la complejidad y el costo pueden ser una barrera.

Beneficios de las Soluciones de Acceso Remoto Seguro

Más allá de simplemente permitir el trabajo seguro fuera de la oficina, las soluciones de acceso remoto seguro ofrecen una multitud de ventajas para las empresas modernas — principalmente, mantener los datos sensibles protegidos y ayudar a los equipos distribuidos a mantenerse flexibles y productivos.

- Continuidad del negocio: Permite el acceso ininterrumpido a los recursos de la empresa, sin importar la ubicación o el dispositivo. Las interrupciones típicas como eventos meteorológicos o restricciones de viaje que normalmente impedirían el acceso crítico cuando los usuarios no pueden acceder directamente a la red de la empresa ya no serán un problema.

- Mayor productividad: Los usuarios ya no tienen que preocuparse por las limitaciones geográficas al acceder a los recursos de la empresa, lo que permite mayor flexibilidad en los horarios de trabajo y realizar labores críticas fuera de la oficina según sea necesario. Además, cuando los equipos de soporte pueden acceder a los dispositivos de forma remota, pueden brindar ayuda más oportuna, disminuyendo el tiempo de inactividad del sistema.

- Ahorro de costos: Reduce el gasto en viajes y espacios físicos de oficina, así como los costos generales asociados.

- Mejoras en seguridad:Una solución sólida de acceso remoto seguro mejorará la seguridad mediante autenticación robusta, conexiones cifradas, visibilidad en tiempo real y control de acceso granular sin importar la ubicación o el dispositivo.

- Optimiza el soporte de TI: Los equipos de TI tienen mejor visibilidad y mayor control con una plataforma de gestión centralizada. También simplifica las implementaciones y actualizaciones de software, y hace la gestión de tickets de soporte más eficiente.

¿Qué opción elegir?

Elegir la Solución de Acceso Remoto Seguro Adecuada para Su Organización

La mejor solución de acceso remoto seguro es diferente para cada organización, debe considerar las necesidades específicas de su organización, la infraestructura existente, los requisitos de seguridad y las limitaciones presupuestarias. Las soluciones revisadas en esta guía ofrecen diversas fortalezas y debilidades, algunas soluciones priorizan la facilidad de uso (como NordLayer) y otras se enfocan en la seguridad y personalización de nivel empresarial a un precio más elevado (como Prisma Access). La elección correcta depende en última instancia de los requisitos únicos de su organización.

A medida que las amenazas cibernéticas se vuelven más sofisticadas y los entornos de red más complejos, es esencial que las organizaciones implementen soluciones sólidas de acceso remoto seguro. Estas soluciones potencian a su fuerza laboral y protegen sus recursos en el entorno dinámico actual.