Las VPN tradicionales fueron en su momento el estándar de oro. Crean un túnel cifrado entre el dispositivo del usuario y la red corporativa, generalmente enrutando todo el tráfico a través de una puerta de enlace centralizada. Aunque esto permite a los usuarios remotos acceder a sistemas internos, a menudo introduce problemas de rendimiento debido a cuellos de botella en la red y representa un riesgo de seguridad debido al acceso completo a la red.

Si buscas una alternativa de VPN más rápida y segura para tu equipo distribuido o remoto, estamos aquí para ayudarte.

Esta publicación explora los tipos comunes de alternativas a las VPN heredadas, incluyendo el acceso a la red de confianza cero (ZTNA) y soluciones de borde de servicio de acceso seguro (SASE), sopesando los pros y los contras de diferentes proveedores de servicios para ayudarte a decidir cuál es la mejor opción para tu negocio.

¿Qué opción elegir?

Las mejores alternativas a VPN de un vistazo

Ya sea que seas una pequeña empresa buscando una solución rentable o una gran empresa que necesita seguridad integral, estos proveedores ofrecen opciones personalizadas para satisfacer tus requerimientos. Las soluciones están organizadas desde nivel básico hasta soluciones completas de SASE empresarial.

Puedes ir a la sección de reseñas abajo para un análisis detallado de cada alternativa a VPN.

| Solución | Tipo | Ideal Para | Costo |

|---|---|---|---|

| NordLayer | VPN empresarial moderna con principios de Zero Trust | Pequeñas y medianas empresas que necesitan una transición asequible y sencilla desde VPNs heredadas | Lite: $8 usuario/mes, Core: $11 usuario/mes, Premium: $14 usuario/mes, Enterprise: Desde $7 usuario/mes |

| Twingate | ZTNA | Equipos nativos en la nube que necesitan implementación rápida y ligera de ZTNA sin infraestructura pesada | Starter: Gratis, Teams: $5 usuario/mes, Business: $10 usuario/mes, Enterprise: Precio personalizado |

| Cloudflare Access | ZTNA (también tiene opción SASE) | Organizaciones que usan Cloudflare o que necesitan acceso rápido y distribuido globalmente desde el borde | Plan gratuito: Menos de 50 usuarios (ideal para pruebas y demostraciones de concepto), Pago por uso: $7/usuario/mes, Contrato: Precio personalizado |

| Cisco Secure Client | VPN/ZTNA (también tiene opción SASE) | Empresas con entornos Cisco existentes que buscan acceso remoto integrado y ZTNA | Precio personalizado |

| Harmony SASE (Perimeter 81) | SASE | Empresas medianas que necesitan gestión intuitiva y despliegue rápido de acceso seguro | Precio personalizado |

| Netskope One Private Access | ZTNA (también tiene opción SASE) | Organizaciones que buscan DLP avanzado, CASB y ZTNA en una sola plataforma | Precio personalizado |

| Zscaler Private Access | ZTNA (también tiene opción SASE) | Grandes empresas que requieren acceso escalable de Zero Trust con control granular de políticas | Precio personalizado |

| Palo Alto Prisma Access | SSE | Grandes empresas con madurez en seguridad que buscan SASE completo con control estricto de políticas y amenazas | Precio personalizado |

| Cato SASE Cloud | SASE | Empresas que necesitan solución SASE totalmente nativa en la nube con optimización WAN | Precio personalizado |

Las limitaciones de las VPN tradicionales

Las VPN tradicionales, aunque alguna vez fueron la opción preferida para el acceso seguro, ya no son suficientes para las necesidades de seguridad actuales. Pueden causar una multitud de problemas, incluyendo:

- Acceso a toda la red a nivel de red: Las VPN tradicionales le dan al usuario la llave de toda la red corporativa, incluso si solo necesita acceso a una pequeña parte. Este enfoque de todo o nada significa que si un hacker consigue tus credenciales de VPN, podría moverse libremente por toda la red, no solo por la aplicación específica que un usuario necesitaba.

- Problemas de rendimiento: Todo tu tráfico de internet, relacionado con el trabajo o no, se enruta a través de un servidor VPN lejano, creando cuellos de botella y ralentizando tu internet hasta casi detenerlo.

- Autenticación débil: Las VPN requieren inicio de sesión, pero a menudo dependen de combinaciones simples de usuario y contraseña. A medida que los ataques de phishing y la suplantación de credenciales se vuelven más comunes, tener solo esta única capa de seguridad crea una vulnerabilidad significativa ante accesos no autorizados.

- Escalabilidad pobre:A medida que tu organización crece, también lo hace el problema de gestionar VPN tradicionales. Añadir nuevos usuarios, manejar licencias y asegurar suficiente capacidad de servidor puede convertirse en un proceso complejo y costoso, especialmente para una fuerza laboral distribuida o remota.

- Visibilidad y control limitados: Es difícil para los equipos de TI ver exactamente quién está accediendo a qué recursos y cuándo con una VPN tradicional. La falta de visibilidad y control granulares dificulta detectar actividad sospechosa o hacer cumplir las políticas de seguridad de manera efectiva.

Comprendiendo las alternativas modernas a VPN

Dos de las mejores alternativas modernas a VPN son el acceso a la red de confianza cero (ZTNA) y las soluciones de acceso seguro al borde del servicio (SASE).

- ZTNAs implementa una arquitectura de confianza cero, enfocándose en el acceso a nivel de aplicación con un enfoque de ’nunca confiar, siempre verificar'.

- SASE combina ZTNA con funciones de red y seguridad entregadas en la nube como puertas de enlace web seguras (SWG), corredores de seguridad de acceso a la nube (CASB), cortafuegos y SD-WAN.

Las pequeñas y medianas empresas pueden beneficiarse al usar ZTNA para implementar los principios de Confianza Cero y control de acceso granular, mientras que las grandes empresas pueden requerir las características más completas de SASE. Ambas soluciones son alternativas sólidas a las VPN tradicionales, siendo ZTNA ideal para acceso específico a aplicaciones y SASE ofreciendo una solución de seguridad más escalable e integrada para entornos basados en la nube.

Esta tabla resume cómo ambas opciones se comparan con las VPN tradicionales y difieren en términos de implementación, rendimiento y seguridad.

| Red privada virtual tradicional (VPN) | Acceso a red de confianza cero (ZTNA) | Borde de servicio de acceso seguro (SASE) |

|---|---|---|

| Nivel de acceso | Acceso completo a la red una vez conectado | Acceso a nivel de aplicación siguiendo el principio de “nunca confiar, siempre verificar” |

| Capacidades de seguridad | Autorización de un solo factor con acceso amplio | Acceso con privilegios mínimos, comprobaciones de estado del dispositivo, MFA |

| Rendimiento | Alta latencia porque el tráfico se enruta a través de una puerta de enlace centralizada | Latencia reducida, depende de los PoP del proveedor |

| Escalabilidad | Difícil de escalar para organizaciones grandes o globales | Fácil de escalar para equipos híbridos o remotos |

| Despliegue | Fácil, pero requiere infraestructura | De fácil a moderado |

¿Qué opción elegir?

9 Alternativas Modernas a las VPN: Una Revisión Detallada

Las VPN tradicionales pueden tener sus limitaciones, pero la buena noticia es que una nueva generación de tecnologías está emergiendo para ofrecer formas más seguras, flexibles y eficientes de acceder a los recursos corporativos. Esta sección analiza nueve alternativas modernas a las VPN, desglosando qué son y cómo se comparan en una revisión detallada.

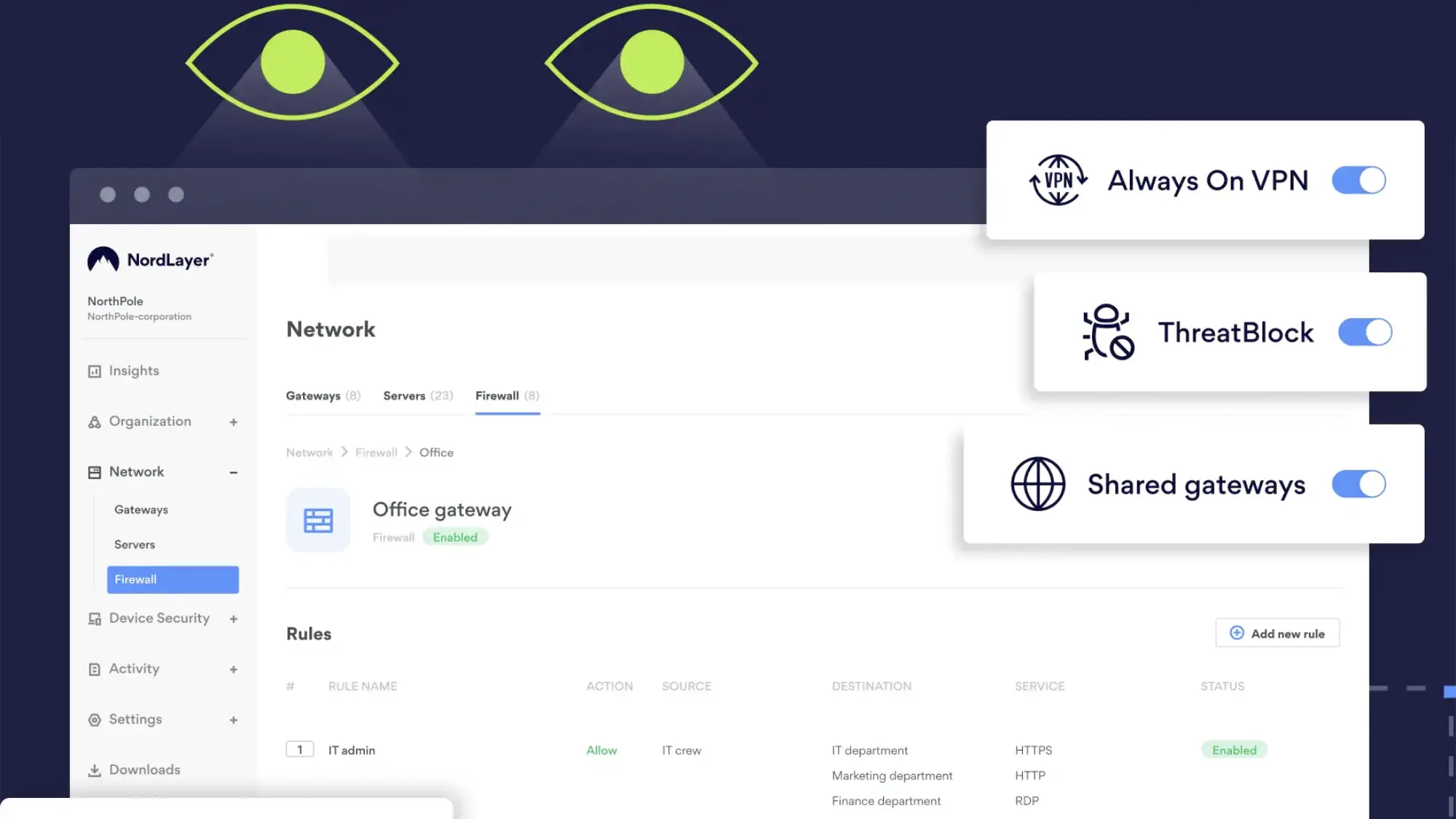

NordLayer

NordLayer es una solución rentable y fácil de implementar que atrae a pequeñas y medianas empresas que buscan ir más allá de las VPN tradicionales. Ofrece una seguridad sólida a nivel de red y controles de acceso Zero Trust, posicionándola como una fuerte alternativa a las VPN. Sin embargo, debido a que opera a nivel de red, carece de la visibilidad detallada y el control a nivel de aplicación que se encuentran en plataformas de seguridad más avanzadas.

Qué lo diferencia: Combina tecnología VPN con principios Zero Trust a un precio accesible para equipos pequeños

Ideal para: Pequeñas y medianas empresas que necesitan una transición asequible y sencilla desde VPNs heredadas

Fortalezas

- Fácil configuración: Su proceso de configuración intuitivo y las herramientas de gestión centralizada reducen la carga de TI, especialmente para equipos sin personal de seguridad dedicado.

- Alto rendimiento gracias al protocolo NordLynx: NordLynx es el protocolo patentado de Nord desarrollado a partir de WireGuard. Tiene características únicas como doble NAT, que proporciona velocidades de conexión fuertes sin comprometer la seguridad.

- Controles de acceso basados en identidad y segmentación de red: Esto ayuda a asegurar que sólo los usuarios autorizados puedan acceder a segmentos específicos de la red. La solución permite a las empresas controlar quién accede a qué según la identidad del usuario, integrándose perfectamente con plataformas de gestión de identidad como Google Workspace, Azure AD, Okta, OneLogin y JumpCloud.

- Acceso remoto inteligente: Esto permite a los usuarios acceder de forma segura a recursos internos sin exponerlos en línea, mientras que las VPNs sitio a sitio y las pasarelas dedicadas aseguran las conexiones de oficina y nube.

- MFA: NordLayer soporta autenticación multifactor, inicio de sesión único y verificaciones de estado del dispositivo para reforzar aún más la seguridad de acceso.

- Precio inicial relativamente bajo para empresas: Los planes empresariales comienzan en $7/usuario/mes, significativamente más bajos que los competidores. Sin embargo, requieren un mínimo de 50 personas.

- Seguridad básica: También cuenta con capas de seguridad integradas como filtrado DNS y DPI Lite que ayudan a las empresas a controlar y monitorear el tráfico de internet, proporcionando una capa adicional de seguridad y visibilidad.

Debilidades

- Carece de funciones avanzadas de ZTNA: Aunque NordLayer sigue los principios Zero Trust y ofrece controles de acceso básicos, carece de funciones ZTNA más avanzadas que tienen los competidores. Por ejemplo, no soporta el mismo nivel de control granular.

- Sin control de acceso a nivel de aplicación: Se basa principalmente en segmentación a nivel de red, en lugar de ofrecer control de acceso a nivel de aplicación, y no inspecciona el tráfico en profundidad ni soporta monitoreo avanzado de comportamiento.

- Sin acceso basado en navegador: NordLayer no soporta acceso basado en navegador a aplicaciones internas, limitando sus capacidades de seguridad específicas de aplicaciones. Sin embargo, NordLayer ofrece extensiones para Chrome, Firefox, Microsoft Edge y Brave, que permiten acceso seguro vía navegador. Aunque estas extensiones no proporcionan controles completos a nivel de aplicación ni acceso sin agente, sí permiten un enrutamiento seguro del tráfico web.

- Menos características de seguridad: Carece de funciones como protección inline contra amenazas, políticas dinámicas basadas en riesgos y análisis de comportamiento.

- Número limitado de servidores dedicados en ciertos países: Los servidores NordLayer son limitados en algunos países. Sólo cuentan con cinco servidores dedicados en Asia Pacífico y uno en África y Medio Oriente.

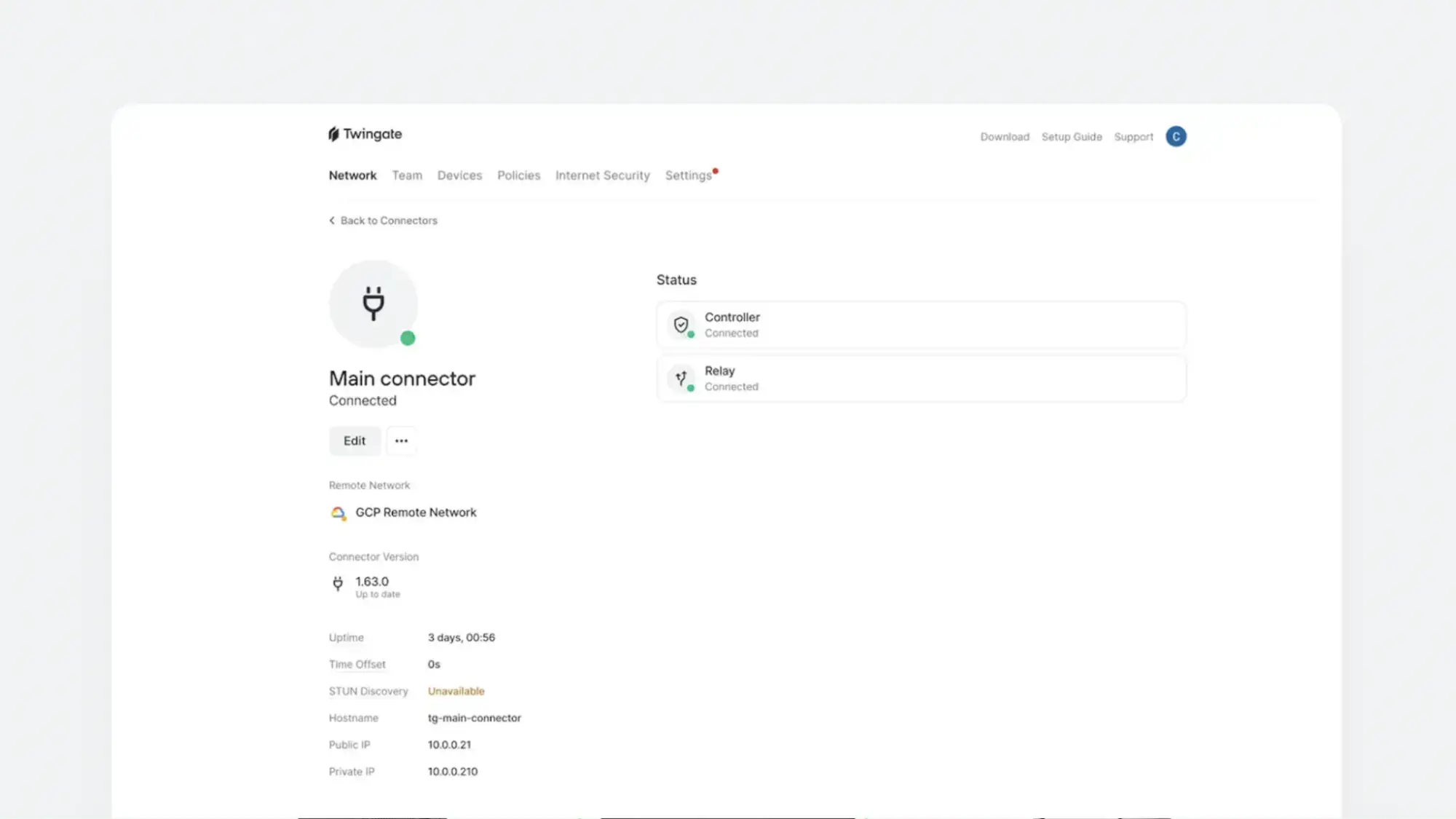

Twingate

Twingate es una buena solución para organizaciones orientadas a la nube que buscan una alternativa escalable, asequible y de bajo mantenimiento a las VPN tradicionales. Es conocido por su proceso de configuración intuitivo y su facilidad de uso. Es un ZTNA nativo en la nube que proporciona acceso específico a aplicaciones sin exponer toda la red. Puedes configurar políticas de acceso basadas en grupos de usuarios, rangos IP, ubicaciones, tipos de dispositivos y más.

Lo que lo diferencia: Despliegue excepcionalmente fácil con gestión intuitiva para organizaciones orientadas a la nube

Ideal para: Equipos nativos de la nube que necesitan un despliegue rápido y ligero de ZTNA sin infraestructura pesada

Fortalezas

- Fácil de usar y asequible: Twingate ofrece una interfaz limpia e intuitiva que es fácil de navegar tanto para equipos de TI como para usuarios finales. Su modelo de precios es transparente y escalable, lo que lo convierte en una solución rentable para startups, equipos en crecimiento y empresas medianas.

- Previene la exposición innecesaria a internet: A diferencia de las VPN tradicionales, que a menudo dependen de gateways accesibles públicamente y acceso amplio a la red, Twingate usa conectores definidos por software que residen dentro de tu infraestructura privada. Esta arquitectura asegura que los servicios internos permanezcan ocultos del internet público, reduciendo significativamente la superficie de ataque y alineándose con los principios de Zero Trust.

- Tecnología siempre activa: Twingate está siempre activo, por lo que los usuarios no tienen que activarlo o desactivarlo manualmente, minimizando la interacción requerida del usuario.

- Red global: Su red global de relés mejora el rendimiento al enrutar dinámicamente el tráfico a través del camino óptimo.

- Plan Starter gratuito pero limitado: El plan gratuito es ideal para uso en casa y pruebas. Sin embargo, permite probar la plataforma para hasta 5 usuarios sin inversión inicial. Los planes Teams y Business cuentan con una prueba de 14 días.

Debilidades

- Funciones limitadas en el Plan Teams: Las funciones avanzadas de seguridad e integraciones solo están disponibles en los planes de nivel superior. Puedes acceder a funciones básicas de seguridad en internet como filtrado DNS para bloquear sitios web maliciosos y filtrado de contenido para restringir el acceso a contenido inapropiado o no deseado en el plan Business o superior.

- Integraciones limitadas en el Plan Teams: La mayoría de las integraciones solo están disponibles en los planes Business o Enterprise. Estas incluyen proveedores de identidad (IdPs) populares, infraestructuras como código (IaCs), gestión de dispositivos móviles (MDMs), detección y respuesta endpoint (EDRs) y proveedores de servicios en la nube como Okta, Microsoft Azure, AWS, Oracle Cloud Infrastructure, y más.

- Problemas de compatibilidad con cierto software: Si tienes VPNs, filtrado DNS o ciertos tipos de software de seguridad en tu stack tecnológico, pueden generar conflictos con Twingate y causar problemas. Estos conflictos suelen surgir por la superposición en la resolución DNS o la funcionalidad de túneles, donde múltiples herramientas intentan interceptar o enrutar el tráfico simultáneamente. Por ejemplo, software como Zscaler, Cisco Umbrella, DNSFilter, AdGuard y Avast pueden interferir con la capacidad de Twingate de resolver DNS privado o establecer túneles seguros. En algunos casos, deshabilitar funciones específicas o ajustar configuraciones puede resolver estos conflictos, pero puede requerir soluciones adicionales y coordinación entre equipos.

- Basado en agente: Twingate requiere un agente, lo que significa que los usuarios deben instalarlo en sus dispositivos. También es necesario instalar un Conector por cada red.

- Problemas de soporte en algunas regiones: Algunas regiones como China, Cuba, Ucrania, Irán, Corea del Norte y Siria no cuentan con buen soporte por parte de Twingate.

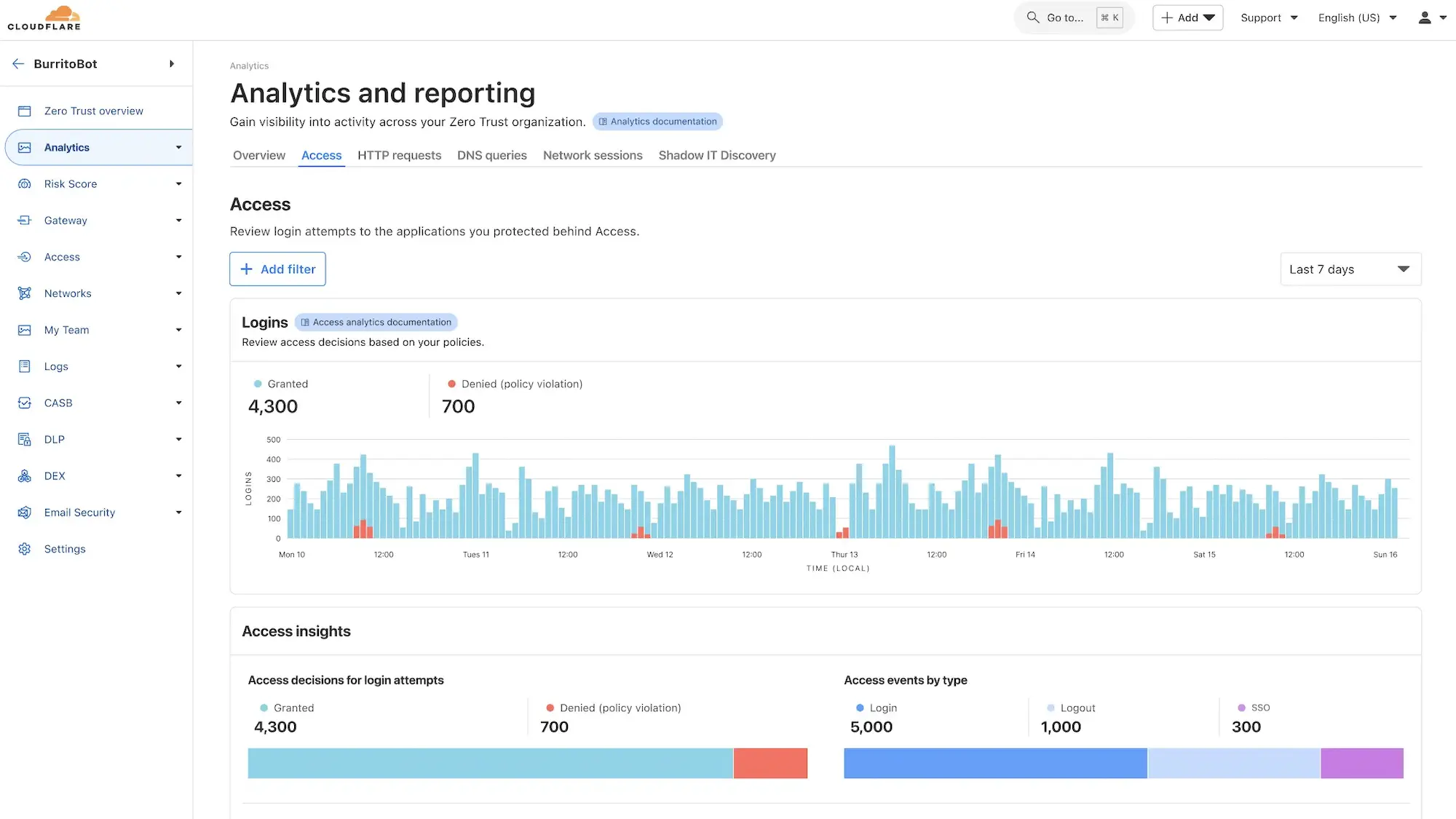

Acceso de Cloudflare

Cloudflare Access es la solución ZTNA de Cloudflare y es un componente clave de las ofertas Zero Trust de Cloudflare. También está incluido en su plataforma SASE, el plan Cloudflare One. Cloudflare es una buena opción para equipos técnicamente capacitados que desean componentes Zero Trust flexibles y modulares con la capacidad de escalar hacia una arquitectura SSE o SASE más amplia, aunque el costo total puede aumentar rápidamente según la adopción de funciones.

Lo que lo distingue: Integración perfecta con la red global de borde de Cloudflare y componentes modulares de seguridad

Mejor para: Organizaciones que usan Cloudflare o que necesitan acceso rápido y distribuido globalmente desde el borde

Fortalezas

- Conecta aplicaciones sin abrir puertos: Para la incorporación de aplicaciones, Cloudflare Tunnel permite a las organizaciones conectar de forma segura sus aplicaciones internas al borde de Cloudflare sin abrir puertos entrantes, proxyando efectivamente el tráfico desde el servidor de origen a la red de Cloudflare. Esta configuración no solo simplifica el despliegue, sino que también mejora la seguridad al ocultar la dirección IP del servidor de origen.

- Opciones de acceso sin agente: Cloudflare ofrece opciones sin agente para acceder a aplicaciones internas, permitiendo a los usuarios conectarse de forma segura a través del navegador sin necesidad de instalar software adicional.

- Soporta aplicaciones basadas en la web y no basadas en la web: Cloudflare Access soporta tanto aplicaciones basadas en la web como no basadas en la web, incluyendo SSH y RDP, proporcionando flexibilidad para asegurar diversos tipos de recursos internos.

- Opción de justificación de acceso: Los administradores pueden aplicar políticas que requieren que los usuarios justifiquen sus solicitudes de acceso, agregando una capa adicional de responsabilidad y auditoría.

- Compatible con muchos proveedores de identidad: Se integra con proveedores de identidad principales como Azure AD, Google Workspace, Okta, OneLogin, y soporta protocolos SAML y OpenID Connect, permitiendo a las organizaciones gestionar la autenticación para bases de usuarios diversas.

- Controles de postura del dispositivo: El agente Cloudflare WARP permite realizar controles de postura del dispositivo, asegurando que solo dispositivos que cumplan con criterios específicos de seguridad puedan acceder a recursos protegidos.

- Red global de servidores robusta: Cloudflare cuenta con una excelente red global de servidores con presencia en más de 100 países y 200 ciudades.

Debilidades

- Las ofertas de servicios modulares pueden ser caras y confusas: Dado que los servicios son modulares y las funciones están divididas entre varios productos, puede ser confuso armar el conjunto de herramientas adecuado y asegurarse de no pagar de más por cosas que no se necesitan o de no perder elementos clave. Determinar el costo total de una solución que se adapte a tus necesidades probablemente requerirá contacto con un representante de ventas.

- Curva de aprendizaje pronunciada: Los usuarios nuevos en Cloudflare pueden experimentar una curva de aprendizaje empinada.

- El nivel gratuito es principalmente útil para pruebas: Aunque el nivel gratuito es atractivo, típicamente no es útil más allá de pruebas, ya que no garantiza tiempo de actividad y los registros solo se conservan por 24 horas.

- Capacidades limitadas de gestión de endpoints: No cuenta con gestión nativa de dispositivos móviles (MDM) ni con características sólidas de seguridad para endpoints, aunque se asocia con otros proveedores para facilitar estas funciones.

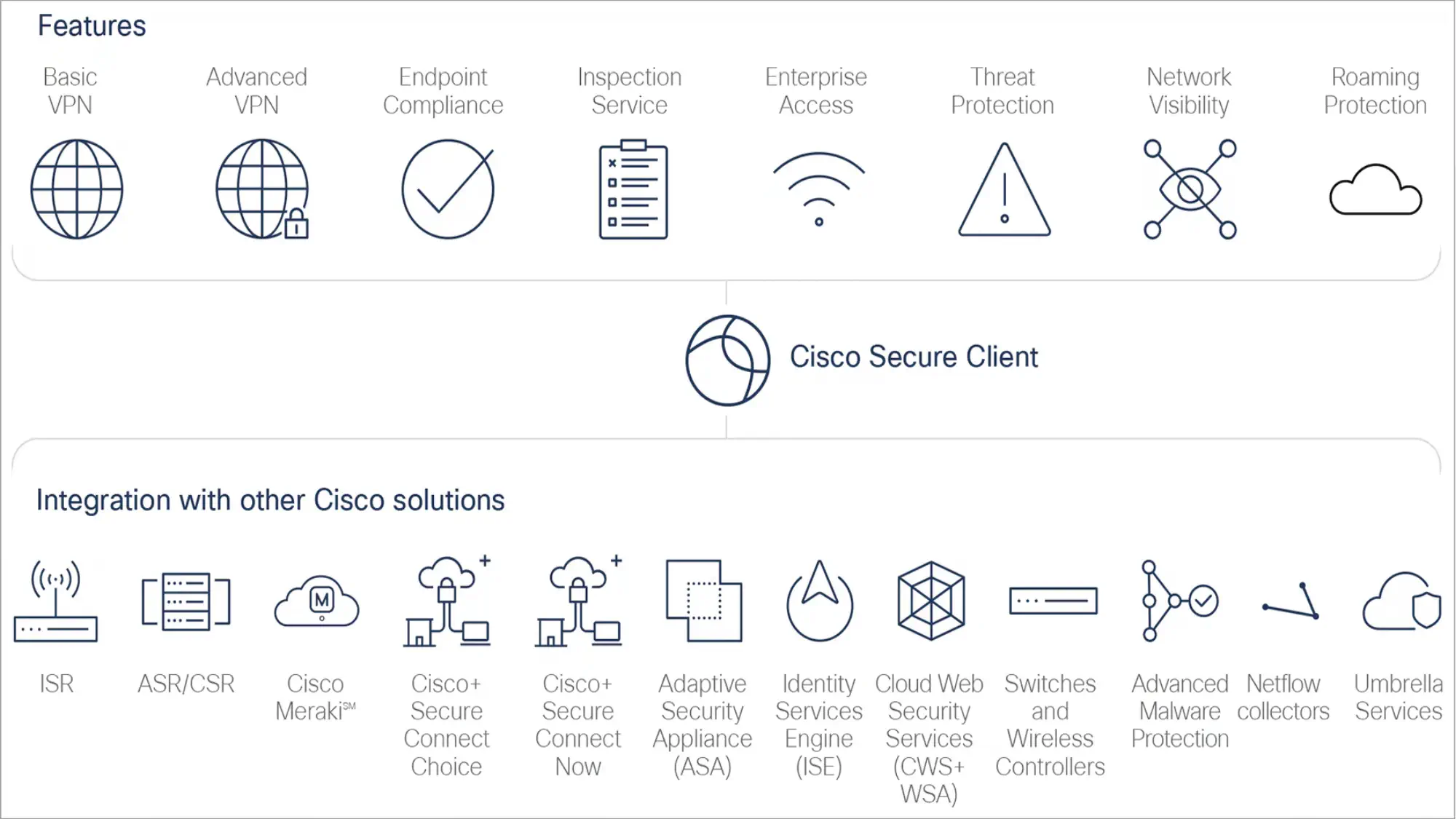

Cisco Secure Client

Cisco Secure Client (anteriormente AnyConnect) es una solución VPN empresarial modular que soporta el acceso remoto seguro en fuerzas laborales híbridas. En su núcleo, permite acceso cifrado basado en identidad tanto a entornos locales como en la nube. Las empresas pueden añadir módulos adicionales para personalizar la solución según sus necesidades de Zero Trust y seguridad.

Cisco Secure Client es más adecuado para empresas medianas y grandes con requisitos de seguridad específicos e inversiones existentes en la infraestructura de Cisco.

Lo que lo diferencia: Enfoque modular que permite a las organizaciones añadir capacidades de seguridad sobre una estructura VPN existente

Ideal para: Empresas con entornos Cisco existentes que buscan acceso remoto integrado y ZTNA

Fortalezas

- Control de acceso granular: El módulo Zero Trust Access permite controles de acceso más granulares, verificando la identidad del usuario, la postura del dispositivo y el riesgo contextual antes de conceder acceso a aplicaciones específicas.

- Opciones basadas en cliente y sin cliente: Soporta opciones basadas en cliente y sin cliente (basadas en navegador).

- Detección y respuesta en endpoints: Utiliza Cisco Secure Endpoint (anteriormente AMP for Endpoints), una solución avanzada de detección y respuesta en endpoints (EDR) que ayuda a las organizaciones a prevenir, detectar y responder a amenazas en dispositivos.

- Detección de amenazas y aplicación de políticas: El Módulo de Visibilidad de Red (NVM) proporciona telemetría profunda y contexto de endpoint a los equipos de seguridad, permitiendo la detección proactiva de amenazas y la aplicación de políticas.

- Seguridad DNS: El módulo Umbrella Roaming Security proporciona seguridad a nivel DNS cuando no está activo el VPN.

Debilidades

- La estructura modular puede ser confusa y costosa: La gestión de módulos añade también una capa de complejidad y requiere planificación detallada y un profundo entendimiento de las necesidades. El costo de múltiples soluciones puede acumularse.

- Mejor utilizado con infraestructura Cisco: Secure Client funciona mejor con infraestructura Cisco, por lo que puede no ser la mejor opción para empresas con entornos mixtos o que buscan reducir la dependencia de un solo proveedor.

- Interfaz anticuada: Algunos usuarios encuentran que la interfaz de usuario está desactualizada en comparación con clientes VPN más modernos.

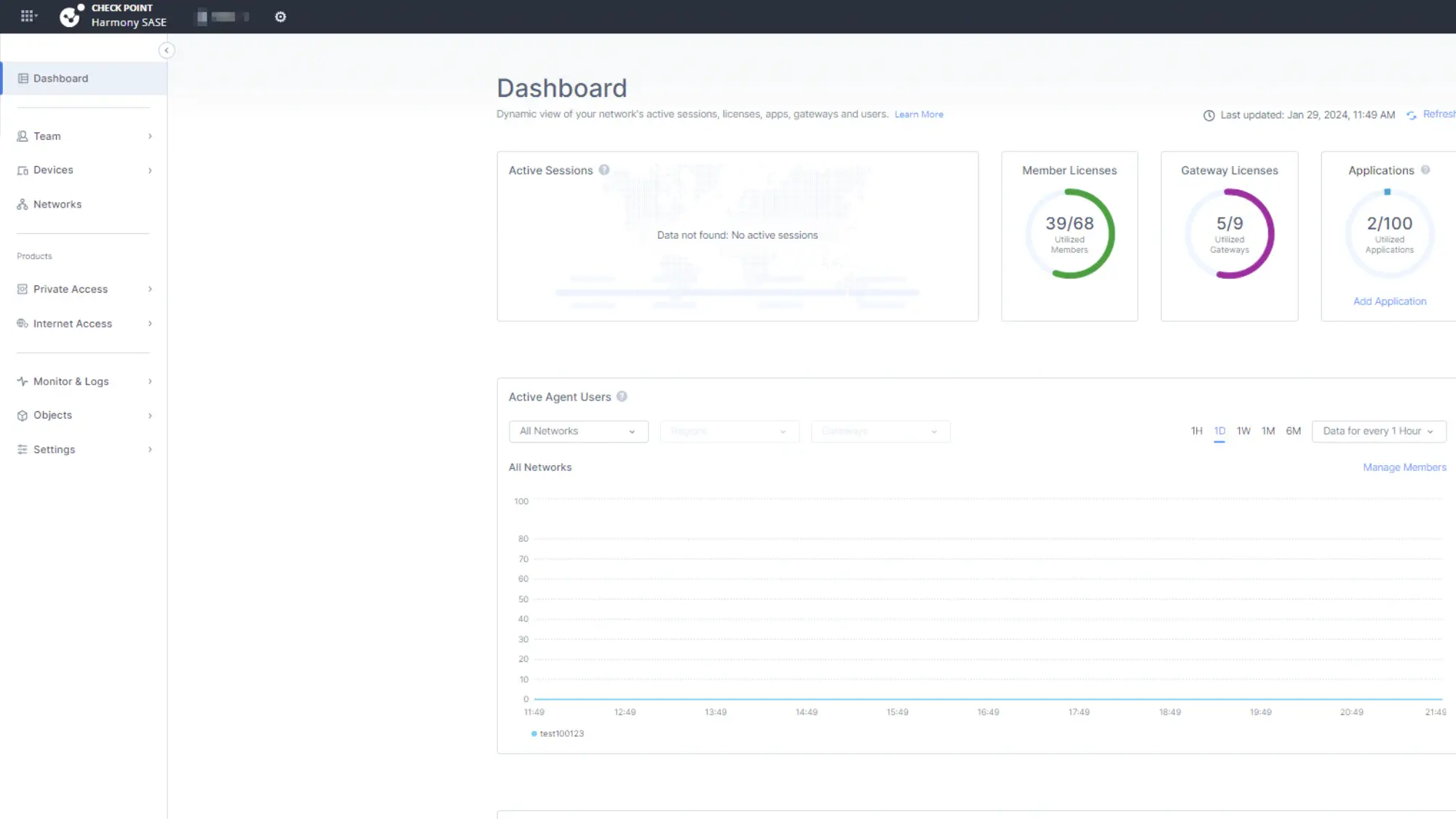

Harmony SASE (antes Perimeter 81)

Harmony SASE es una excelente solución SASE de nivel inicial diseñada para ayudar a las empresas a hacer la transición de VPNs heredadas a un enfoque más moderno de Zero Trust sin requerir cambios extensos en la infraestructura. Es ideal para empresas medianas que buscan una solución Zero Trust escalable y fácil de administrar.

Lo que lo diferencia: Plataforma SASE fácil de usar que simplifica la transición de VPNs heredadas a Zero Trust

Mejor para: Empresas medianas que necesitan una gestión intuitiva y un despliegue rápido de acceso seguro

Fortalezas

- Fácil de desplegar: El despliegue es sencillo, con gestión centralizada y una interfaz fácil de usar que simplifica la creación y aplicación de políticas.

- Amplia integración con proveedores de identidad: Harmony SASE soporta control de acceso basado en identidad e integra con proveedores principales como Azure AD, Okta y Google Workspace.

- Acceso basado en agente y navegador: Soporta acceso basado en agentes y navegadores, brindando a las organizaciones flexibilidad para asegurar dispositivos gestionados y no gestionados.

- Control de acceso granular: Los administradores pueden aplicar reglas granulares basadas en identidad, postura de dispositivo, rol, ubicación y sensibilidad del recurso para restringir el acceso por usuario o aplicación.

- Funciones de seguridad básicas: Incluye filtrado DNS, protección contra malware y filtrado web como parte de su conjunto unificado de seguridad.

Debilidades

- Seguridad no tan avanzada como la de competidores: Harmony SASE tiene limitaciones en inspección avanzada de tráfico y protección inline contra amenazas en comparación con proveedores SASE de nivel empresarial. Funciones como inspección profunda de paquetes, DLP y análisis avanzados son más limitadas.

- Problemas con el soporte al cliente: Los usuarios han reportado problemas con la puntualidad del soporte al cliente y la programación de sesiones de soporte.

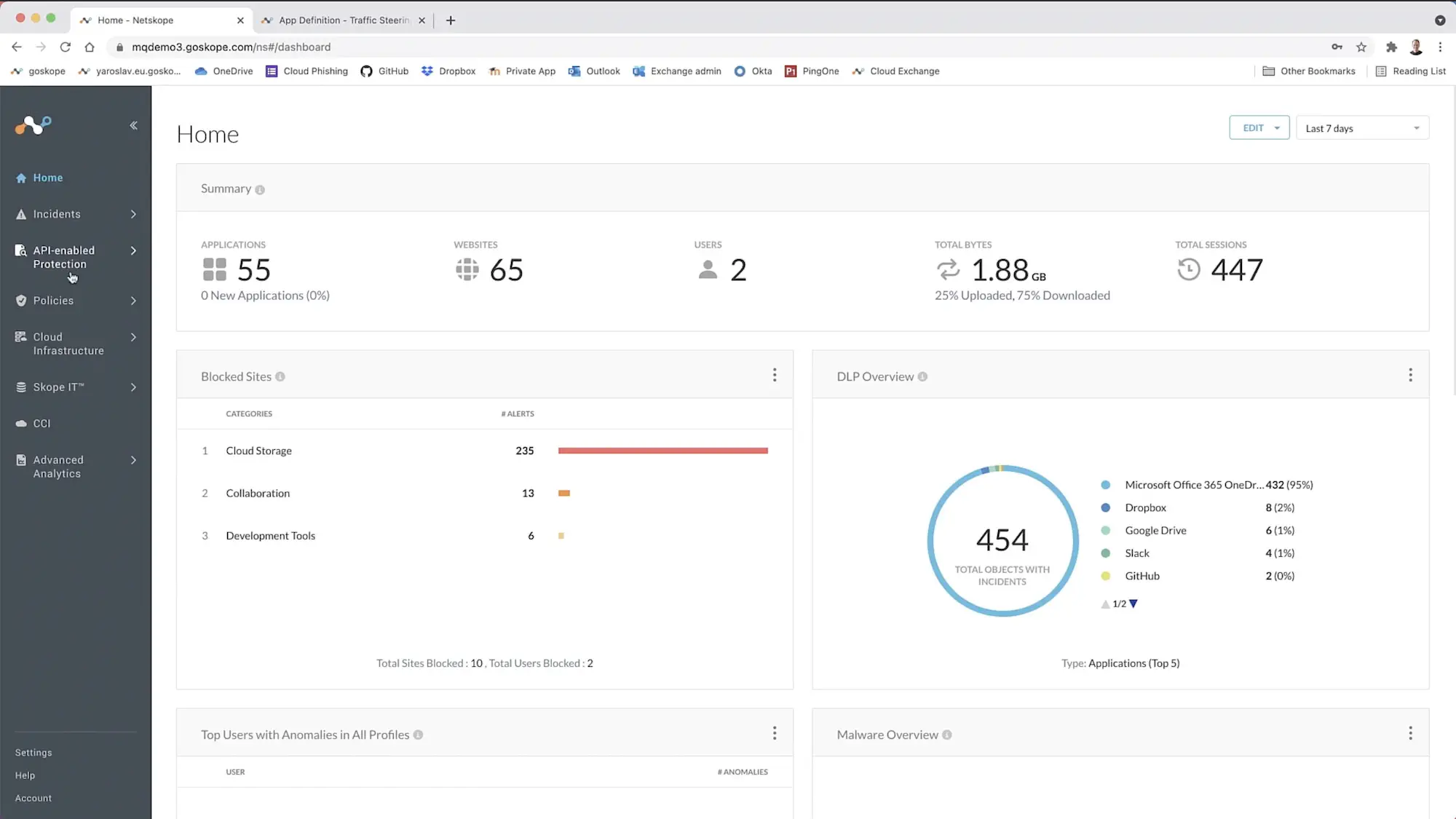

Acceso Privado Netskope One

Netskope One Private Access integra capacidades de ZTNA y SD-WAN, permitiéndote reemplazar completamente las VPNs de acceso remoto. Es ideal para organizaciones que necesitan controles de acceso a nivel de aplicación fuertes y una inspección de seguridad en línea, y que están listas para avanzar hacia una pila completa de SSE o SASE con una personalización profunda de políticas.

Lo que lo distingue: ZTNA de nivel empresarial con sólidas capacidades de integración SSE, red privada de alto rendimiento y la capacidad para avanzar hacia la adopción de SASE

Ideal para: Organizaciones que buscan DLP avanzado, CASB y ZTNA en una sola plataforma

Fortalezas

- Compatible con aplicaciones heredadas: Permite conexiones seguras de servidor a cliente y es compatible tanto con aplicaciones heredadas como modernas.

- Prueba gratuita: Ofrece una prueba gratuita de 14 días.

- Opción de acceso sin cliente: El Cliente Netskope One soporta Microsoft Windows, Mac OS e iOS, Chrome OS y Android. También soporta acceso sin cliente a través de “acceso en navegador” en dispositivos con un navegador compatible.

- Control de acceso granular: Los administradores pueden crear políticas que consideren la identidad del usuario, la pertenencia a grupos y la postura de seguridad de los dispositivos.

- Permite una arquitectura de seguridad unificada: La solución también soporta integración con CASB y SWG como parte de la plataforma más amplia Netskope One, ayudando a las organizaciones a avanzar hacia un modelo convergente de SSE o SASE.

- Red de alto rendimiento: Netskope opera su propia red NewEdge de alto rendimiento, que cuenta con más de 120 centros de datos en más de 75 regiones, garantizando baja latencia y rendimiento consistente. Debido a que NewEdge está en línea, las organizaciones pueden inspeccionar el tráfico en tiempo real, aplicando políticas DLP, detección de malware y protección avanzada contra amenazas en sesiones de aplicaciones privadas.

Debilidades

- Costoso y complejo para pequeñas empresas: Aunque Netskope es una solución sólida, debido a que está principalmente diseñada para empresas, las pequeñas empresas pueden encontrarlo demasiado caro y complejo.

- Despliegue complicado: Los usuarios han reportado que el despliegue es complicado y el soporte no es muy útil, incluso si se paga por el soporte profesional.

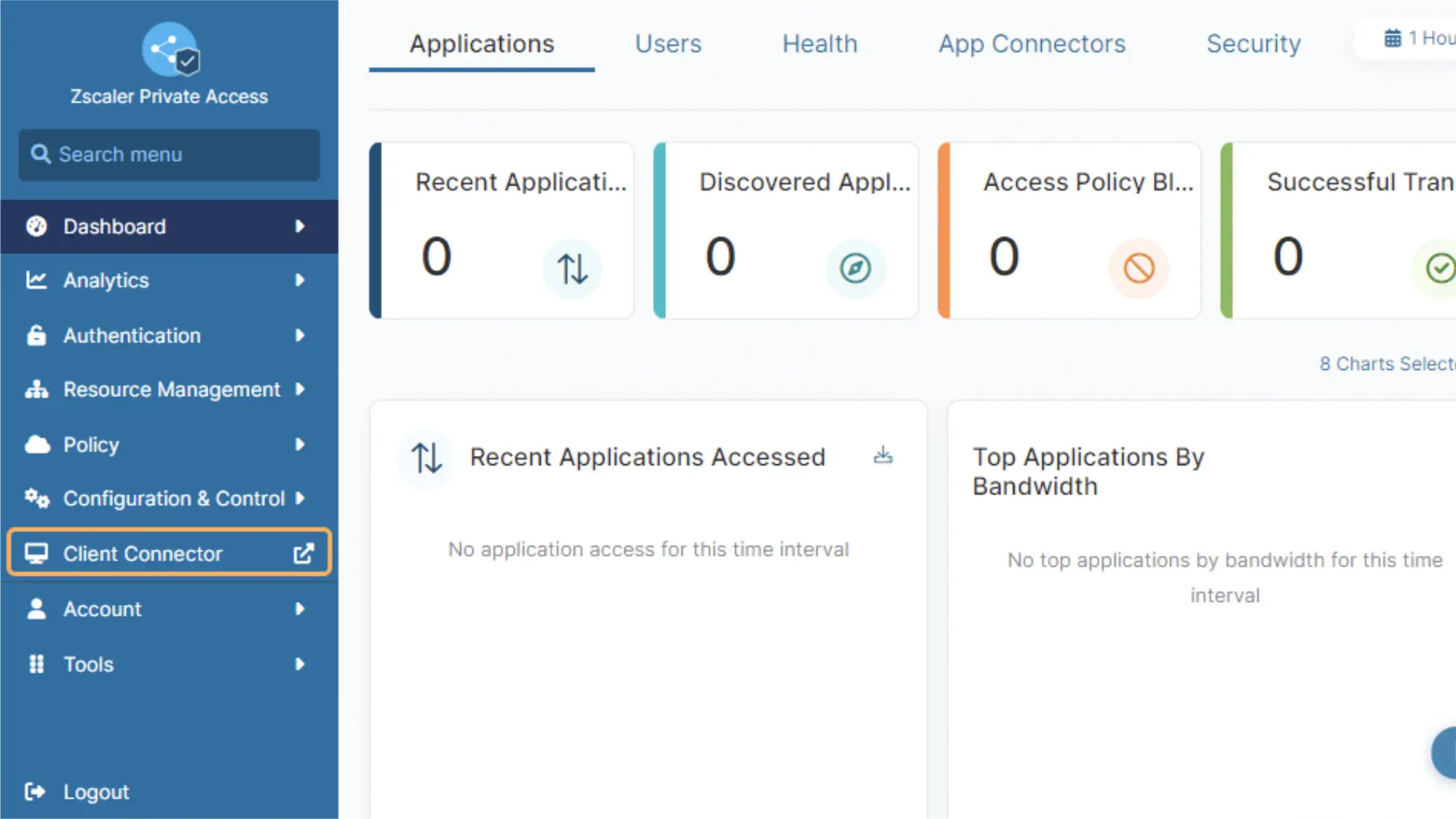

Acceso Privado de Zscaler

Zscaler Private Access (ZPA) es un ZTNA que utiliza segmentación de aplicaciones impulsada por IA para generar segmentos y políticas recomendadas. ZPA está diseñado para entornos híbridos y multicloud, lo que lo hace una opción flexible para arquitecturas empresariales modernas. Las aplicaciones privadas están ocultas detrás del Zero Trust Exchange de Zscaler, minimizando la superficie de ataque al evitar la exposición directa a internet.

Las organizaciones también pueden escalar ZPA hacia la plataforma SASE más amplia de Zscaler, combinando ZTNA, SWG, CASB y firewall como servicio en una pila de seguridad unificada y nativa de la nube. Zscaler es ideal para grandes empresas con fuerzas laborales distribuidas y equipos de TI maduros que buscan adoptar eventualmente una arquitectura SASE completa.

Lo que lo distingue: Segmentación de aplicaciones impulsada por IA con amplios puntos de presencia globales para un alto rendimiento

Ideal para: Grandes empresas que requieren acceso Zero Trust escalable con control granular de políticas

Fortalezas

- Análisis con IA: La plataforma aprovecha análisis impulsados por IA para monitorear continuamente el comportamiento del usuario y el acceso a aplicaciones, permitiendo una evaluación dinámica de riesgos y la aplicación adaptativa de políticas para mejorar la seguridad y reducir la superficie de ataque.

- Inspección escalable de tráfico cifrado cuando se combina con Zscaler Internet Access: Su arquitectura basada en proxy permite una inspección completa TLS/SSL a gran escala, lo que permite a los equipos de seguridad detectar amenazas ocultas en tráfico cifrado, aplicar políticas de prevención de pérdida de datos y mantener la visibilidad sin degradar el rendimiento.

- Compatible con proveedores de identidad comunes: ZPA es fácil de usar, integrándose con proveedores de identidad comunes como Okta, Azure AD y Onelogin.

- Aplicación sin cliente: Soporta acceso remoto sin cliente, lo cual es beneficioso para terceros o contratistas.

- Puntos de presencia globales para alto rendimiento: Cuenta con más de 160 puntos de presencia global para ofrecer acceso rápido y seguro.

- Protección contra amenazas: La protección integrada contra ciberamenazas y las herramientas DLP ayudan a proteger datos sensibles, incluso cuando los usuarios se conectan desde dispositivos no administrados.

Debilidades

- Alto costo: La mayor desventaja de Zscaler es el costo. Aunque este es personalizado, se reporta que es más alto que el de sus competidores.

- Configuración compleja: La configuración puede ser compleja y una mala configuración puede agravar estos problemas.

- Puede requerir complementos adicionales: Las capacidades completas a menudo requieren combinar ZPA con Zscaler Internet Access (ZIA) y otras herramientas de Zscaler.

- Desafíos en la experiencia del usuario: Los usuarios también han reportado problemas con la sincronización de aplicaciones, latencia ocasional en regiones con menos puntos de presencia y problemas intermitentes con el Zscaler Client Connector.

- Resolución de problemas compleja: La resolución de problemas puede ser difícil si es necesario revisar múltiples entornos.

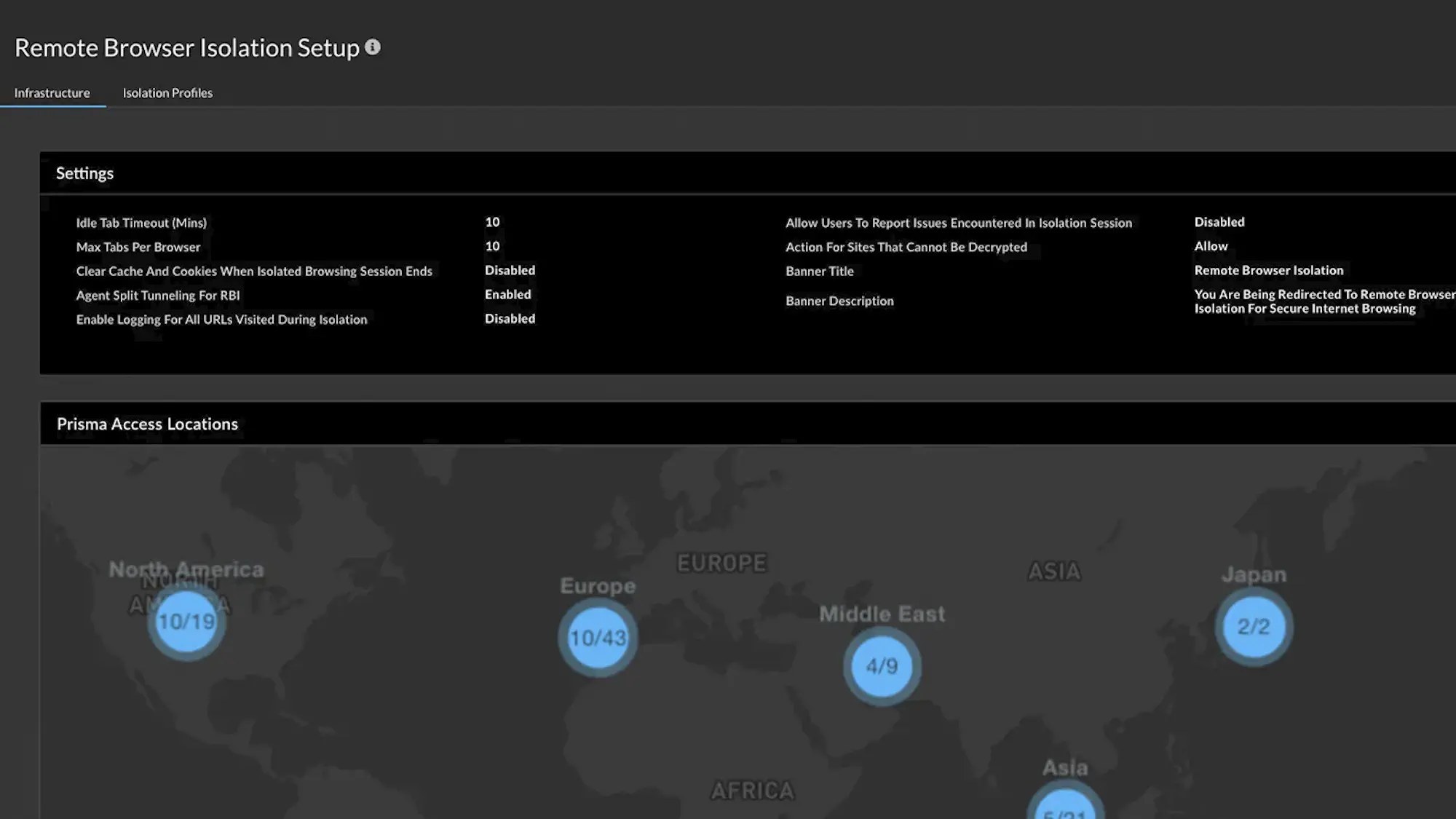

Palo Alto Prisma Access

Prisma Access es la solución Secure Service Edge (SSE) entregada en la nube de Palo Alto Networks que combina ZTNA, firewall en la nube, CASB, SWG y protección avanzada contra amenazas en una plataforma de seguridad unificada.

Se integra estrechamente con el ecosistema más amplio de Palo Alto, incluyendo Cortex XDR y Panorama, ofreciendo una aplicación de políticas sin interrupciones tanto en infraestructuras en la nube como locales. Sin embargo, para los equipos que no utilizan productos de Palo Alto, puede haber una curva de aprendizaje pronunciada durante la incorporación.

Prisma Access es una buena solución para empresas que priorizan la seguridad centralizada, la visibilidad profunda y la adopción completa de SASE, y que además están familiarizadas con las soluciones de Palo Alto.

Lo que lo diferencia: Integración profunda con el ecosistema de Palo Alto Networks y capacidades avanzadas de protección contra amenazas

Ideal para: Empresas grandes y maduras en seguridad que buscan SSE o SASE de pila completa con control estricto de políticas y amenazas

Fortalezas

- Fuertes capacidades de protección contra amenazas: A diferencia de algunas alternativas VPN que se centran principalmente en el control de acceso, Prisma Access ofrece inspección de tráfico en línea y prevención de amenazas en tiempo real, aprovechando el mismo motor de seguridad que los firewalls físicos de Palo Alto. Esto incluye características como Prevención Avanzada de Amenazas, Advanced WildFire®, Filtrado Avanzado de URLs, Seguridad DNS y DLP, garantizando visibilidad profunda y protección tanto para usuarios como para aplicaciones.

- Análisis de comportamiento impulsado por IA: Su motor Precision AI utiliza análisis de comportamiento y aprendizaje automático para detectar y bloquear amenazas con mayor precisión y tiempos de respuesta más rápidos.

- Seguridad para dispositivos gestionados y no gestionados: El navegador empresarial, Prisma Access Browser, protege dispositivos gestionados y no gestionados.

- Acceso basado en agente y navegador: Prisma Access también soporta modelos de acceso basados en agente y basados en navegador, ofreciendo flexibilidad según los tipos de usuario y perfiles de riesgo.

- Controles de políticas centralizados con informes personalizados: Esto permite a los administradores gestionar las políticas fácilmente y optimizar la configuración de reglas.

Debilidades

- Complejo y costoso para no empresas grandes: Prisma Access puede ser una buena solución si eres una empresa grande, con múltiples sitios o remota que requiere características de seguridad más extensas y ya utiliza productos de Palo Alto. Sin embargo, normalmente es excesivo para pequeñas y medianas empresas, tanto en costo como en complejidad.

- Mínimos altos de usuarios: Las licencias suelen comenzar en 200 usuarios a menos que trabajes con un MSP y tienen un precio elevado.

- Configuración difícil: La configuración también puede ser complicada, y a menudo se requieren servicios profesionales para agilizar la implementación, lo que genera costos adicionales.

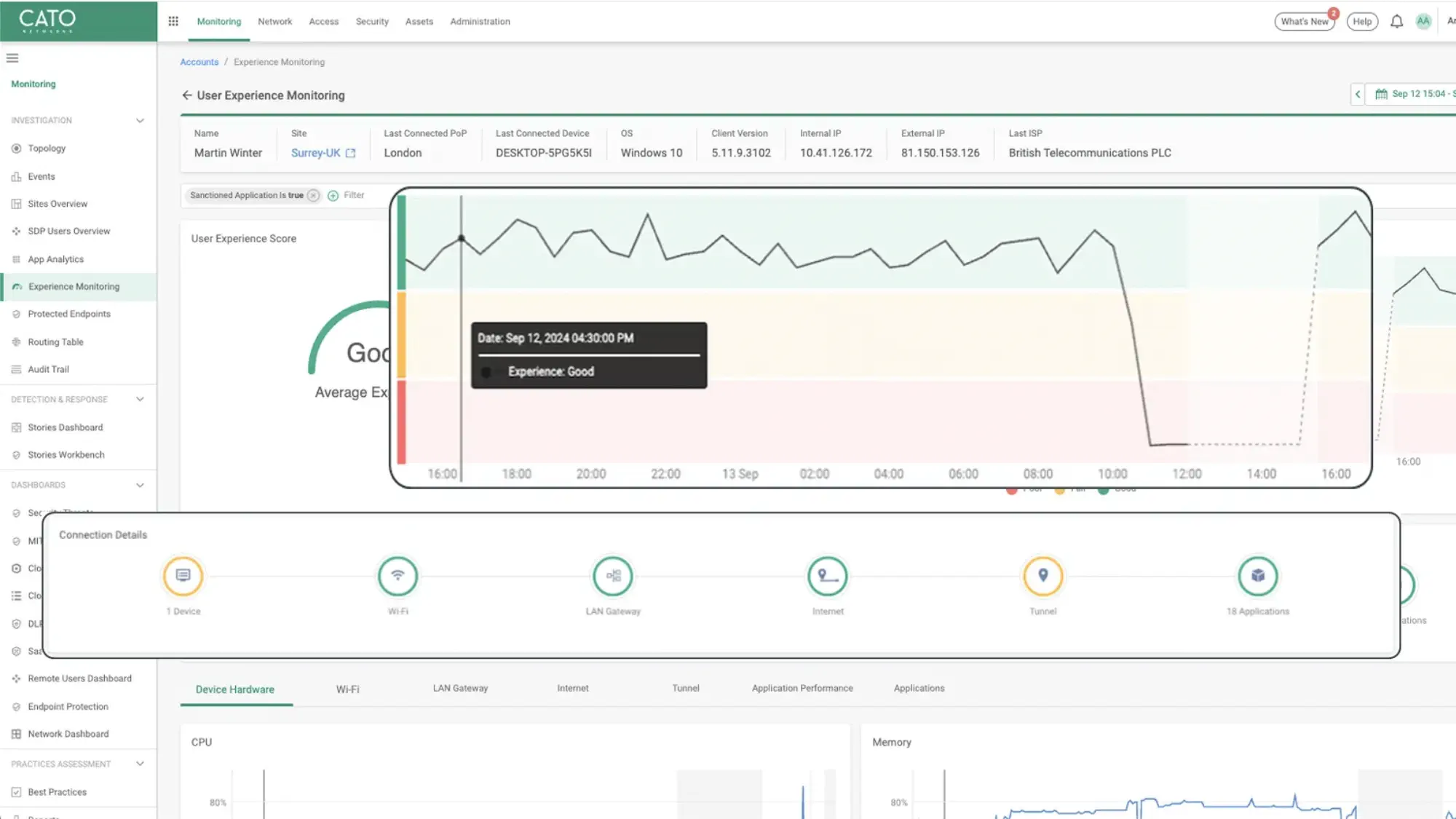

Cato Nube SASE

Cato SASE Cloud es una de las únicas plataformas SASE construidas nativamente desde cero, en lugar de ser adaptadas a productos existentes de firewall, SD-WAN o VPN. Esta arquitectura de proveedor único significa que todos los componentes están completamente integrados y gestionados a través de una interfaz unificada con una UI intuitiva.

Cato SASE Cloud es una solución sólida para empresas medianas y grandes que desean una solución SASE estrechamente integrada con detección de amenazas incorporada, pero que no necesitan integraciones profundas con terceros.

Qué lo diferencia: Plataforma SASE construida con un propósito específico e integración nativa de todos los componentes en lugar de soluciones adaptadas

Mejor para: Empresas que necesitan una solución SASE completamente nativa en la nube con optimización WAN

Fortalezas

- Opciones gestionadas: Los usuarios tienen la opción de administrar su red por sí mismos o optar por servicios gestionados expertos del proveedor o de alguno de sus socios.

- Fácil de usar: Es relativamente fácil de implementar y monitorizar, aunque los usuarios pueden tener una curva de aprendizaje al navegar por la aplicación Cato Management (CMA).

- Costo-efectivo: Es más asequible que las soluciones SASE competidoras.

- Inteligencia de amenazas fuerte: Cato SASE Cloud cuenta con sólidos servicios de Detección y Respuesta Gestionada (MDR). Los servicios MDR identifican proactivamente y ayudan a neutralizar amenazas cibernéticas las 24 horas mediante la combinación de tecnologías avanzadas, como IA, con experiencia humana para detectar, investigar y guiar respuestas rápidas.

- Detección de amenazas impulsada por IA: Cato utiliza inteligencia artificial y aprendizaje automático para analizar grandes volúmenes de datos de red, identificando amenazas potenciales y presentándolas claramente dentro de su plataforma de gestión para que los equipos de seguridad las analicen y atiendan eficientemente.

- Protección de endpoints: Cato integra la seguridad de endpoints directamente en su marco SASE, ofreciendo detección y defensa a nivel de dispositivo que simplifica la gestión de endpoints y fortalece la seguridad general de una organización.

Debilidades

- Menos PoPs que los competidores: Aunque Cato SASE Cloud tiene una red privada global, solo cuenta con alrededor de 85 PoPs, que es menos que algunos competidores.

- Problemas de compatibilidad: Debido a que Cato fue construido como un producto independiente, tiene poca compatibilidad con algunos servicios e integraciones existentes que una organización ya pueda tener. Por ejemplo, los dispositivos Android han tenido problemas para conectarse a recursos. También tiene limitaciones para aplicaciones privadas seguras y solo soporte parcial para la autenticación de tecnología operacional.

Cómo elegir la alternativa adecuada a VPN para su negocio

Superar las limitaciones de las VPN tradicionales casi siempre representa una mejora para su conjunto de seguridad. Pero con varias opciones atractivas disponibles, determinar cuál se adapta mejor a las necesidades específicas de su negocio puede resultar un poco complicado. Esto es lo que debe considerar en su búsqueda de software.

Evalúe el tamaño y la madurez tecnológica de su organización

- Las pequeñas empresas deberían considerar soluciones económicas y fáciles de implementar como NordLayer o Twingate.

- Las organizaciones medianas deberían considerar Harmony SASE o las soluciones de Cisco o Cloudflare si ya están utilizando su arquitectura.

- Las grandes empresas deberían evaluar Netskope, Zscaler o Palo Alto, todas líderes en el espacio SASE según el Cuadrante Mágico de Gartner.

Evalúe su infraestructura

- ¿Su organización es cloud-native, híbrida o multicloud? Twingate es una opción simple para entornos cloud-first, mientras que opciones como Palo Alto soportan infraestructuras heredadas.

- ¿Necesita soportar BYOD, contratistas externos o dispositivos no gestionados? Priorice herramientas con opciones de acceso basado en navegador o sin agente.

- ¿Necesitará reemplazar VPNs completamente o ejecutarlas junto con sistemas heredados por un tiempo? Busque soluciones que soporten migración por fases y coexistencia con VPNs.

Priorice los requisitos clave

- ¿Necesita inspección avanzada de seguridad, prevención de pérdida de datos (DLP) o aplicación de Zero Trust? Plataformas como Netskope, Prisma Access y Zscaler sobresalen en inspección profunda del tráfico y aplicación de políticas.

- ¿Es más importante la facilidad de implementación y gestión que la personalización profunda? Herramientas como Twingate, NordLayer y Harmony SASE brindan experiencias amigables para el usuario.

- ¿Quiere reducir la proliferación de proveedores y consolidar redes y seguridad? Elija plataformas unificadas como Cato Networks o Prisma Access que incluyen SD-WAN, firewall y ZTNA.

Considere los planes de crecimiento

- ¿Su equipo está distribuido globalmente o se está expandiendo a nuevos mercados? Priorice proveedores con amplia cobertura de PoP y una red privada global.

- ¿Planea adoptar SASE en el futuro? Seleccione proveedores que le permitan escalar hacia una arquitectura de seguridad más amplia.

¿Qué opción elegir?

Los beneficios de implementar una alternativa a la VPN

Dejar atrás tu antigua VPN no solo se trata de solucionar problemas antiguos, sino de alcanzar nuevos niveles de eficiencia y seguridad para tu organización. Al adoptar soluciones modernas de acceso remoto, las empresas pueden experimentar una serie de ventajas significativas que apoyan mejor los entornos de trabajo actuales.

Seguridad mejorada: Las alternativas a la VPN suelen operar bajo un principio de “nunca confiar, siempre verificar”, otorgando a los usuarios acceso solo a aplicaciones específicas en lugar de a toda la red, lo que reduce significativamente la superficie de ataque si se comprometen las credenciales.

Rendimiento mejorado: Las soluciones modernas pueden optimizar el enrutamiento del tráfico, a menudo proporcionando acceso directo y seguro a aplicaciones en la nube, lo que significa que los usuarios experimentan conexiones más rápidas y menor latencia en comparación con el reenvío del tráfico a través de un servidor VPN central.

Mejor visibilidad: Estas alternativas típicamente ofrecen registros más granulares e información en tiempo real sobre la actividad de los usuarios y el acceso a datos, brindando a los equipos de TI una visión más clara de quién accede a qué y cuándo, lo cual es crucial para la detección de amenazas y el cumplimiento.

Gestión simplificada: Las alternativas a la VPN nativas en la nube suelen centralizar la gestión de políticas y la provisión de usuarios, facilitando a los equipos de TI administrar el acceso, escalar usuarios y aplicar controles de seguridad consistentes en toda la organización.

Preparar el futuro de tu negocio: Adoptar soluciones modernas de acceso prepara a tu organización para modelos de trabajo en evolución, como enfoques híbridos y remotos, e integra con servicios en la nube, asegurando que tu infraestructura pueda adaptarse a futuros cambios tecnológicos y necesidades empresariales.

Explora Alternativas a VPN Hoy

En un mundo dominado por fuerzas laborales distribuidas y estrategias de aplicaciones cloud-first, las VPN están mostrando cada vez más su antigüedad. Simplemente no fueron diseñadas para la forma sin perímetro en que muchas organizaciones operan.

Alternativas modernas como ZTNA y soluciones SASE ofrecen un enfoque mucho más robusto, brindando una seguridad más fuerte, un rendimiento notablemente mejor y mayor flexibilidad para negocios de todos los tamaños.

Al evaluar tus opciones, asegúrate de considerar tus requisitos específicos de negocio junto con tus capacidades técnicas actuales, presupuesto y planes de crecimiento futuro. La solución adecuada para tu organización equilibrará eficazmente el cumplimiento o superación de tus necesidades de seguridad con facilidad de uso y asequibilidad.

Ya seas una pequeña empresa que busca un punto de entrada accesible a una mejor seguridad o una gran corporación que necesite un marco integral y escalable, puedes encontrar una alternativa a VPN disponible hoy que puede renovar tu enfoque hacia un acceso remoto seguro.